Phân tích mã độc Practical Malware Analysis Lab03-03

Bạn có biết? mọi thứ chúng ta gõ trên bàn phím đều có thể bị ghi lại bởi mã độc Practical Malware Analysis Lab03-03?. Khi thiết bị công nghệ bị nhiễm Lab03-03 thì mọi nội dung người dùng nhập từ bàn phím sẽ được tập hợp và lưu trữ thành 1 file sau đó gửi lại cho Hacker, điều này sẽ ...

Bạn có biết? mọi thứ chúng ta gõ trên bàn phím đều có thể bị ghi lại bởi mã độc Practical Malware Analysis Lab03-03?. Khi thiết bị công nghệ bị nhiễm Lab03-03 thì mọi nội dung người dùng nhập từ bàn phím sẽ được tập hợp và lưu trữ thành 1 file sau đó gửi lại cho Hacker, điều này sẽ vô cùng nguy hiểm cho người dùng vì sẽ bị kẻ xấu đánh cắp thông tin cá nhân như mật khẩu, các tài khoản quản trị, tài liệu quan trọng…

Cùng chuyên gia an ninh mạng SecurityBox tìm hiểu, phân tích, cách phát hiện và cách gỡ bỏ mã độc Practical Malware Analysis Lab03-03

Phân tích mã độc Lab03-03 trong cuốn sách Practical Malware Analysis

Practical Malware Analysis: https://nostarch.com/malware

Mẫu mã độc của Lab03-03 có thể tải về từ: https://github.com/mikesiko/PracticalMalwareAnalysis-Labs

Phân tích

- Lab03-03 gồm file Lab03-03.exe, file thực thi này không được pack

Khi thực thi, Lab03-03.exe thực hiện các hành vi:

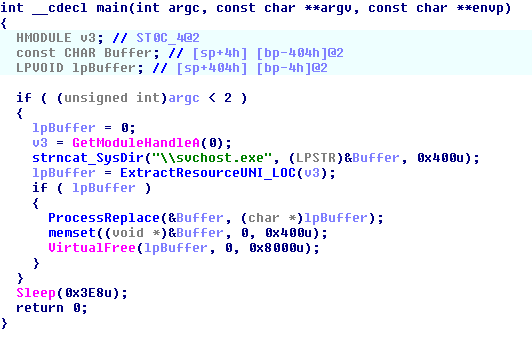

- Copy nội dung của resource section có tên UNICODE LOCALIZATION trong cấu trúc PE file của Lab03-03.exe vào một buffer. Phần nội dung này đã được mã hóa

- Tạo một tiến trình SystemDirectorysvchost.exe nhưng không khởi chạy tiến trình đó ngay. Đường dẫn SystemDirectory được trả về từ hàm WinAPI GetSystemDirectory

- Giải mã và ghi đè resource section UNICODE LOCALIZATION vào không gian nhớ của tiến trình svchost.exe vừa tạo theo đúng cấu trúc PE file.

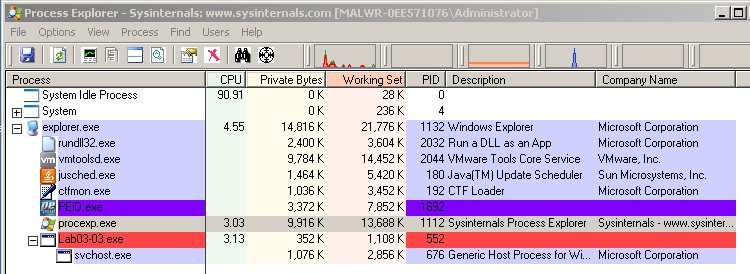

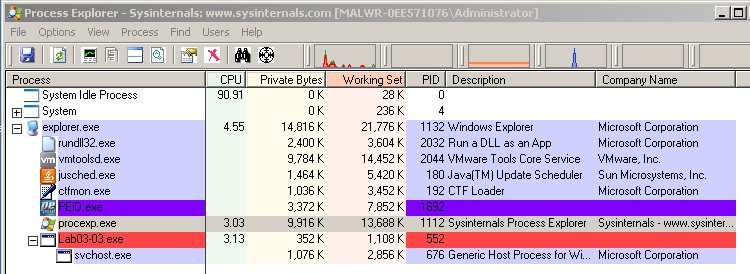

- Thực thi tiến trình svchost.exe thông qua hàm ResumeThread. Như vậy, mã độc thực hiện thay thế tiến trình đối với svchost.exe vừa tạo bằng đoạn code trong resource section của mình

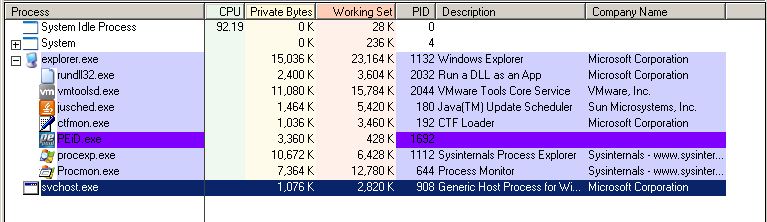

- Sau khi thực hiện các thao tác trên thành công, Lab03-03.exe sleep 1 giây và tự kết thúc tiến trình của mình, tiến trình con svchost.exe do nó tạo trước đó trở thành tiến trình mồ côi.

- Tiến trình mồ côi svchost.exe nhận working directory là thư mục chứa file thực thi Lab03-03.exe. svchost.exe thực hiện tạo một file với tên practicalmalwareanalysis.log và ghi lại tất cả dữ liệu nhập từ bàn phím vào file này. Dữ liệu keylog được chia theo đề mục là tên chương trình mà người dùng đang thao tác nhập dữ liệu trên đó.

- Mã độc chỉ ghi lại keylog, không có hoạt động mạng hoặc thực hiện chức năng persistence (autorun, autostart, privilege escalation,…), tức là sau mỗi lần khởi động lại hệ thống, mã độc không tự động chạy và nó cũng không gửi dữ liệu keylog về bất cứ C&C server nào.

Phát hiện

Lab03-03.exe có thể phát hiện bằng signature:

- 20 byte tính từ file offset 5384 (1508h), là đoạn đầu hàm thực hiện thay thế tiến trình svchost.exe

“x68x00x04x00x00x8Dx85xFCxFBxFFxFFx50x68x30x50x40x00xE8x7FxFF”

- 20 byte tính từ file offset 4957 (135Dh), là đoạn đầu hàm trích xuất resource section UNICODE LOCALIZATION “xE9xE5x00x00x00x68x64x50x40x00x68x6Cx50x40x00x8Bx45x08x50xFF”

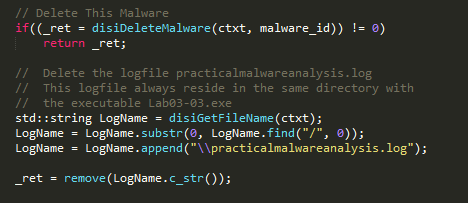

Gỡ bỏ

- Phát hiện Lab03-03.exe: Tìm và diệt tiến trình svchost.exe bị thay thế -> xóa file Lab03-03.exe -> tìm trong cùng thư mục và xóa file practicalmalwareanalysis.log.

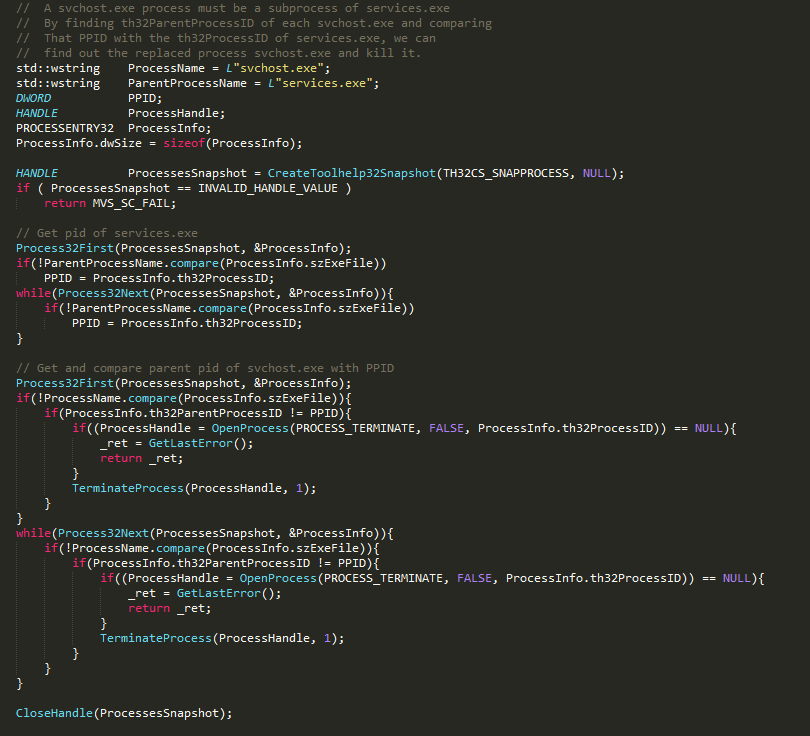

- Tìm và diệt tiến trình svchost.exe bị thay thế: Tiến trình svchost.exe là tiến trình con của services.exe. Nếu ta tìm thấy một tiến trình svchost.exe không phải là con của services.exe thì đó là một svchost.exe được tạo bởi mã độc. Để gỡ bỏ svchost.exe giả mạo:

+ Lấy struct PROCESSENTRY32 cho services.exe và các svchost.exe trong hệ thống.

+ So sánh PROCESSENTRY32.th32ParentProcessID của mỗi svchost.exe với PROCESSENTRY32.th32ProcessID của services.exe. Nếu không trùng khớp, chứng tỏ svchost.exe đang được xét chính là tiến trình giả mạo. Sử dụng hàm TerminateProcess để kill tiến trình này.

XEM THÊM: Phân tích mã độc Lab01-01

Theo dõi Blog SecurityBox để đón đọc những phân tích của những chuyên gia hàng đầu trong ngành an ninh mạng về các chuyên đề mã độc, virus…