Mã độc Android mới tấn công DNS Router từ thiết bị di động

Các chuyên gia bảo mật mới phát hiện ra một mã độc Android mới. Thay vì tấn công trực tiếp thiết bị, mã độc sẽ kiểm soát bộ định tuyến mà thiết bị đang kết nốivà điều hướng lưu lượng mạng tới máy chủ độc hại. Mã độc Android mới có tên “Switcher” được phát hiện bởi Kaspersky Lab. Mã ...

Các chuyên gia bảo mật mới phát hiện ra một mã độc Android mới. Thay vì tấn công trực tiếp thiết bị, mã độc sẽ kiểm soát bộ định tuyến mà thiết bị đang kết nốivà điều hướng lưu lượng mạng tới máy chủ độc hại.

Mã độc Android mới có tên “Switcher” được phát hiện bởi Kaspersky Lab. Mã độc tấn công bộ định tuyến không dây rồi thay đổi cài đặt DNS, điều hướng đến trang web độc hại. Tin tặc hiện tại đang ẩn dấu mã độc Switcher bằng cách giả mạo công cụ tìm kiếm của Trung Quốc Baidu (com.baidu.com), và một ứng dụng chia sẻ thông tin mạng Wi-Fi (com.snda.wifilocating).

Khi nạn nhân cài đặt ứng dụng trên, mã độc sẽ cố gắng đăng nhập vào bộ định tuyến bằng cách thực hiện tấn công vét cạn vào giao diện quản trị với một danh sách tên đăng mật và mật khẩu thông dụng.

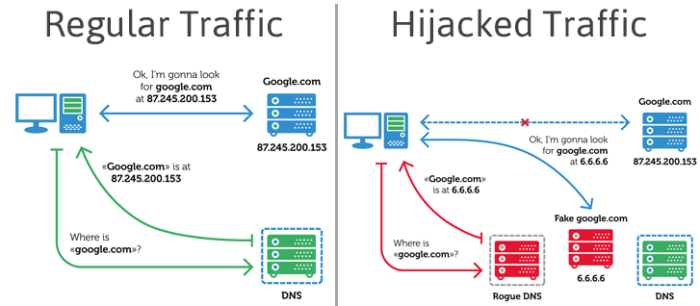

Mã độc Switcher lây nhiễm vào bộ định tuyến thông qua DNS Hijacking

Sau khi truy cập được vào trang quảng trị, Switcher sẽ thay đổi thiết đặt máy chủ DNS cùng với địa chỉ IP trỏ tới máy chủ DNS độc hại kiểm soát bởi tin tặc. Switcher sử dụng 3 địa chỉ IP khác nhau đó là 101.200.147.153, 112.33.13.11 và 120.76.249.5 . Các nhà nghiên cứu có thể truy cập vào máy chủ điều khiển của tin tặc và phát hiện ra mã độc này đã tấn công hơn 1,300 bộ định tuyến, chủ yếu tại Trung Quốc.

Người dùng được khuyến cáo chỉ tải về ứng dụng từ Google Play Store chính thức. Các ứng dụng từ bên thứ ba mang nhiều nguy cơ tiềm ẩn. Bạn cũng có thể cài đặt trên điện thoại của mình Settings → Security và bỏ chọn ở ô “Unknown sources”. Ngoài ra người dùng nên thay đổi tài khoản và mật khẩu mặc định trên bộ định tuyến của mình.

THN