Mã độc đòi tiền chuộc mới, lợi dụng Windows PowerShell

Ransomware là một trong những chương trình kiếm tiền trắng trợn và rõ ràng nhất cho tội phạm mạng, nó được biết đến nhiều nhất năm 2013 khi mà Cryptolocker ransomware đã tấn công hàng triệu máy tính trên toàn thế giới. Ransomware : đây là phần mềm khi lây nhiễm vào máy tính nó sẽ kiểm soát hệ ...

Ransomware là một trong những chương trình kiếm tiền trắng trợn và rõ ràng nhất cho tội phạm mạng, nó được biết đến nhiều nhất năm 2013 khi mà Cryptolocker ransomware đã tấn công hàng triệu máy tính trên toàn thế giới.

Ransomware: đây là phần mềm khi lây nhiễm vào máy tính nó sẽ kiểm soát hệ thống hoặc kiểm soát máy tính và yêu cầu nạn nhân phải trả tiền để có thể khôi phục lại điều khiển với hệ thống.

Gần đây, các nhà nghiên cứu bảo mật tại Antivirus TrendLabs đã phát hiện được một biến thể mới rất tinh vi của phần mềm độc hại ransomware, phần mềm độc hại này đã sử dụng Windows PowerShell để mã hóa các tập tin trên máy tính của nạn nhân. Các nhà nghiên cứu đã phát hiện các biến thể như TROJ_POSHCODER.A.

Windows PowerShell là một chương trình quản lý bằng dòng lệnh giống như CMD.exe được xây dựng dựa trên .NET framework của Microsoft, bao gồm một commandline shell và kết hợp với các ngôn ngữ script. Nó cung cấp đầy đủ quyền truy cập đến COM và VMI, kích hoạt quyền administrator để thực hiện các tác vụ trên cả máy local và các hệ thống windows từ xa.

TROJ_POSHCODER.A là một phần mềm độc hại dựa trên tính năng PowerShell của Windows. Các phần mềm độc hại làm cho việc sử dụng chuân mã hóc AES (Advanced Encryption Standard) để mã hóa các tập tin và sử dụng một khoá công khai với RSA – 4096 để trao đổi các khoá bí mật AES với các nạn nhân nhằm giải mã các tập tin.

Một khi các ransomware được cài đặt và thực thi trên hệ thống Windows của nạn nhân, nó mã hóa các tập tin hiện có trên hệ thống bị nhiễm và sau đó đặt lại tên họ {filename} POSHCODER. Ngoài ra, nó cũng còn tạo các tập tin UNLOCKYOURFILES.html vào mỗi thư mục .

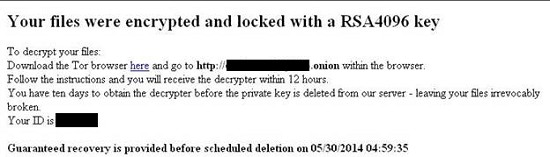

Ngay sau khi tất cả các tập tin trên hệ thống bị nhiễm được mã hóa, nó sẽ hiển thị một thông điệp tới các nạn nhân nói rằng “các tập tin của bạn được mã hóa và khóa với một mã bí mật RSA-4096 ” và yêu cầu họ làm theo một số hướng dẫn đưa ra để giải mã tập tin của họ:

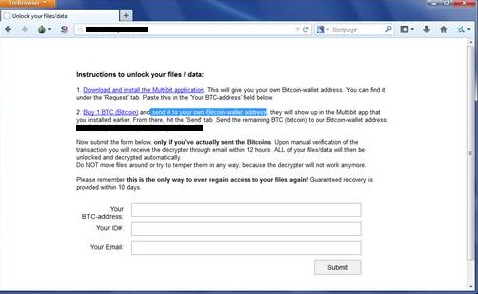

Trong các hướng dẫn giải mã có một đoạn lưu ý bắt người dùng tải về 1 ứng dụng Multibit để mua key giải mã .

Sau khi nạn nhân mua các ứng dụng, họ được hướng dẫn để điền và gửi biểu mẫu có chứa các thông tin như địa chỉ email của nạn nhân, địa chỉ BTC và cả ID của nạn nhân, kết quả là để có được key giải mã từ những kẻ tin tặc. Biến thể mới này đã ảnh hưởng trực tiếp đến nhóm người nói tiếng Anh ở Hoa Kỳ, nhưng tất cả mọi người đều phải phải cẩn thận với biển thể mới này.

CryptoLocker là đặc biệt nguy hiểm vì tỷ lệ lây nhiễm của nó và nó là virus Windows nguy hiểm nhất trong một loạt các Trojan ransomware gần đây.

Chúng tôi cũng báo cáo rằng tội phạm mạng bây giờ đã bắt đầu nhắm mục tiêu đến điện thoại thông minh với một số phần mềm độc hại đặc biệt, nó sẽ làm “treo” các thiết bị cho đến khi nạn nhân phải trả một khoản tiền chuộc để có được chìa khóa để mở khóa điện thoại của mình, tội phạm thúc đẩy và liên tục cải thiện các mối đe dọa theo thời gian nhằm tới các mục đích thực tế hơn như đe doạ, lấy tiền của người dùng.

Một số cách bạn nên làm để giảm nguy cơ cho thiết bị của bạn

- Không bao giờ mở các file đính kèm trong email từ các nguồn không rõ

- Thực hiện sao lưu dữ liệu quan trọng của bạn đến một thiết bị bên ngoài hoặc trên lưu trữ đám mây. Google Drive hoặc Dropbox sẽ là một sự lựa chọn tốt cho bạn.

- Nếu bạn tin rằng bạn đã bị nhiễm virus, hãy hành động nhanh chóng dể giữ an toàn