Angler: bộ công cụ khai thác tinh vi nhất thế giới

Bộ công cụ khai thác Angler dẫn đầu cuộc chơi khi phát hiện được các phần mềm diệt virus, máy ảo và triển khai các tệp tin để thả mã độc đã mã hóa. Nó ngày càng khẳng định được mình là bộ công cụ nhanh nhất tung ra các bản mới tích hợp những lỗ hổng zero-day và mã độc của chúng chạy trên bộ nhớ, ...

Bộ công cụ khai thác Angler dẫn đầu cuộc chơi khi phát hiện được các phần mềm diệt virus, máy ảo và triển khai các tệp tin để thả mã độc đã mã hóa. Nó ngày càng khẳng định được mình là bộ công cụ nhanh nhất tung ra các bản mới tích hợp những lỗ hổng zero-day và mã độc của chúng chạy trên bộ nhớ, không cần ghi dữ liệu vào ổ đĩa cứng của nạn nhân.

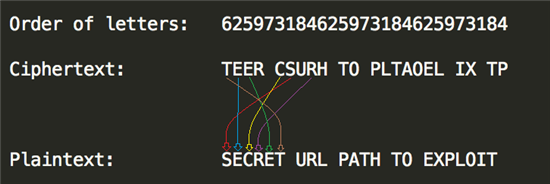

Cách thức mã hóa của Angler cũng đáng chú ý, chủ yếu bởi vì nó sử dụng một bộ chuyển đổi mã hóa đơn giản mã hóa các đường dẫn URL. Bạn có thể thấy thông qua ví dụ dưới đây:

Hơn thế nữa, cách thức mã hóa này cũng tương tự bộ công cụ cạnh tranh như Nuclear. Người dùng bị lây nhiễm sẽ được truyển hướng đến những trang web có vẻ như an toàn nhưng thật ra Angler bắt đầu lây lan các mã script độc hại. “Những script này được đặt trong thẻ p và được mã hóa base64. Giải mã chuỗi base64 sẽ thấy được code khai thác của bộ công cụ.”

Ngoài khả năng phát hiện các phần mềm diệt virus, Anlger còn có thể biết các nhà nghiên cứu đang chạy code của chúng trong VMware, VitualBox, Parallets hoặc những máy ảo khác cũng như công cụ debug proxy Fiddler hay không. Cơ chế này khiến việc phân tích Angler là một vấn đề đau đầu với các nhà nghiên cứu.

Nhằm nâng cao khả năng xâm nhập, payload của Angler được mã hóa khi truyền tải trên mạng của nạn nhân và giải mã khi đến giai đoạn thực thi shellcode cuối cùng. “Payload chứa nhiều shellcode và Bedep DLL kết hợp với nhau. Nếu những byte đầu tiên của payload là “909090” (mã không thực thi lệnh trong ngôn ngữ assembly x86) tệp DLL sẽ được tải từ bộ nhớ, nếu không nó sẽ được ghi lên đĩa như những tập tin thực hiện lây lan mã độc thông thường. Shellcode chịu trách nhiệm cho việc chạy DLL từ bộ nhớ.”

Threatpost