RIG Exploit Kit 3.0 lây nhiễm trên 1.3 triệu máy tính toàn cầu

Phiên bản 3.0 của bộ công cụ khai thác nổi tiếng RIG đã được phát hành. Các nhà nghiên cứu tại Trustwave phát hiện ra hơn 1.3 triệu thiết bị trên thế giới đã bị lây nhiễm. Một phần mã nguồn phiên bản 2.0 RIG exploit kit bị rò rỉ đầu năm nay do có sự tranh chấp giữa nhà phát triển và hệ ...

Phiên bản 3.0 của bộ công cụ khai thác nổi tiếng RIG đã được phát hành. Các nhà nghiên cứu tại Trustwave phát hiện ra hơn 1.3 triệu thiết bị trên thế giới đã bị lây nhiễm.

Một phần mã nguồn phiên bản 2.0 RIG exploit kit bị rò rỉ đầu năm nay do có sự tranh chấp giữa nhà phát triển và hệ thống bán lẻ. Hiện nhà phát triển bộ công cụ này đã phát hành phiên bản 3.0 đưa một vài thay đổi nhằm ngăn chặn việc truy cập trái phép vào mã nguồn.

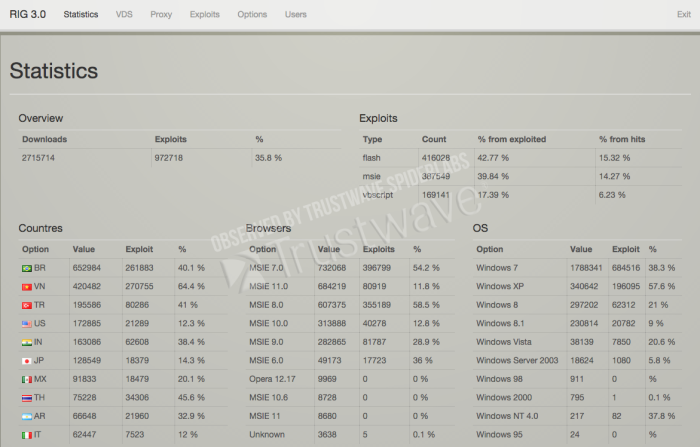

Mục tiêu của phiên bản 3.0 là lây nhiễm 3.5 triệu thiết bị và hiện tại đã thành công 1.3 triệu (34%) với nạn nhân tại Brazil (450,529 lây nhiễm), Việt Nam (302,705). Hơn 45,000 hệ thống bị lây nhiễm tại Mỹ, 10,000 tại Anh và 4,000 tại Canada. Trung bình có 27,000 lây nhiễm mới mỗi ngày.

Tỉ lệ lây nhiễm cao liên quan đến rất nhiều lỗ hổng Adobe Flash Player kể cả lỗ hổng trong vụ rò rỉ Hacking Team. Máy tính nạn nhân bị lây nhiễm đa dạng các loại malware, nhưng 70% là Tofsee spam bot. Hầu hết lưu lượng truy cập vào trang chứa bộ công cụ RIG đến từ hệ thống quảng cáo độc hại.

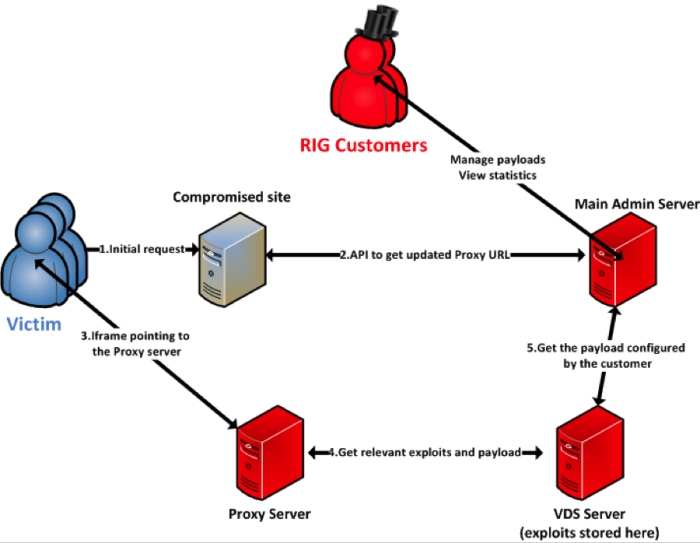

Ở phiên bản 2.0, URL dẫn tới RIG dễ bị các sản phẩm bảo mật phát hiện do giữ nguyên, cấu trúc. Hiện tại RIG đã được nâng cấp sử dụng “PHPSSESID” nhằm tạo ra token ngẫu nhiên. Cùng với đó là cập nhật ngăn chặn truy cập trái phép từ phía khách hàng vào hệ thống file nội bộ trong máy chủ. Các máy chủ được bảo vệ bởi Cloudflare chống lại các cuộc tấn công DDoS.

trustwave