Wanna Cry

WannaCry Ransomware có lẽ không còn mới mẻ gì đối với bạn đọc, bởi nó đã bắt đầu phát tán từ ngày 12 tháng 5 vừa qua gây chấn động đến thế giới mạng Internet và tấn công hơn 200.000 máy tính sử dụng Windows chỉ trong vài ngày cuối tuần. Sau khi đọc bài này, bạn sẽ thận trọng hơn trong việc sử dụng ...

WannaCry Ransomware có lẽ không còn mới mẻ gì đối với bạn đọc, bởi nó đã bắt đầu phát tán từ ngày 12 tháng 5 vừa qua gây chấn động đến thế giới mạng Internet và tấn công hơn 200.000 máy tính sử dụng Windows chỉ trong vài ngày cuối tuần. Sau khi đọc bài này, bạn sẽ thận trọng hơn trong việc sử dụng máy tính và có thể tự cứu mình khỏi sự tấn công của WannaCry, cũng như các cuộc tấn công mạng khác trong tương lai. Bởi cuộc tấn công ransomware với mức lan truyền mạnh khủng khiếp này không phải là lần tấn công đầu tiên và cũng không phải là lần cuối cùng đe dọa người dùng toàn thế giới, vì thế công tác phòng chống luôn là chìa khóa bảo vệ để ngăn chặn các mối đe dọa từ phần mềm độc này. Trong bài này, mình sẽ cung cấp một số tip bảo mật quan trọng nhất mà bạn nên thực hiện và chia sẻ với những người quen của mình.

Ransomware là một hình thức tấn công mạng liên quan đến việc các hacker chiếm quyền kiểm soát máy tính, khiến người dùng không thể truy cập cho đến khi trả tiền chuộc. Cũng chính vì đặc điểm này, ransomware thường được gọi là mã độc tống tiền. Các hacker đơn giản là muốn kiếm tiền từ nạn nhân chứ không có lý do nào khác.

Các hacker truy cập được máy tính trong trường hợp nạn nhân tải nhầm một tài liệu hoặc phần mềm đã bị nhiễm mã độc ransomware. Sau khi mã độc thâm nhập, nó sẽ bắt đầu quá trình mã hóa từng tệp tin trong máy tính của nạn nhân.

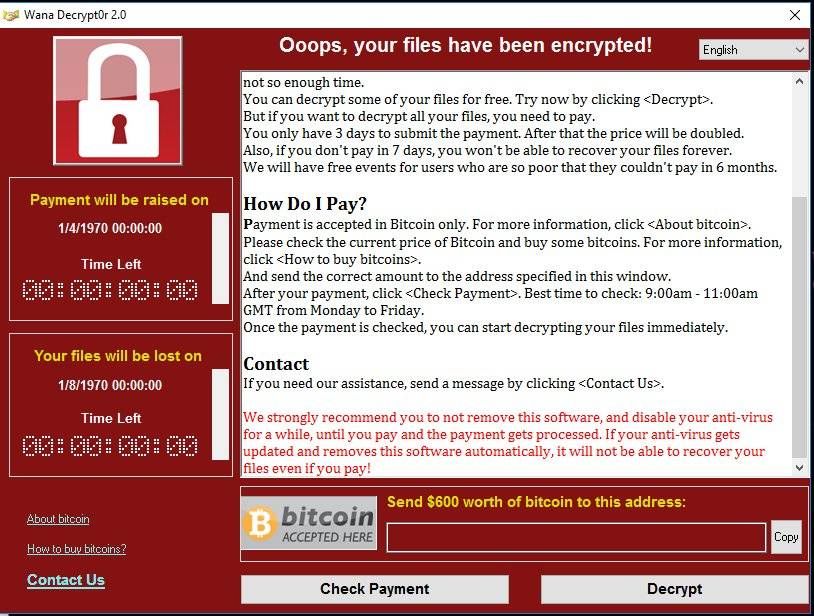

Wanna Cry (viết tắt WCry) là loại mã độc ransomware, tức là nó sẻ thâm nhập vào thiết bị, máy tính của người dùng hoặc máy tính trong hệ thống doanh nghiệp tự động mã hoá hàng loạt các tập tin theo những định dạng mục tiêu như văn bản tài liệu, hình ảnh… Người dùng cá nhân cũng như doanh nghiệp sẽ phải trả một khoản tiền không hề nhỏ (tại thời điểm bùng nổ tháng 5/2017 là 300$$ thông qua Bitcoin nếu muốn lấy lại các dữ liệu đó.

Sau 3 ngày mà chưa làm, mức tiền chuộc sẽ tăng lên gấp đôi và hết thời hạn 7 ngày nhưng chưa thanh toán thì dữ liệu của người dùng sẽ bị mất. Mã độc ghi đầy đủ thông tin thanh toán, đếm lùi thời gian và được thể hiện bằng nhiều ngôn ngữ.

Sau 3 ngày mà chưa làm, mức tiền chuộc sẽ tăng lên gấp đôi và hết thời hạn 7 ngày nhưng chưa thanh toán thì dữ liệu của người dùng sẽ bị mất. Mã độc ghi đầy đủ thông tin thanh toán, đếm lùi thời gian và được thể hiện bằng nhiều ngôn ngữ.

Cách thức hoạt động của ransomware Wanna Cry (Wanna Cry) và các biến thể của mã độc tống tiền này hết sức đơn giản. Nó khai thác một lỗ hổng trên hệ điều hành Windows được nắm giữ bởi Cơ quan An ninh Quốc gia Mỹ (NSA) và sử dụng chính những công cụ của NSA để lây lan mã độc Wanna Cry.

Theo Europol, đây là vụ tấn công với quy mô lớn chưa từng có. Ransomware đã tấn công vào nhiều bệnh viện thuộc hệ thống chăm sức sức khỏe ở Anh và Scotland (NHS), có tới 70.000 thiết bị từ máy tính, máy quét MRI, tủ chứa máy dự trữ và các công cụ đã bị lây nhiễm. Các báo cáo cho rằng trên toàn cầu có hơn 250.000 máy tính nói chung bị nhiễm mã độc. Ngày 12/5, nhiều dịch vụ của NHS đã phải tắt đi các thiết bị không quan trọng.

Nhiều công ty ở Châu Âu và Mỹ cũng bị ảnh hưởng, trong đó có nhiều cái tên lớn như FedEx, Deutsche Bahn, LATAM Airlines. Nhà máy sản xuất của Nissan tại Anh đã phải dừng sản xuất sau khi WannaCry lây vào một số hệ thống của công ty. Renault cũng phải đưa ra động thái tương tự. Có khoảng 99 quốc gia bị đánh và vẫn còn đang tiếp tục lây lan nhanh. Tình hình có thể đã tệ hơn nếu kill switch trong WannaCry đời đầu không bị vô tình phát hiện. Tại Việt Nam, một số công ty và máy tính cá nhân cũng đã bị WannaCry lây nhiễm vào. WannaCry đòi 300$$để 1 máy tính được giải mã, tức là các doanh nghiệp sẽ bị thiệt hại khoản tiền này trong trường hợp họ đồng ý chi tiền. Với một doanh nghiệp có khoảng 100 máy tính là đã thấy con số thiệt hại khổng lồ. Ngay cả khi doanh nghiệp không chấp nhận trả tiền thì họ cũng phải dừng sản xuất và mất dữ liệu, những thứ có thể khiến họ thiệt hại hàng triệu USD. Ước tính đến lúc này WannCry đã gây thiệt hại khoảng 200-300 triệu USD rồi và vẫn còn gia tăng từng ngày.

- Luôn cài đặt bản cập nhật bảo mật

- Vá lỗ hổng SMB

- Kích hoạt tính năng Firewall và khóa các cổng SMB

- Sử dụng chương trình diệt virus

- Luôn tỉnh táo trước các email, trang web và ứng dụng

- Thường xuyên sao lưu các tập tin

- Luôn cập nhật kiến thức