Ứng dụng WeChat giả mạo trên Android đánh cắp tài khoản ngân hàng

Sau ứng dụng Whatapp, ứng dụng WeChat của người Trung quốc trở thành ứng dụng nhắn tin nổi tiếng thứ hai và hiện nay trở thành mục tiêu hướng đến của tội phạm mạng với mục đích phát tán mã độc đánh nhằm đánh cắp thông tin tài khoản ngân hàng, thông tin tài chính từ người dùng. WeChat là một ...

Sau ứng dụng Whatapp, ứng dụng WeChat của người Trung quốc trở thành ứng dụng nhắn tin nổi tiếng thứ hai và hiện nay trở thành mục tiêu hướng đến của tội phạm mạng với mục đích phát tán mã độc đánh nhằm đánh cắp thông tin tài khoản ngân hàng, thông tin tài chính từ người dùng.

WeChat là một ứng dụng nhắn tin nhanh nổi tiếng trên điện thoại di động được phát triển bởi một công ty Trung Quốc (Tecent), với hơn 355 triệu người dùng trên toàn thế giới. Ứng dụng này cho phép người dùng có thể chat với bạn bè và người thân của mình, ứng dụng còn cho phép người dùng thực hiện các thanh toán khi giao dịch hàng hóa hay các dịch vụ khác trên WebChat.

Tính năng thanh toán của ứng dụng yêu cầu người dùng cung cấp thông tin chi tiết về tài khoản ngân hàng, tài khoản chat của họ và đây chính là những gì mà tội phạm mạng đang cố gắng lợi dụng để phát triển một Trojan nhằm đánh cắp thông tin tài khoản ngân hàng. Các mã độc đang ngày càng trở nên phức tạp hơn.

Các nhà nghiên cứu bảo mật ở Phòng nghiên cứu Kaspersky vừa phát hiện một Trojan đánh cắp thông tin tài khoản ngân hàng có tên là Banker.AndroidOS.Basti.a trông giống hệt như ứng dụng WeChat thật dùng cho các thiết bị Android. Khi cài đặt, nó sẽ yêu cầu các quyền tương tự ví dụ như truy cập Internet, nhận được tin nhắm và các dịch vụ khác giống như là khi cài đặt ứng dụng WeChat thật.

Các nhà nghiên cứu đã phát hiện một vài mô đun của ứng dụng độc hại này được mã hóa và đặc điểm này khiến cho ứng dụng mã độc này trở nên khác biệt và phức tạp hơn các loại mã độc đánh cắp thông tin thẻ ngân hàng trên điện thoại di động khác. Các tác giả của mã độc này đã sử dụng một cách mã hóa hiệu quả để bảo vệ Trojan Banker.AndroidOS.Basti.a khỏi những kỹ thuật dịch ngược mã nguồn.

Tuy nhiên, các nhà nghiên cứu tại Kaspersky đã thành công trong việc giải mã mô đun nguy hại này và phát hiện ra rằng mã độc này có khả năng thực hiện rất nhiều kiểu nhiệm vụ gây hại khác bao gồm giao diện người dùng đồ họa của nó chuyên nghiệp hơn khiến chúng trở thành một công cụ lừa đảo hiệu quả hơn.

Khi một ứng dụng WebChat giả mạo được cài đặt vào các thiết bị Android của nạn nhân, nó sẽ được chuyển sang một trang yêu cầu nhập các thông tin hữu dụng như số điện thoại, số thẻ thanh toán, mã PIN và các dữ liệu liên quan đến tài chính khác.

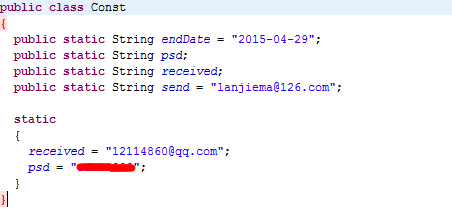

Ngay sau khi nạn nhân cung cấp các thông tin chí tiết trên cho ứng dụng giả mạo này, nó sẽ gửi lại học một tài khoản email được kiểm soát bởi một tác giả của mã độc. Các nhà nghiên cứu thông báo: “Tác giả của mã độc này cũng đăng ký một BootReceiver. Nó sẽ giám sát các tin nhắn văn bản mới nhận được và gỡ bỏ các chức năng phát sóng khỏi điện thoại bị nhiễm mã độc.”

Các chi tiết về tên và mật khẩu, tài khoản email được mã hóa được lưu trữ trực tiếp trong mã nguồn của trojan và các nhà nghiên cứu đã khôi phục thành công mã nguồn này. Họ đã đăng nhập vào tài khoản email của những kẻ tấn công và phát hiện ra rằng các Trojan đánh cắp thông tin thẻ ngân hàng đã tấn công được rất nhiều nạn nhân.

Khi các ứng dụng trực tuyến trở càng ngày càng phổ biến đối với mọi người, vì vậy, càng dễ dàng cho tội phạm mạng thực hiện mục tiêu xấu xa của mình. Vì thế, để bảo vệ dữ liệu cá nhân tốt hơn (điều này tùy thuộc vào chính bạn).

Hãy đảm bảo rằng bạn đã cài đặt một phần mềm bảo mật uy tín trên các thiết bị của bạn. Luôn luôn cập nhật các ứng dụng với phiên bản mới nhất và tránh cung cấp các thông tin nhạy cảm cho bất kỳ một website độc hại nào hoặc tải bất kỳ ứng dụng nào từ bất kỳ nguồn không đáng tin cậy nào.

Theo TheHackerNews