- 1 Cài đặt phần mềm cần thiết cho học lập trình web

- 2 Tự Học HTML Cơ Bản Online Miễn Phí Từ A đến Z

- 3 Seo website dành cho dân IT

- 4 REACT NATIVE

- 5 sdfdsf

- 6 Lập trình di động với React Native

- 7 Vue.js

- 8 Kiếm thức cơ bản HTML CSS

- 9 So sánh count() và sizeof() 2 phần tử đếm mảng

- 10 Toán tử và biểu thức của php

Hacker bán 200 triệu tài khoản Yahoo tại chợ đen

Trong vòng hai tháng qua, hơn 1 tỉ tài khoản từ các trang mạng xã hội bao gồm LinkedIn, Tumblr, MySpace và VK.com đã bị rò rỉ trên mạng Internet. Hiện tại hacker tiếp tục bán 200 triệu tài khoản Yahoo tại chợ đen. Hacker có biệt hiệu “Peace” hay “peace_of_mind” đã tải ...

Lỗ hổng TCP Linux cho phép tin tặc chiếm lưu lượng mạng và lây nhiễm mã độc từ xa

Transmission Control Protocol (TCP) trong tất cả hệ thống Linux được triển khai từ năm 2012 (phiên bản Linux kernel 3.6 trở lên) tồn tại một lỗ hổng nghiêm trọng cho phép tin tặc chiếm lưu lượng mạng và lây nhiễm mã độc từ xa. Lỗ hổng càng trở nên nguy hiểm hơn do Linux được sử dụng rộng rãi ...

[Cảnh báo] Người dùng Google, Facebook có nguy cơ mất mật khẩu

Người dùng các mạng xã hội Facebook, Gmail có nguy cơ mất mật khẩu nếu dùng chung với các mạng xã hội khác như LinkedIn, Twitter. Hàng triệu mật khẩu của mạng xã hội LinkedIn, Twitter đang được chia sẻ trên mạng. VNIST đã xây dựng công cụ giúp người dùng kiểm tra tài khoản có bị lộ hay không tại ...

Kali Linux 2016.2 – Hệ điều hành kiểm thử chuyên nghiệp nhất thế giới

Theo đúng lời hứa tại hội nghị bảo mật Black Hat và Def Con, nhóm Offensive Security đã phát hành phiên bản Kali Linux 2016.2. Đây là phiên bản đang được các nhà nghiên cứu, kiểm thử viên và hacker trên toàn thế giới mong chờ với những công cụ hacking mới nhất. Kali Linux là một bản phân phối ...

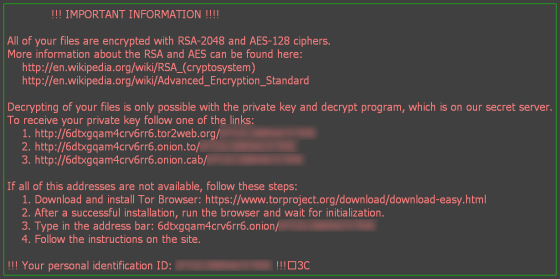

Lịch sử và thống kê về mã độc tống tiền Ransomware

Mã độc tống tiền Ransomware không còn là mới mẻ – nó đã có lịch sử hơn 20 năm hình thành và phát triển. Ransomware có hai biến thể chính là: ‘ blocker ‘ khóa người dùng truy cập dữ liệu và ‘ encryptor ‘ mã hóa dữ liệu người dùng. Cả hai đều yêu cầu nạn nhân tiền chuộc để lấy ...

TP-Link “quên” làm mới domain cấu hình cài đặt thiết bị Router

Để giúp việc cấu hình bộ định tuyến (router) dễ dàng hơn, hãng TP-Link đã hướng dẫn người dùng truy cập vào một tên miền (domain) thay vì sử dụng địa chỉ IP. Nhưng TP-Link lại “quên” không gia hạn cho domain của mình khiến các domain này rơi vào tay người khác. Hãng sản xuất thiết ...

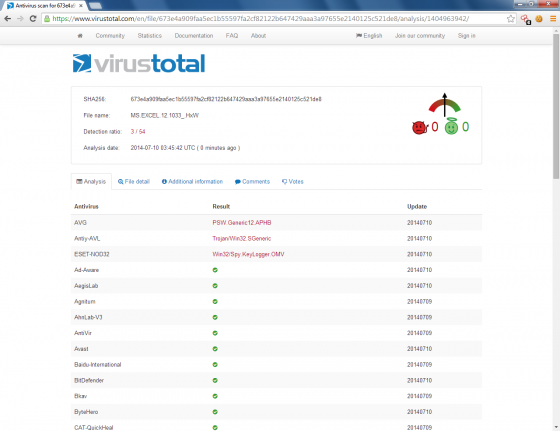

Hướng dẫn bảo vệ máy tính trước kiểu mã độc Macro

Chúng tôi đã từng cảnh báo về việc máy tính bị hack khi mở một file tài liệu văn bản Microsoft Word. Bài viết này sẽ hướng dẫn cách chống loại mã độc Macro có nguy cơ gây hại cho người dùng thường xuyên làm việc với Microsoft Word. Macro là công nghệ bắt đầu từ những năm 1990. Chắc hẳn người ...

Cảnh báo Zero-Day! Ransomware tấn công người dùng Microsoft Office 365

Một biến thể mã độc tống tiền có tên Cerber đang nhắm tới người dùng Microsoft Office 365 bằng một cuộc tấn công chưa từng biết đến trước đây (zero-day). Cerber ransomware có khả năng vượt qua công cụ bảo mật tích hợp sẵn trong Office 365. Theo báo cáo đã được công bố của nhà cung cấp dịch vụ ...

Phân tích mã độc tống tiền Locky

Vào tháng 2/2016, mạng Internet đã bị rúng động vì một loại mã độc tống tiền (ransomware) mới có tên là Locky. Theo báo cáo cho thấy mã độc tống tiền Locky đã lây lan người dùng hơn 114 quốc gia trên thế giới. Phân tích mẫu mã độc cho thấy đây là một loại Trojan hoàn toàn mới. Vậy Locky là gì và ...

Hơn một triệu Website đã cài đặt https miễn phí

Let’s Encrypt đã chạm đến một mốc lớn khi ban hành một triệu chứng chỉ Transport Layer Security (TLS) SSL sử dụng để cài đặt https miễn phí đến với các chủ website mong muốn kết nối an toàn giữa người dùng và domain. Cài đặt https miễn phí Let’s Encrypt – được điều hành bởi ...