- 1 Cài đặt phần mềm cần thiết cho học lập trình web

- 2 Tự Học HTML Cơ Bản Online Miễn Phí Từ A đến Z

- 3 Seo website dành cho dân IT

- 4 REACT NATIVE

- 5 sdfdsf

- 6 Lập trình di động với React Native

- 7 Vue.js

- 8 Kiếm thức cơ bản HTML CSS

- 9 So sánh count() và sizeof() 2 phần tử đếm mảng

- 10 Toán tử và biểu thức của php

Black Hat: Gần 2 tỉ thiết bị di động trên thế giới tồn tại lỗ hổng bảo mật

Một hệ thống điều khiển từ xa đã được cài đặt lên hầu hết smartphone mà hacker có thể tận dụng để chiếm quyền điều khiển trên rất nhiều thiết bị, cho phép chúng đánh cắp hoặc nghe lén dữ liệu, các cuộc gọi của người sử dụng mà họ không hề hay biết. Mathew Solnik, một nhà nghiên cứu thuộc Accuvant ...

Sandbox của IE vẫn bị phá vỡ

Sau hơn 4 năm phát triển, sandbox của IE nhằm chống lại các cuộc tấn công độc hại dựa trên nền tảng web bởi các mã khai thác cách mà thường được sử dụng trong các cuộc tấn công “Watering Hole” vẫn dễ dàng bị vượt qua . Có một cách rất đơn giản để khai thác IE và dễ dàng qua mặt ...

Xác nhận điện thoại Xiaomi bí mật gửi dữ liệu người dùng về Trung Quốc

Nhà cung cấp thiết bị viễn thông Trung Quốc đã từng bị một số quốc gia chỉ trích do nghi ngờ cài backdoors trong sản phẩm của mình. Mỹ đã cấm một số cơ quan chính phủ quan trọng, bao gồm cả NASA, Sở Tư pháp và các Sở Thương mại không được mua các sản phẩm và công nghệ máy tính từ Trung Quốc thì rõ ...

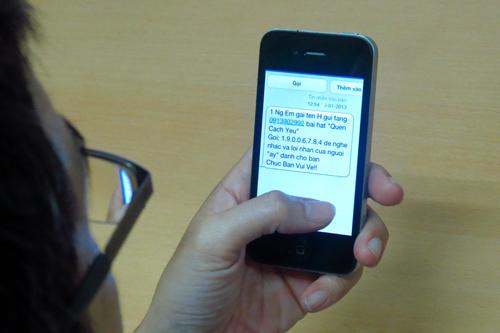

Chiêu mới lừa tiền cước điện thoại

Các kiểu lừa đảo tiền cước điện thoại của người dùng ngày càng tinh vi, khiến nhiều người dù rất cảnh giác cũng bị sập bẫy. Mất tiền vì cuộc gọi nhỡ Tình trạng lừa cước điện thoại ngày càng tinh vi Trước đây, các đối tượng lừa đảo thường dùng các đầu số lạ ...

Phần mềm lừa đảo trên Android cải trang thành ứng dụng “Kaspersky Mobile Security”

Một phần mềm độc hại với tên gọi SandroRAT, đang được phát tán nhằm vào người sử dụng Android bằng cách gửi hàng loạt thư điện tử với nội dung cảnh báo người dùng về các phần mềm độc hại trên điện thoại và đưa ra một ứng dụng diệt virus để loại bỏ chúng. Phần mềm diệt virus này bên ngoài trong rất ...

Tin tặc Trung Quốc trộm bí mật hệ thống phòng thủ tên lửa của Israel

Theo cuộc điều tra từ công ty an ninh mạng Cyber Engineering Service Inc (CyberESI) có trụ sở tại Maryland, tin tặc Trung Quốc đã thâm nhập vào cơ sở dữ liệu của ba nhà thầu quốc phòng Israel và lấy cắp các kế hoạch hệ thống phòng thủ tên lửa Iron Dome của Israel. Không chỉ vậy, các tin tặc ...

Lỗ hổng nghiêm trọng của Instagram trên ứng dụng di động

Một nhà nghiên cứu bảo mật đã tìm thấy vấn đề nghiêm trọng trên ứng dụng Android của Instagram có thể cho phép kẻ tấn công chiếm quyền điều khiển tài khoản của người sử dụng và truy cập thành công vào các hình ảnh riêng tư của người dùng. Có thể xóa hình ảnh của nạn nhân, chỉnh sửa nội dung ...

Office và Windows đối mặt với điều tra chống độc quyền tại Trung Quốc

Các quan chức quốc gia này đang tạm giữ máy tính, email tại các văn phòng Microsoft nhằm điều tra chống độc quyền. Trung Quốc hôm thứ Hai vừa rồi (28/07/2014) đã chính thức mở một cuộc điều tra chống độc quyền nhằm vào 2 sản phẩm chính của Microsoft là HĐH Windows và bộ phần mềm ...

100 mẹo an toàn thông tin nên được sử dụng hàng ngày – P1

Trong bài viết sẽ đưa ra 100 mẹo bảo mật hàng đầu cho người dùng internet. Những mẹo này có thể sử dụng hàng ngày và rất dễ thực hiện, nó sẽ giúp bạn bảo vệ chính bản thân mình khỏi các mối đe dọa tiềm ẩn. Các mẹo này sẽ tập trung vào các chủ đề liên quan đến các nguy cơ từ internet như là ...

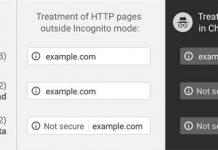

Phân tích các kịch bản tấn công hệ thống DNS

Trong phạm vi bài viết này, tôi muốn trình bày một số lỗ hổng đã xảy ra với hệ thống DNS cũng như các kịch bản tấn công hệ thống DNS và tác hại nó gây ra với người dùng. Qua đó giúp người sử dụng internet có cái nhận thức tốt hơn để phòng ngừa những nguy cơ có thể xảy ra và sử dụng internet hiệu ...