- 1 Cài đặt phần mềm cần thiết cho học lập trình web

- 2 Tự Học HTML Cơ Bản Online Miễn Phí Từ A đến Z

- 3 Seo website dành cho dân IT

- 4 REACT NATIVE

- 5 sdfdsf

- 6 Lập trình di động với React Native

- 7 Vue.js

- 8 Kiếm thức cơ bản HTML CSS

- 9 So sánh count() và sizeof() 2 phần tử đếm mảng

- 10 Toán tử và biểu thức của php

Cisco phát hành nhiều bản vá cập nhật lỗ hổng từ chối dịch vụ

Cisco mới phát hành một bản cập nhật phần mềm xử lý 5 lỗ hổng từ chối dịch vụ khác nhau. Tất cả các lỗ hổng đều được đánh giá mức độ cao và nghiêm trọng. Theo Cisco, 3 trong 5 lỗ hổng tồn tại trong thiết bị Wireless LAN Controller (WLC). WLC là thiết bị được sử dụng rộng rãi nhằm quản lý và bảo ...

20 công cụ giám sát và bảo mật cho hệ điều hành Linux

Danh sách 20 công cụ giám sát hiệu năng sau đây sẽ giúp quản trị hệ thống dễ dàng hơn trong việc quản lý và tìm ra nguyên nhân xử lý sự cố hệ thống Linux/Unix. Giám sát và gỡ rối (debug) các vấn đề về hiệu năng hệ thống Linux là một công việc hằng ngày của các quản trị hệ thống/mạng. 1. Top – ...

Tài khoản Pinterest, LinkedIn và Twitter của Mark Zuckerberg bị hack

Mark Zuckerberg – CEO của mạng xã hội Facebook đã bị tấn công tài khoản mạng xã hội Pinterest, LinkedIn và Twitter. Hãy cùng xem ông chủ mạng xã hội lớn nhất thế giới sử dụng mật khẩu cho tài khoản của mình như thế nào? Một nhóm hacker có tên OurMine Team với 41,000 lượt người theo dõi trên ...

Hướng dẫn tối ưu hóa và chống phân mảnh MySQL Table

Tối ưu và chống phân mảnh MySQL Table là một công tác quan trọng cần thực hiện định kì. Nếu ứng dụng thực hiện nhiều thao tác xóa (delete) và cập nhật (update) trên cơ sở dữ liệu MySQL thì tệp tin Cơ sở dữ liệu (CSDL) MySQL có khả năng bị phân mảnh. Điều đó dẫn tới việc rất nhiều tài nguyên ...

Hướng dẫn sử dụng wifi công cộng an toàn

Tất cả chúng ta đều yêu thích “Internet miễn phí” thông qua các điểm truy cập Wifi công cộng như thư viện, quán cà phê … Đây chính là nơi bạn có thể bị theo dõi, đánh cắp thông tin ngân hàng cũng như thông tin cá nhân. Đây là những hướng dẫn giúp bạn sử dụng wifi an toàn. ...

Lỗ hổng zero-day trên Windows được bán với giá 90,000 đôla

Một nhóm hacker tuyên bố đang nắm giữ một lỗ hổng zero-day cho phép chiếm quyền quản trị bất kì máy cài đặt hệ điều hành Windows nào từ phiên bản Windows 2000 đến phiên bản mới nhất Windows 10. Lỗ hổng đang được bán tại chợ đen với giá 90,000 đôla. Khai thác zero-day mà tin tặc đang giao bán ...

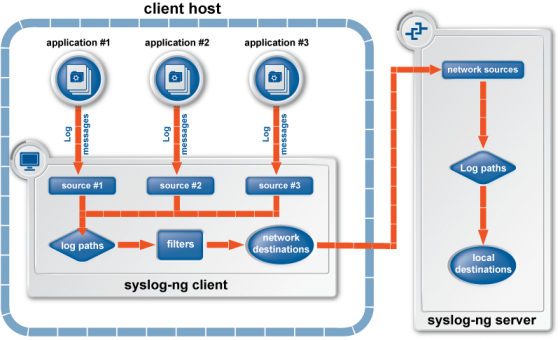

Lợi ích của một hệ thống giám sát an toàn mạng – SIEM

Hệ thống giám sát an toàn mạng viết tắt là SIEM (Security information and event management – SIEM) là hệ thống được thiết kế nhằm thu thập thông tin nhật ký các sự kiện an ninh từ các thiết bị đầu cuối và lưu trữ dữ liệu một cách tập trung. Theo đó, các sản phẩm SIEM cho phép phân tích tập trung và ...

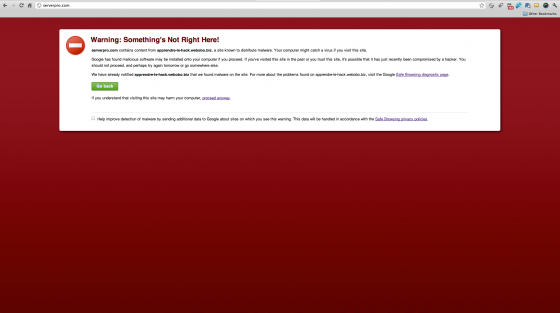

Tìm hiểu về Google Blacklist

Google đưa vào blacklist (danh sách đen) khoảng 9,500 đến 10,000 website mỗi ngày. Phải làm sao nếu website của bạn lọt vào danh sách đó? Bạn đã từng truy cập vào website bị blacklist chưa? Nếu không chăm sóc website của mình cẩn thận, website của bạn sẽ ngày càng có nguy cơ cao rơi vào blacklist. ...

[Cảnh báo] USB Thief – Mã độc Trojan đánh cắp dữ liệu vô hình thông qua USB

Các chuyên gia nghiên cứu bảo mật vừa mới phát hiện ra một loại mã độc Trojan đánh cắp dữ liệu mới (USB Thief) được đặc biệt tạo ra sử dụng USB nhằm lây nhiễm mà không hề để lại bất kỳ dấu vết gì trên hệ thống của nạn nhân. Được gọi là USB Thief (hoặc Win32/PSW.Stealer.NAI) – một loại mã độc ...

Hack điện thoại Android từ xa chỉ trong 10 giây, lỗ hổng Stagefright một lần nữa lại bị khai thác

Hack điện thoại Android từ xa chỉ trong 10 giây – Hàng triệu thiết bị Android lại tiếp tục đứng trước nguy cơ bị tin tặc và các cơ quan tình báo tấn công, khai thác lỗ hổng Stagefright với mã khai thác mới. Lỗ hổng này từng được cập nhật bản vá vào năm ngoái, nay đã quay trở lại cho phép tin tặc ...