- 1 Cài đặt phần mềm cần thiết cho học lập trình web

- 2 Tự Học HTML Cơ Bản Online Miễn Phí Từ A đến Z

- 3 Seo website dành cho dân IT

- 4 REACT NATIVE

- 5 sdfdsf

- 6 Lập trình di động với React Native

- 7 Vue.js

- 8 Kiếm thức cơ bản HTML CSS

- 9 So sánh count() và sizeof() 2 phần tử đếm mảng

- 10 Toán tử và biểu thức của php

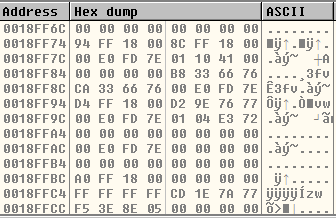

Lỗ hổng Format String phần 2

Để hiểu hơn về lỗi Format String ở phần này chúng ta sẽ đi vào tìm hiểu một số ví dụ sau: Ví dụ 1: Ta viết một chương trình C đơn giản: Ta biên dịch và chạy thử chương trình để xem kết quả: Chương trình trên có chức năng là in ra những xâu mà ta gõ từ bàn phím. Chương trình xuất ...

Điều tra an ninh mạng trong Registry trên Windows

Điều tra an ninh mạng với Registry trên Windows là quá trình phân tích Registry để phát hiện các dữ liệu, lịch sử hoạt động trên máy tính. Registry trên hệ điều hành Windows lưu giá trị được gọi là thời gian ghi cuối cùng (LastWrite), là thời gian lưu việc sửa đổi gần nhất. Giá trị được chứa trong ...

Một số công cụ điều tra an ninh mạng miễn phí

SANS SIFT, ProDiscover Basic, Mandiant RedLine, Encase là những công cụ quan trọng thường được sử dụng trong việc điều tra thông tin, điều tra an ninh mạng. Bài viết này chúng ta sẽ cùng điểm qua các công cụ này. 1. Công cụ SANS SIFT Công cụ SANS SIF SIFT Workstation được cung cấp dưới ...

Công cụ phân tích động mã độc

Ở phần trước, chúng ta tập trung vào kỹ thuật được sử dụng để phân tích mã độc mà không thực thi nó. Khi thực hiện phân tích động, chúng ta có thể chạy mã độc và ghi nhận, quan sát hành động của nó. Mã độc có rất nhiều hành vi khác nhau (xóa file, chèn thêm vào file, lấy cắp thông tin, kết nối ...

Trí thông minh nhân tạo đang bị lợi dụng để tấn công người dùng Internet

Trí thông minh nhân tạo, giải pháp hữu hiệu để tìm và ngăn chặn phần mềm độc hại và tấn công mạng nay có thể bị lợi dụng cho mục đích xấu. Công nghệ thông minh có thể trở thành vũ khí cho các bên có ý đồ xấu muốn tạo ra các phần mềm độc hại xâm phạm các lớp bảo mật kiên cố nhất và gây hại ...

Không gian địa chỉ ảo trong lập trình hệ thống

Trong bài trước tôi đã giới thiệu với các bạn những kiến thức cơ bản về các hai chế độ User Mode và Kernel Mode của Windows OS. Bạn có thể tham khảo trước tại đây. Trong bài này, tôi xin trình bày về một khái niệm được nhắc tới nhiều ở bài trước là không gian địa chỉ ảo (Virtual Address Space). ...

Google bí mật trở lại Trung Quốc với Google Search phiên bản kiểm duyệt

Sau 8 năm vắng bóng khỏi thị trường đông dân nhất thế giới, Google đang quay lại Trung Quốc với Google Search phiên bản kiểm duyệt. Một nguồn tin mật cho biết, Google đang dự định phát hành Google Search phiên bản kiểm duyệt tại Trung Quốc. Hệ thống này sẽ lên danh sách đen một số website ...

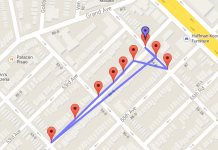

Network: Mô hình mạng bảo mật cho doanh nghiệp

Một mô hình mạng hợp lý là cần thiết cho mỗi tổ chức để phân biệt rõ ràng giữa các vùng mạng theo chức năng và thiết lập các chính sách an toàn thông tin riêng cho từng vùng mạng theo yêu cầu thực tế. Trước tiên ta cần tìm hiểu về các thành phần trong mô hình mạng bảo mật, các thành phần trong mô ...

MỚI: Phát hiện kiểu tấn công Man-in-the-Disk ảnh hưởng hàng triệu thiết bị Android

Các nhà nghiên cứu tại Checkpoint đã phát hiện ra loại tấn công mới tên Man-in-the-Disk trên các thiết bị Android. Được đặt tên là Man-in-the-Disk, loại tấn công này lợi dụng “Lưu trữ ngoài” (External Storage) của các ứng dụng Android để lưu các dữ liệu liên quan đến ứng dụng, ...

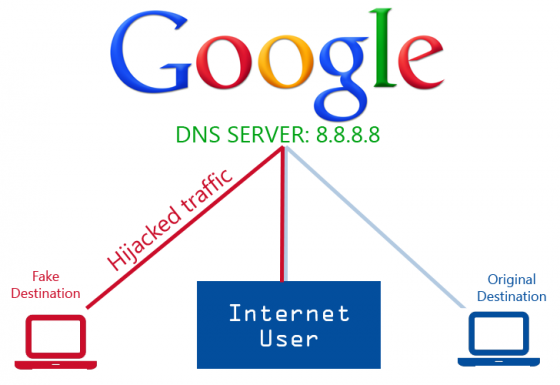

Hệ thống tên miền DNS và những điều cần biết

DNS viết tắt từ Domain Name System (hệ thống tên miền) là hệ thống phân giải tên miền được phát minh vào năm 1984. DNS là chìa khóa chủ chốt của nhiều dịch vụ mạng như duyệt Internet, mail server, web server… Không có hệ thống tên miền DNS, internet sẽ mau chóng lụi tàn và khó có thể ...