Apple cập nhật bản vá lỗ hổng KRACK trong iOS 11.1

Apple đã phát hành bản cập nhật xử lý lỗ hổng KRACK trong giao thức bảo mật Wi-FI WPA2 cho các sản phẩm của mình. KRACK (viết tắt của key re-installation attack) cho phép tin tặc trong phạm vi mạng Wi-Fi có thể đọc được lưu lượng mã hóa. Rất nhiều nhà cung cấp thiết bị và phần mềm đã tiến hành ...

Lỗ hổng trong Gnome File Manager cho phép hacker đưa mã độc vào Linux

Một nhà nghiên cứu đã phát hiện ra lỗ hổng Code Injection trong thành phần xử lý hình ảnh thu nhỏ (thumbnail) trong công cụ quản lý tệp tin GNOME Files, cho phép tin tặc thực thi mã độc trên máy tính Linux. Lỗ hổng Bad Taste (CVE-2017-11421) được phát hiện bởi nhà nghiên cứu người Đức Nils ...

Phát hiện các cuộc tấn công mạng quy mô lớn bởi nhóm tin tặc CopyKittens

Các nhà nghiên cứu đã phát hiện ra một cuộc tấn công mạng có quy mô lớn nhắm tới nhân viên cơ quan chính phủ, quốc phòng, các tổ chức giáo dục trên nhiều quốc gia khác nhau. Chiến dịch tấn công mạng được thực hiện bởi một nhóm tin tặc có nguồn gốc từ Iran có tên CopyKittens . Đây là nhóm tin ...

Sàn giao dịch tiền ảo Bitcoin, Ether lớn nhất thế giới bị hack

Bithumb sàn giao dịch đồng tiền tiền ảo Bitcoin và Ether lớn nhất của Hàn Quốc chiếm 20% số lượng người giao dịch trên toàn cầu đã bị hack. Hơn 1 triệu đô la giá trị tiền ảo đã bị tin tặc đánh cắp sau khi xâm nhập vào tài khoản của người dùng. Bithumb là một trong năm thị trường giao dịch ...

Phát hiện hơn 1000 phần mềm gián điệp trên Google Store

Hãy thận trọng, tải ứng dụng từ Google Play Store chưa chắc đã an toàn tuyệt đối, bởi các phần mềm gián điệp trên Google Store đang dần dần được phát hiện. Tin tặc nặc danh đã thực hiện đưa hơn 1000 ứng dụng độc hại lên các chợ ứng dụng bên thứ ba và chợ ứng dụng chính thức Google Play Store. ...

Rò rỉ 3 công cụ hacking MacOS và Linux mới do CIA phát triển

WikiLeaks mới công bố một loạt các tài liệu mật có liên quan tới dự án của CIA có tên Imperial. Trong đó có ít nhất ba công cụ hacking được thiết kế để tấn công máy tính chạy hệ điều hành Apple Mac OS X và các phiên bản khác nhau của Linux. Achilles – Công cụ backdoor Mac OS X Disk Images Công ...

Tin tặc tấn công người dùng qua tiện ích mở rộng trên Google Chrome

Những năm trước đây, những kẻ phát tán tin nhắn rác và tin tặc đã mua những tiện ích mở rộng (web extension) từ các nhà phát triển và cập nhật chúng thành công cụ hiển thị quảng cáo trên mọi trang web mà người dùng truy cập. Nhưng hiện tại, tin tặc đã thay đổi chiến lược – thay vì đầu tư mua, ...

Mã độc Android Trojan xu hướng tấn công các ứng dụng có thẻ thanh toán

Các nhà nghiên cứu tại Kaspersky Lab đã phát hiện ra một biến thể mã độc ngân hàng mới (mã độc Android Trojan), có khả năng ghi âm cuộc gọi trên thiết bị và hiển thị giao diện đè lên trên các ứng dụng đặt chỗ xe taxi, vé máy bay nhằm đánh cắp thông tin thẻ thanh toán. Mã độc có tên Faketoken.q ...

Hiểu về mã độc tống tiền WanaCrypt0r và cách thức phòng chống

Hiểu đúng về mã độc tống tiền WanaCrypt0r 2.0? WanaCrypt0r 2.0 (hay còn gọi là Wannacry) là một loại mã độc tống tiền (ransomware) mới được phát hiện và đang tiếp tục lây lan trên diện rộng trên toàn thế giới. Giống như các loại mã độc ransomware khác, khi lây nhiễm vào máy tính mã độc này sẽ mã ...

Mã độc ngân hàng có tính năng tự động phát tán giống WannaCry

Mặc dù làn sóng mã độc tống tiền WannaCry và Petya đã dần chậm lại, tin tặc vẫn đang ngày càng biến đổi mã độc để chúng trở nên mạnh mẽ hơn. Mới đây các nhà nghiên cứu đã tìm ra ít nhất một nhóm tin tặc bổ sung tính năng tự động phát tán vào mã độc ngân hàng giống như WannaCry đã từng làm. ...

Cảnh báo ứng dụng Sarahah âm thầm đánh cắp thông tin người dùng

Người dùng nên thận trọng với ứng dụng gửi tin nhắn ẩn danh mới nổi Sarahah, ứng dụng này đang âm thầm đánh cắp thông tin người dùng. Sarahah là một cơn sốt mới trên iPhone và Android trong một vài tuần qua. Ứng dụng cho phép người dùng đăng kí nhận tin nhắn ẩn danh từ người dùng Sarahah khác. ...

‘Cloak and Dagger’ – loại tấn công mới ảnh hưởng tới tất cả các thiết bị Android

Các nhà nghiên cứu vừa mới phát hiện ra một tấn công mới có tên ‘Cloak and Dagger’ hoạt động trên tất cả các phiên bản Android. ‘Cloak and Dagger’ cho phép tin tặc tấn công chiếm quyền kiểm soát thiết bị, đánh cắp dữ liệu riêng tư bao gồm các kí tự người dùng gõ, tin nhắn, ...

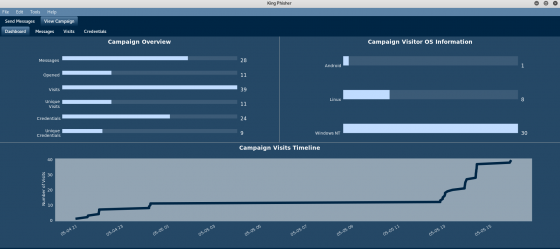

Hướng dẫn sử dụng công cụ tạo kịch bản phishing – King Phisher

King Phisher là công cụ dùng để kiểm tra và nâng cao nhận thức của người dùng bằng cách mô phỏng các cuộc tấn công lừa đảo (phishing attack) với các kịch bản thực tế. Hướng dẫn cài đặt Yêu cầu: Hệ điều hành Linux (nên sử dụng Kali Linux) Phần 1: King Phisher Server Bước 1: Cài ...

VNIST cung cấp công cụ kiểm tra lỗ hổng được khai thác bởi mã độc tống tiền WannaCry

Trong vài ngày qua, mã độc tống tiền có tên WannaCry đang được tin tặc sử dụng để phát tán trên phạm vi toàn thế giới với tốc độ rất nhanh do có những biến thể có khả năng lây lan trong các hệ thống mạng nội bộ. Hiện nay đã phát hiện nhiều trường hợp bị tấn công bởi loại mã độc này tại Việt Nam, ...

Phát hành công cụ giải mã WannaCry miễn phí

Một nhà nghiên cứu người Pháp đến từ công ty Quarkslab đã tìm ra cách giải mã WannaCry hoàn toàn miễn phí. Công cụ hoạt động trên Windows XP, Windows 7, Windows Vista, Windows Server 2003 và 2008. Cơ chế mã hóa của WannaCry hoạt động bằng cách tạo ra một cặp khóa trên máy tính của nạn nhân dựa ...

Petya – Mã độc nguy hiểm tương tự WannaCry đang phát tán toàn cầu

Trong khi mã độc WannaCry vẫn chưa bị loại bỏ hoàn toàn thì lại tiếp tục xuất hiện một đợt tấn công mã độc tống tiền mới xảy ra trên toàn cầu. Mã độc Petya tấn công vào máy tính của các doanh nghiệp, các tổ chức cung cấp năng lượng và ngân hàng tại Nga, Ukraine, Tây Ban Nha, Phát, Anh, Ấn Độ và ...

Lỗ hổng trong Google Chrome cho phép ghi lén audio/video

Một lỗ hổng trong trình duyệt web Google Chrome cho phép tin tặc ghi lén âm thanh, hình ảnh mà người dùng không hề hay biết. Lập trình viên Ran Bar-Zik thuộc công ty AOL đã báo cáo lỗ hổng tới Google vào ngày 10/4/2017 nhưng Google từ chối coi đây là lỗ hổng bảo mật, do đó hiện tại không có ...

Tấn công GhostHook “vượt mặt” cơ chế bảo vệ của Windows 10

Lỗ hổng mới được phát hiện trong Microsoft PatchGuard cho phép tin tặc thiết đặt rootkit trên thiết bị Windows 10 phiên bản mới nhất. Các nhà nghiên cứu tại CyberArk Labs đã phát triển một kĩ thuật tấn công mới cho phép tin tặc vượt mặt hoàn toàn PatchGuard và đưa mã độc vào thành phần lõi ...

Những điều cần biết về vụ việc “Wikileaks công bố tài liệu CIA”

WikiLeaks đã công bố hàng ngàn tài liệu vạch trần bí mật của CIA về các công cụ “hacking” tấn công Android, iPhone, smart TV cũng như các hệ điều hành Microsoft, Mac và Linux. Công bố đầu tiên mang tên Vault 7 . Những điều cần biết về Vault 7 Vault 7 là phần mở đầu cho chuỗi bài ...

Lỗ hổng SQL Injection trong NextGEN Gallery trên WordPress

Lỗ hổng xảy ra do NextGEN Gallery không kiểm tra dữ liệu người dùng nhập vào, dẫn tới tấn công SQL Injection. Sử dụng mũi tấn công này cho phép ti tặc đánh cắp mật khẩu và khóa bí mật của WordPress trong cấu hình. CHI TIẾT KĨ THUẬT WordPress sử dụng hàm PHP vsprintf nhằm chuẩn bị cho một ...