Lợi ích của một hệ thống giám sát an toàn mạng – SIEM

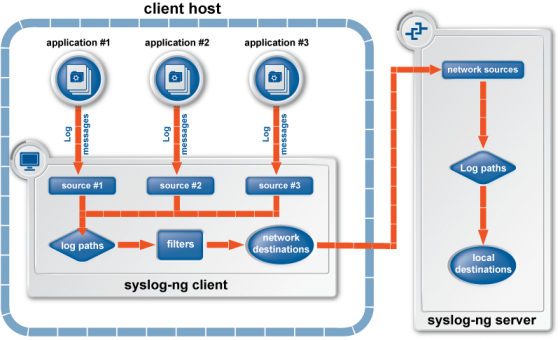

Hệ thống giám sát an toàn mạng viết tắt là SIEM (Security information and event management – SIEM) là hệ thống được thiết kế nhằm thu thập thông tin nhật ký các sự kiện an ninh từ các thiết bị đầu cuối và lưu trữ dữ liệu một cách tập trung. Theo đó, các sản phẩm SIEM cho phép phân tích tập trung và ...

Công ty Staminus cung cấp dịch vụ chống tấn công DDoS bị hack, thông tin khách hàng bị lộ

Staminus Communications – Một công ty cung cấp dịch vụ hosting và phòng chống tấn công DDoS có trụ sở tại California đang phải khôi phục một lượng lớn dữ liệu sau khi tin tặc hack vào hệ thống máy chủ và rò rỉ thông tin cá nhân của khách hàng. Website của Staminus phải tạm dừng hoạt động vào ...

Hơn một triệu Website đã cài đặt https miễn phí

Let’s Encrypt đã chạm đến một mốc lớn khi ban hành một triệu chứng chỉ Transport Layer Security (TLS) SSL sử dụng để cài đặt https miễn phí đến với các chủ website mong muốn kết nối an toàn giữa người dùng và domain. Cài đặt https miễn phí Let’s Encrypt – được điều hành bởi ...

[Cảnh báo] Tin tặc có thể cài đặt ngầm mã độc vào thiết bị iOS chưa Jaibreak

Các chuyên gia bảo mật tại Palo Alto Networks vừa phát hiện một họ mã độc mới có thể lây nhiễm trên thiết bị iPhone và iPad chưa bẻ khóa (jaibreak) mà không cần tương tác từ người dùng, đặt hàng trăm triệu thiết bị iOS vào nguy cơ bị tấn công cao. Mã độc mới có tên AceDeceiver có thể tự cài ...

Công nghệ mới được Trung Quốc phát triển để chống tội phạm

Trung Quốc đang sử dụng một công nghệ mới cho phép cơ quan chức năng thiết lập hồ sơ công dân dựa trên việc phân tích hành vi trực tuyến, giao dịch tài chính, nơi họ đến hay những gì họ xem. Các cơ quan chức năng còn theo dõi “độ lệch” về hành vi thông thường để phát hiện một cá nhân ...

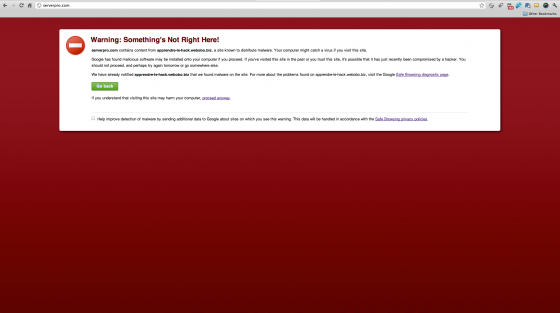

Tìm hiểu về Google Blacklist

Google đưa vào blacklist (danh sách đen) khoảng 9,500 đến 10,000 website mỗi ngày. Phải làm sao nếu website của bạn lọt vào danh sách đó? Bạn đã từng truy cập vào website bị blacklist chưa? Nếu không chăm sóc website của mình cẩn thận, website của bạn sẽ ngày càng có nguy cơ cao rơi vào blacklist. ...

[Cảnh báo] USB Thief – Mã độc Trojan đánh cắp dữ liệu vô hình thông qua USB

Các chuyên gia nghiên cứu bảo mật vừa mới phát hiện ra một loại mã độc Trojan đánh cắp dữ liệu mới (USB Thief) được đặc biệt tạo ra sử dụng USB nhằm lây nhiễm mà không hề để lại bất kỳ dấu vết gì trên hệ thống của nạn nhân. Được gọi là USB Thief (hoặc Win32/PSW.Stealer.NAI) – một loại mã độc ...

Cẩn trọng với biến thể mới của mã độc mã hóa dữ liệu tấn công qua mạng nội bộ

Trong thời gian gần đây, mã độc mã hóa dữ liệu để tông tiền người dùng hay còn gọi là mã độc Ransomware đang trở thành ác mộng cho người dùng máy tính, riêng ở Việt nam đã có tới hàng chục nghìn nạn nhân bị mất hoàn toàn dữ liệu, văn bản, số liệu, tư liệu mà dường như 99% không có cách nào có thể ...

Tìm hiểu về chuẩn SMTP STS – chuẩn bảo mật Email mới hỗ trợ cho chuẩn cũ StartTLS

Bên cạnh rất nhiều ứng dụng nhắn tin nhanh, Email vẫn là một trong những cách giao tiếp phổ biến nhất trong thời đại số hiện nay. Nhưng liệu rằng Email của bạn có an toàn? Chuẩn SMTP STS đã được phát minh để giải quyết vấn đề chuẩn cũ kém bảo mật StartTLS. Chúng ta đã sử dụng dịch vụ email ...

Hack điện thoại Android từ xa chỉ trong 10 giây, lỗ hổng Stagefright một lần nữa lại bị khai thác

Hack điện thoại Android từ xa chỉ trong 10 giây – Hàng triệu thiết bị Android lại tiếp tục đứng trước nguy cơ bị tin tặc và các cơ quan tình báo tấn công, khai thác lỗ hổng Stagefright với mã khai thác mới. Lỗ hổng này từng được cập nhật bản vá vào năm ngoái, nay đã quay trở lại cho phép tin tặc ...

[Cảnh báo] Mã độc Ransomware KeRanger lây lan trên MAC OS và cách loại bỏ

Mã độc Ransomware đã xuất hiện trên hệ điều hành MAC OS – hệ điều hành được coi là rất an toàn với các loại mã độc, mã độc được phát hiện có tên là KeRanger. KeRanger ẩn náu trong một ứng dụng khá phổ biến cho người dùng MAC OS – Ứng dụng Tranmission Bittorrent, ứng dụng này được Apple cấp ...

FBI tiếp tục phát lệnh truy nã tội phạm không gian mạng đối với 7 hacker người Iran

Cục điều tra Liên Bang (FBI) tiếp tục thêm 7 tin tặc người Iran vào danh sách truy nã của mình với cáo buộc tấn công nhiều ngân hàng Mỹ và một hệ thống đập nước tại New York. Bộ tư pháp Hoa Kỳ đã buộc tội 7 tin tặc người Iran về việc thực hiện tấn công hệ thống máy tính hàng loạt ngân hàng, gây ...

NSA Data Center hứng chịu 300 triệu đợt tấn công mỗi ngày

Hệ thống máy tính tại bang Utah Hoa Kì phải hứng chịu một đợt tấn công không gian mạng khổng lồ lên tới 300 triệu đợt mỗi ngày do trung tâm dữ liệu của cơ quan An ninh Quốc gia NSA đặt tại đây. Theo điều tra thống kê, hệ thống máy tính của bang Utah đã bắt đầu phải hứng chịu tấn công một năm ...

Chiến dịch phát tán mã độc Ransomware thông qua các website

Các Website tin cậy hàng đầu đang đứng trước nguy cơ sụt giảm mạnh danh tiếng và uy tín trước chiến dịch lợi dụng dịch vụ quảng cáo để phát tán mã độc Ransomware. Nếu người dùng nhấn vào, quảng cáo này sẽ chuyển hướng đến trang chứa mã độc thông qua bộ công cụ khai thác Angler Exploit Kit (AEK) ...

Bản tin An toàn thông tin tuần 3 tháng 2

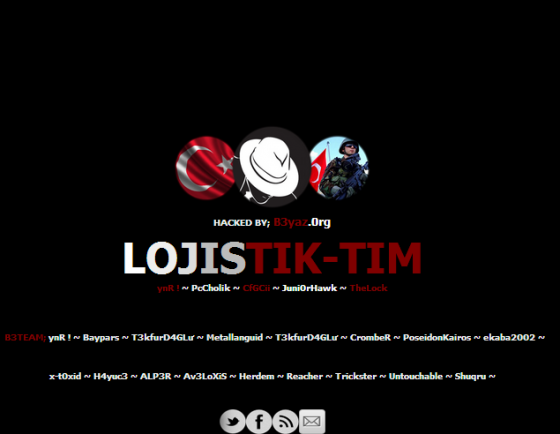

Hơn 60 website của Việt Nam bị hack và thay đổi giao diện, lỗ hổng nghiêm trọng trong thư viện Linux ảnh hưởng hầu hết các thiết bị Linux, mã độc ransomware ẩn dấu trong file Word với sự trở lại của Macro… là những tin tức An toàn thông tin nổi bật trong tuần qua. 1. CẢNH BÁO Twitter ...

Cảnh báo mã độc ransomware tấn công các cơ sở bệnh viện

Sau cảnh báo khẩn cấp được ban hành bởi Cục Điều tra Liên Bang Hoa Kỳ (FBI) về mã độc tống tiền (ransomware) SamSam, mã độc này càng được triển khai mạnh mẽ hơn, tấn công hàng loạt các cơ sở hạ tầng trọng điểm như bệnh viện. MedStar, một tổ chức phi lợi nhuận điều hành 10 bệnh viện tại bang ...

[Cảnh báo] Badlock – Lỗ hổng bảo mật nghiêm trọng ảnh hưởng trên tất cả phiên bản Windows và Samba

Các chuyên gia nghiên cứu bảo mật vừa mới phát hiện một lỗ hổng nghiêm trọng ảnh hưởng đến hầu hết các phiên bản Windows và Samba. Lỗ hổng sẽ được vá vào 12/4/2016 theo thông báo của nhóm phát triển Samba. Cần đặc biệt lưu ý, nếu bạn là quản trị viên Windows hoặc Samba File Server (Máy chủ chia sẻ ...

Cách khôi phục mật khẩu trên linux

Khôi phục mật khẩu có thể coi là một tính năng chứ không phải là một lỗ hổng. Nhưng tính năng này có thể bị khai thác bởi người dùng không được ủy quyền để có được quyền truy cập cao nhất đến thiết bị. Để làm được điều này bạn cần thao thác trực tiếp, truy cập vật lí với thiết bị và sử dụng chế độ ...

Lỗ hổng iMessage cho phép tin tặc đánh cắp ảnh cá nhân, video cá nhân, tệp tin cá nhân khác từ iPhone/iPad

Một lỗ hổng iMessage nghiêm trọng mới được phát hiện cho phép tin tặc can thiệp và xem ảnh cũng như video của nạn nhân. Lỗ hổng ảnh hưởng đến tất cả phiên bản trước iOS 9. Khai thác lỗ hổng lỗ hổng iMessage này tin tặc có thể can thiệp vào hình ảnh, video và các tệp tin khác, không cần phải ...

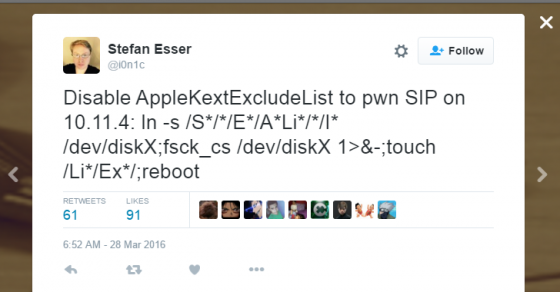

[Cảnh báo] CVE-2016-1757 – Lỗ hổng Zero-day, toàn bộ phiên bản Mac OS X bị ảnh hưởng

Lỗ hổng CVE-2016-1757 (zero-day) mới được phát hiện ảnh hưởng đến tất cả các phiên bản hệ điều hành MAC OS X của Apple, cho phép tin tặc vượt qua (bypass) tính năng bảo vệ mới nhất và đánh cắp dữ liệu ngay cả trên phiển bản mới nhất Mac OS X EI Captain. Cùng với việc cho ra mắt phiên bản hệ ...