Tin tặc cài đặt chứng chỉ SSL Let’s Encrypt vào website độc hại

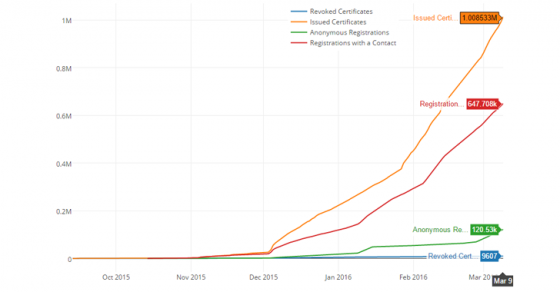

Chứng chỉ HTTPS miễn phí Let’s Encrypt không chỉ giúp các website mã hóa lưu lượng người dùng mà còn “giúp” tin tặc không gian mạng phát tán malware tới người dùng thông qua các trang “bảo mật”. Let’s Encrypt cho phép bất cứ ai cũng có thể cài đặt chứng chỉ ...

Ransomware viết bằng JavaScript ảnh hưởng trên Windows, Mac và Linux

Một loại ransomware xuất hiện trong dịp đầu năm mới có tên Ransom32 lần đầu tiên được viết bằng JavaScript lây nhiễm trên thiết bị Windows, Mac và Linux. Ransom32 cho phép triển khai mã độc nhanh chóng và dễ dàng. Nó có bảng điều khiển cho phép tin tặc tùy chỉnh địa chỉ Bitcoin mà nạn nhân cần ...

Hacker sử dụng mã độc đánh sập nguồn điện trên diện rộng

SCADA – hệ thống điều khiển giám sát và thu thập dữ liệu luôn thu hút quan tâm của tin tặc. Những mã độc nổi tiếng như Stuxnet hay Havex đã từng được sử dụng để tấn công cơ sở năng lượng hạt nhân. Và giờ tin tặc tiếp tục sử dụng malware có độ phá hoại lớn để gây mất điện trên diện rộng. Vào ...

Phát hiện lỗ hổng Zero-day mới trong Linux Kernel

Một lỗ hổng nghiêm trọng mới được phát hiện trong Linux kernel cho phép tin tặc chiếm quyền truy cập gốc thông qua ứng dụng Android hoặc Linux độc hại. Lỗ hổng nghiêm trọng Linux kernel (CVE-2016-0728) được phát hiện bởi một nhóm các nhà nghiên cứu Perception Point. Lỗ hổng nằm trong đoạn code ...

Cập nhật phiên bản WordPress 4.4.1 mới nhất

Người dùng cần cập nhật phiên bản WordPress mới nhất giải quyết lỗ hổng cross-site scripting (XSS) cho phép tin tặc kiểm soát toàn bộ website nếu bị khai thác. Một nhà nghiên cứu bảo mật tại Philippines đã phát hiện ra lỗ hổng và được trao thưởng thông qua HackerOne. Theo Aaron Jorbin – nhà phát ...

Cuộc tấn công DDoS lớn nhất trong lịch sử

Tin tặc không gian mạng ngày càng trở thành nỗi ác mộng đối với các tổ chức, doanh nghiệp. Tấn công từ chối dịch vụ phân tán là một trong những vũ khí yêu thích của chúng nhằm gián đoạn tạm thời dịch vụ kết nối tới Internet. Đến thời điểm hiện tại, gần như tất cả các website lớn đều là nạn nhân ...

Microsoft dừng hỗ trợ Internet Explorer

Bắt đầu từ 11/1, Microsoft dừng hỗ trợ Internet Explorer phiên bản 8,9 và 10. Người dùng Windows được khuyến cáo chuyển qua Internet Explorer 11 hoặc trình duyệt mới nhất Edge. Microsoft tung ra bản vá cuối cùng dành cho IE8, IE9 và IE10 cùng với thông báo kết thúc vòng đời sản phẩm này. Động ...

Ransomware liên tục “thất bại” trên Linux

Linux.Encoder là một loại Ransomware phát tán trên Linux. Nhưng khá hi hữu khi loại mã độc này đã cải tiến đến ba lần mà vẫn sử dụng mã hóa sai cho phép các nhà nghiên cứu khôi phục là dữ liệu. Để cài đặt một hệ mã hóa chuẩn không phải là việc dễ dàng. Một vài tháng trước, một nhóm tin tặc ...

Bản tin an toàn thông tin tuần 3 tháng 1

1. Cảnh báo Mac OS X nguy cơ bị tấn công mã độc thông qua Gatekeeper Lỗ hổng nằm ngay trong bản vá tính năng Gatekeeper của Apple. Tin tặc có thể lợi dụng giả mạo chứng chỉ bảo mật để bypass cài đặt ứng dụng độc hại. Người dùng được khuyến cáo thận trọng khi tải về ứng dụng từ Internet. Công ...

Mac OS X nguy cơ bị tấn công mã độc thông qua Gatekeeper

Apple Mac thường được đánh giá an toàn hơn Windows trong việc chống lại virus và mã độc, nhưng một khai thác mới bởi các nhà nghiên cứu đã chứng minh điều ngược lại. Chúng tôi đã từng cảnh báo tới người dùng một khai thác bypass hoàn toàn một trong những tính năng bảo mật cốt lõi của Mac OS X ...

Lỗ hổng trên website eBay cho phép tin tặc đánh cắp mật khẩu

Một nhà nghiên cứu độc lập đã cảnh báo lỗ hổng nghiêm trọng trên website eBay cho phép tin tặc đưa lên một trang đăng nhập giả mạo nhằm đánh cắp mật khẩu và thông tin của hàng triệu người dùng. Nhà nghiên cứu bảo mật MLT cho biết bất cứ ai cũng có thể khai thác lỗ hổng để tấn công người dùng ...

Juniper Firewall với ScreenOS chứa backdoor từ năm 2012

Juniper Networks – công ty chuyên cung cấp giải pháp tường lửa dành cho doanh nghiệp vừa thông báo rằng mới phát hiện ra một “unauthorized code” trong ScreenOS. Lỗ hổng cho phép tin tặc giải mã lưu lượng gửi qua mạng riêng ảo VPN. Hiện chưa rõ tại sao mã độc lại tồn tại hay nó đã ...

Rò rỉ mật khẩu hard-coded trên Fortinet Firewall

Hàng triệu người dùng doanh nghiệp đang phụ thuộc vào các tường lửa thế hệ mới nhằm bảo vệ dữ liệu nhưng liệu có thực sự an toàn ? Sau gần một tháng vụ việc phát hiện backdoor trên Juniper Networks firewall, một nhà nghiên cứu ẩn danh đã tiếp tục tìm ra mật khẩu được mã cứng trên thiết bị tường ...

Lỗ hổng iOS mới cho phép tin tặc đánh cắp cookie

Apple vừa mới vá một lỗ hổng nghiêm trọng trong hệ điều hành iOS cho phép tin tặc giả mạo danh tính người dùng đầu cuối bằng cách chiếm đoạt cookie xác thực không mã hóa. Lỗ hổng đã được vá trong phiên bản iOS 9.2.1 phát hành vào thứ ba tuần này, sau gần 3 năm kể từ lần đầu phát hiện. Lỗ hổng ...

LastPass gặp rắc rối với tấn công lừa đảo

Tin tặc hiện có thể lợi dụng màn hình thông báo hiển thị của LastPass – công cụ quản lí mật khẩu để đánh cắp dữ liệu người dùng. Thông báo hiển thị bởi LastPass phiên bản 4.0 trong trình duyệt web có thể bị giả mạo, lừa người dùng giao nộp thông tin tài khoản và thậm chí cả passcode xác thực ...

Thiếu sót của Oracle trong các phiên bản cập nhật bản vá của Java

Hơn 850 triệu người dùng cài đặt Java trên máy tính của mình nhưng hầu như các phiên bản cũ đều bị Oracle bỏ qua, không có các bản cập nhật bản vá đầy đủ cho Java. Java là một phần mềm được cài đặt sẵn trên rất nhiều thiết bị, giúp chúng chạy ta chạy nhiều ứng dụng web và hình ảnh 3D. Tuy ...

Google tăng tốc Chrome với thuật toán nén mới

Google đang có kế hoạch làm cho Chrome nhanh hơn nhằm cải thiện trải nghiệm người dùng Internet. Thuật toán nén web mới, dữ liệu mã nguồn mở có tên Brotli, được Google ra mắt vào năm ngoái có khả năng tăng tốc đáng kể hiệu xuất làm việc của Chrome. Google cho biết thuật toán mới này là một định ...

Tình báo Anh mở mã nguồn phần mềm Graph Database

Cơ quan tình báo Anh – Sở Chỉ huy thông tin của Chính phủ ( GCHQ ) vừa mới mở mã nguồn một trong những công cụ của mình trên trang website chia sẻ code miễn phí GitHub. Một phần mềm Graph database có tên ‘Gaffer.’ Gaffer, được viết bằng Java, là một loại cơ sở dữ liệu trong đó dữ ...

OpenSSH vá lỗ hổng nghiêm trọng rò rỉ khóa mã hóa

OpenSSH vừa tung ra bản vá dành cho một lỗ hổng nghiêm trọng có thể bị khai thác nhằm buộc client rò rỉ chìa khóa mã hóa (khóa riêng tư). Tin tặc có thể kiểm soát một máy chủ độc hại nhằm buộc client giao nộp khóa. OpenSSH và các nhà nghiên cứu tại Qualys đã tìm ra lỗ hổng vào 11/1 và vá trong ...

Làm thế nào để gia nhập nhóm hacker Anonymous ?

Bạn muốn gia nhập nhóm hacker khét tiếng Anonymous? Anonymous – cái tên nói lên tất cả. Nhóm hacker không bao giờ lộ diện hay danh tính, được thành lập từ ý tưởng trên diễn đàn hình ảnh 4Chan. Mục tiêu của nhóm là đấu tranh với tất cả những điều xấu xa trên Internet. Anonymous không hề có ...