Tin tặc đang triển khai botnet tấn công với lỗ hổng Shellshock

Trong bài viết lần trước, chúng tôi đã đề cập đến lỗ hổng Bash mới xuất hiện và đang gây ảnh hưởng đến hầu hết các bản phân phối Linux và máy chủ trên toàn thế giới. Lỗ hổng này có thể đã được tích hợp để khai thác để xâm nhập vào các máy chủ Web như một phần của botnet và cố gắng lây nhiễm ...

Cảnh báo website của Trung tâm xúc tiến đầu tư tỉnh Bình Phước bị tấn công

Cảnh báo trang web của Trung tâm xúc tiến đầu tư – Thương mại và du lịch tỉnh Bình Phước tại địa chỉ binhphuocittpc.gov.vn đã bị nhiều hacker tấn công và chèn các đường dẫn liên kết đến các website khác. Rất nhiều đường dẫn của các trang web lạ đã bị hacker chèn trực tiếp vào mã nguồn của ...

Cách khôi phục lại tài khoản Google/Gmail khi đã bị hack

Gần đây nhiều bạn gửi thông tin về SecurityDaily nhờ trợ giúp về việc bị mất tài khoản Google/Gmail ngay cả khi đã kích hoạt các tính năng xác thực 2 bước. Về cơ bản, với một mật khẩu mạnh (kết hợp chữ cái, số và kí tự) và kích hoạt tính năng xác thực 2 bước là cách rất tốt để bảo vệ tài khoản ...

Ra mắt trang web chứa cơ sở dữ liệu các lỗ hổng trên WordPress

Nhóm các nhà nghiên cứu đằng sau phần mềm WPScan quét lỗ hổng trên WordPress đã xây dựng một trang web chứa dữ liệu về thông tin về thông tin của rất nhiều lỗ hổng bảo mật đã phát hiện có ảnh hưởng đến WordPress. Website wpvulndb.com đã được kích hoạt tuần trước tại hội nghị bảo mật BruCON. ...

Honeypot phát hiện mã độc khai thác lỗ hổng Bash.

Một honeypot được phát triển bởi các nhà nghiên cứu tại phòng thí nghiệm AlienVault đã “bẫy” được hai phần thành phần riêng biệt của phần mềm độc hại đang cố gắng để khai thác lỗ hổng Bash. Jaime Blasco, Giám đốc phòng thí nghiệm AlienVault cho biết, một mẫu là một bot IRC ...

CloudFlare triển khai Universal SSL cho tất cả khách hàng

Bắt đầu từ hôm nay, CloudFlare cung cấp cho tất cả các khách hàng của mình kể cả những người đăng ký phiên bản miễn phí các dịch vụ, chứng nhận SSL mà không cần chi phí bổ sung. Hoạt động này là một phần của việc triển khai dịch vụ miễn phí mới, được gọi là Universal SSL. Đúng như tên gọi, ...

Những dự đoán về tương lai của phần mềm

Xu hướng công nghệ đang thay đổi nhanh chóng, các công cụ xây dựng công nghệ liên tục phát triển. Dưới đây là những đánh giá của chúng tôi về tương lai của một số nền tảng công nghệ. Những dự đoán này mang tiếng chủ quan và có thể không hoàn toàn đúng. Một công nghệ mới ra đời sẽ kèm theo những vấn ...

Apple phát hành bản vá lỗ hổng Shellshock của Bash cho OS X

Hôm nay Apple đã phát hành bản vá cho lỗ hổng Bash, tương thích với OS X Lion, Mountain Lion và Mavericks. Thứ sáu tuần trước, Apple trấn an người dùng Mac OS X với thông tin bản thân hệ điều hành này có khả năng chống lại lỗ hổng Bash, nhưng ngay sau đó hãng đã phải phát hành một bản vá ...

Lỗi mất dữ liệu iWork từ ICloud drive trên iOS 8

Sau khi người dùng iPhone, iPad reset thiết bị, tài liệu trên iCloud Drive đã biến mất. Người dùng iPhone, iPad chạy iOS 8 thông báo rằng có một lỗi mới có thể xóa tài liệu iWork từ iCloud Drive khi họ reset thiết bị. Một số người dùng sau khi thực hiện chức năng ‘Reset All ...

Hệ điều hành Tail phát hành phiên bản mới vá lỗ hổng trong thư viện NSS

Tail, một hệ điều hành dựa trên Linux có độ bảo mật cao được thiết kế đặc biệt và tối ưu hóa để bảo vệ danh tính và sự riêng tư của người sử dụng, đã cho ra mắt phiên bản mới, phiên bản Tail 1.1.2. Tail, còn được gọi là “hệ thống Amnesiac Incognito”, là một phân phối miễn phí tập ...

Những thay đổi lớn trong hệ điều hành Windows 10

Thứ ba vừa qua, Microsoft đã cho chúng ta những cái nhìn đầu tiên về hệ điều hành Windows 10, một phiên bản chính thức sẽ được sử dụng cho tất cả phần cứng từ máy tính đến điện thoại, một phiên bản sẽ giải quyết những điểm yếu còn tồn tại trên Windows 8. Microsoft hứa hẹn sẽ ra mắt một hệ ...

Hơn 1 triệu dữ liệu thẻ thanh toán của Viator bị xâm phạm, người dùng thay đổi mật khẩu ngay

TripAdvisor đã thông báo về việc dữ liệu tại Viator của họ đã bị xâm phạm. Các chi tiết thẻ thanh toán và thông tin khách hàng có thể đã bị lộ, ước tính vào khoảng 1,4 triệu khách hàng. Trang Viator được trang web du lịch lớn nhất thế giới TripAdvisor mua lại với 122 triệu bảng Anh ...

Phát hiện phần mềm gián điệp Xsser mRAT trên iOS

Được mệnh danh là Xsser mRAT (Trojan truy cập từ xa vào các điện thoại di động), Trojan truy cập từ xa đến nền tảng iOS mới được các nhà nghiên cứu phát hiện được lưu trữ trên một máy chủ sử dụng để phán tán phần mềm gián điệp Android tới những người biểu tình ở Hồng Kông. Chuyên gia bảo ...

Hơn 20.000 tài khoản Twitter được sử dụng trong các chiến dịch lừa đảo trực tuyến

Nền tảng tin nhắn Twitter là một nguồn quan trọng đối với tội phạm mạng, hơn 20.000 tài khoản được sử dụng để gửi các liên kết độc hại trong các chiến dịch lừa đảo mới bị phát hiện. Âm mưu này rất đơn giản, và nói chung chỉ cần một tài khoản bị xâm nhập là đủ để lây lan các URL xấu và lừa ...

Chính phủ Trung Quốc sử dụng mã độc theo dõi người biểu tình tại Hồng Kông

Trong khi hàng ngàn người dân tụ tập trên các đường phố Hồng Kông đòi bầu cử dân chủ thì các nhà nghiên cứu bảo mật đã phát hiện ra hai phần mềm mã độc xuất hiên trên điện thoại di động mà dường như được sử dụng bởi chính phủ Trung Quốc nhằm theo dõi người biểu tình. Người dân Hồng Kông ...

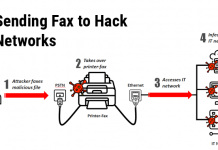

Tin tặc lợi dụng lỗ hổng Shellshock tấn công các máy chủ web

Ngay sau khi tin tức về lỗ hổng Bash với cái tên “Shellshock” đươc đưa ra, chúng ta đã thấy được ngay những động thái đầu tiên của tin tặc chủ động sử dụng lỗ hổng phổ biến này. Những hành động gần đây nhất của tin tặc là chiếm quyền kiểm soát máy chủ web bằng cách tạo một bash mới ...

Microsoft ra mắt chương trình bug bounty cho các dịch vụ trực tuyến

Bug Bounty là chương trình trao thường của các tổ chức cho các nhà nghiên cứu, các hacker có các phát hiện bảo mật trên hệ thống và các sản phẩm của tổ chức đó. Chương trình này của Microsoft được áp dụng cho bất cứ ai và số tiền thưởng tối thiểu là 500$ tùy theo mức độ ảnh hưởng của lỗ hổng. ...

Hacker lợi dụng jQuery.com để thực hiện tấn công Drive-by

Khách truy cập tới jQuery.com đang trở thành mục tiêu của cuộc tấn công “drive-by” vào ngày 18 tháng 12, bộ khai thác RIG được chèn vào hệ thống của Jquery, phần mềm độc hại này được thiết kế để ăn cắp tên người dùng và mật khẩu, công ty bảo mật RiskIQ cảnh báo. Các bộ khai ...

JPMorgan Chase: 76 triệu gia đình, 7 triệu doanh nghiệp nhỏ bị ảnh hưởng trong 1 tấn công

JPMorgan Chase đã lên tiếng thừa nhận hành vi bị xâm phạm dữ liệu chính được đồn đại từ tháng 8 và cho biết có đến 76 triệu hộ gia đình và 7 triệu doanh nghiệp nhỏ đã bị ảnh hưởng bới vấn đề này. JPMorgan Chase là một trong những hãng dịch vụ tài chính lâu đời nhất trên thế giới. Công ty ...

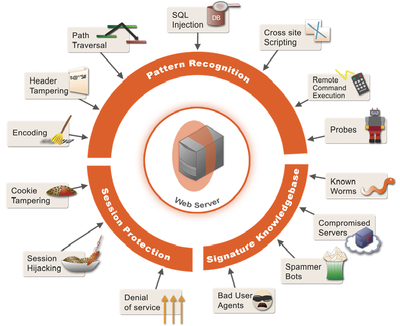

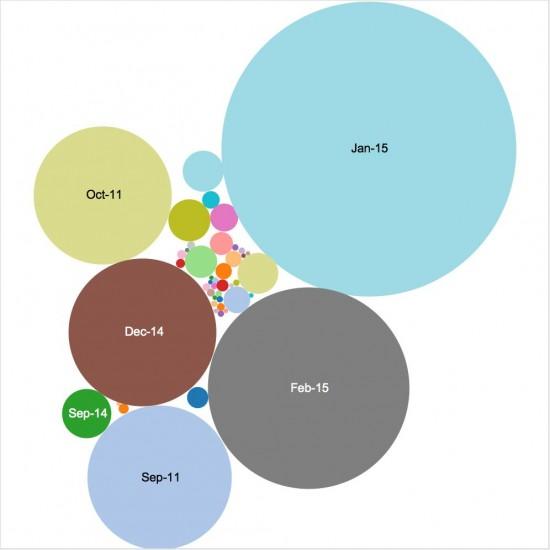

Các nhà nghiên cứu đưa ra công nghệ dự đoán tên miền độc hại

SEATTLE – một hình thức lừa đảo điển hình. Đây một cuộc tấn công sử dụng các mã độc dựa trên các website, tuy nhiên nó cần một vài điều kiện để có thể hoạt động được. Và một trong những điều kiện quạn trọng đó là có 1 tên miền chứa mã độc bên trong. Các nhà nghiên cứu dành rất nhiều thời gian ...