Bảo mật Ứng Dụng Website theo quy chuẩn quốc tế

Trong kỹ thuật phần mềm, một Ứng dụng web hay webapp là một trình ứng dụng mà có thể tiếp cận qua web thông qua mạng như Internet hay intranet. Ứng dụng web phổ biến nhờ vào sự có mặt vào bất cứ nơi đâu của một chương trình. Khả năng cập nhật và bảo trì ứng dụng Web mà không ...

Hàng ngàn trang web của Chính phủ đã bị tấn công để phá hoại thông tin mật

Thời gian vừa qua tin tặc đã tiến hành lừa đảo các trang web nhằm thu hút sự chú ý sau đó lây lan mã độc vào ngân hàng trojan và ransomware, và bây giờ xu hướng đã chuyển sang lây nhiễm các script vào các trang web để khai thác các thông tin bí mật. Hàng nghìn trang web của ...

5 bước Ngăn chặn Tấn công Ddos hiệu quả

Tấn công Ddos (tấn công từ chối dịch vụ) là một trong những mối đe dọa đáng sợ nhất trong các cuộc tấn công trên không gian gian mạng. Khó phòng tránh và chi phí xây dựng hệ thống bảo mật tốn kém là 2 nỗi lo ám ảnh nhất với các Tổ chức. Hậu quả, hầu hết các đối tượng bị tấn ...

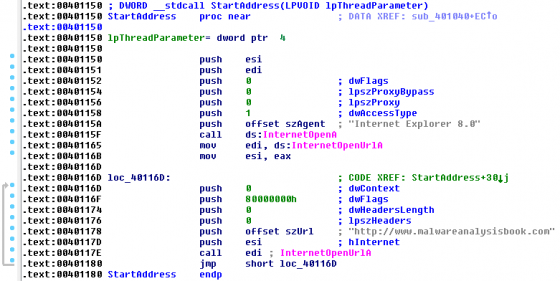

PHÂN TÍCH MÃ ĐỘC – LAB 07 – PRACTICAL MALWARE ANALYSIS (Phần 1)

Tiếp tục chuỗi chủ đề phân tích mã độc, ở bài viết phân tích mã độc LAB 06 chuyên gia Bùi Đình Cường đã gửi đến các bạn 4 ví dụ tương đương với 4 cấu trúc của mã độc Lab 06. Trong bài viết này là các cấu trúc trong phân tích mã độc Lab 07. Mục tiêu của các bài phân tích cũng như ...

Vị trí của Deep Web và các cấp độ của Internet

Có một phần của thế giới internet chưa được biết đến được gọi là web chìm (web sâu, ẩn, tàng hình…) – tiếng Anh là Deep Web (hay Deep Net, Undernet, Invisible Web…). Web chìm (sâu) được gọi là Deep Web bởi vì dữ liệu khổng lồ của nó! Theo như báo The Guardian, bạn chỉ ...

Động thái nghiêm trọng: Microsoft sẽ không tiến hành vá lỗ hổng Skype

Mới đây, một lỗ hổng nghiêm trọng đã được phát hiện trong dịch vụ nhắn tin web miễn phí và dịch vụ thoại Skype phổ biến nhất của Microsoft. Khai thác lỗ hổng này, kẻ tấn công có thể kiểm soát toàn bộ máy chủ bằng cách cấp các đặc quyền cấp hệ thống cho một người dùng địa phương. ...

Tầm quan trọng việc Xây dựng kế hoạch Chiến lược An ninh thông tin

Lập kế hoạch chiến lược An ninh thông tin là một chiến lược lâu dài giúp bảo vệ thông tin dữ liệu và tài sản của công ty bạn trước những hành vi tấn công từ kẻ xấu. Một kế hoạch chiến lược an ninh thông tin rõ ràng cho phép giám đốc điều hành, nhân viên quản lý và các nhân viên ...

Ký tự trong tin nhắn có thể phá hủy Iphone, iPad, Mac của bạn

Chỉ một ký tự bất kỳ trong tin nhắn có thể phá hủy điện thoại iPhone của bạn và chặn quyền truy cập vào các ứng dụng nhắn tin trong IOS cũng như các ứng dụng phổ biến như WhatsApp, Facebook Messenger, Outlook cho iOS và Gmail. Trên blog Mobile World của nước Ý, một nhóm nghiên ...

Deep web là gì | 9 Câu hỏi Hay về Deep Web

Chỉ cần trả lời được 9 câu hỏi này về DEEP WEB , SecurityBox đảm bảo bạn sẽ nắm được mọi kiến thức liên quan tới Deep web. Nhưng thật may, chúng tôi đã chắt lọc những câu hỏi hay nhất về web chìm cho bạn rồi. Bạn chỉ cần tìm hiểu về Deep web trong bài viết ‘cực chất’ này ...

Phương pháp bảo vệ DDoS tốt nhất, cách ngăn chặn tấn công DDos

Bài viết dưới đây sẽ hướng dẫn các bạn phương pháp bảo vệ DDos cho các tổ chức khi làm kế hoạch chiến lược phòng chống tấn công DDos. Qua bài viết bạn sẽ nắm được những gì cần phải làm trước, trong và sau tấn công DDoS. Trước khi tấn công Các tổ chức phải cân nhắc kỹ ...

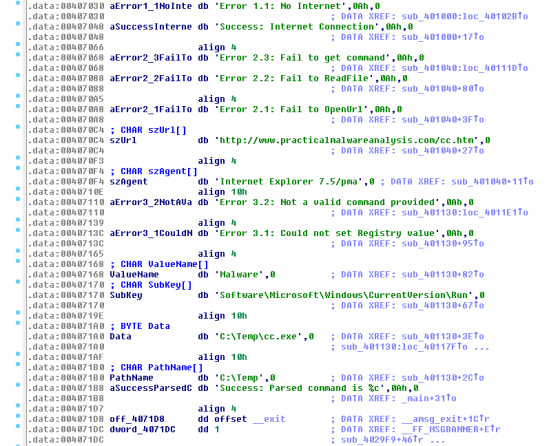

PHÂN TÍCH MÃ ĐỘC – LAB 06 – PRACTICAL MALWARE ANALYSIS (Phần 4)

Kết thúc chuyên đề Phân tích mã độc Lab 06, chuyên gia an ninh mạng Bùi Đình Cường sẽ gửi đến bạn đọc phần cuối với bài viết phân tích cấu trúc 4 trong mã độc Lab 06. Kiểm tra bằng PEiD, chương trình không bị packed. Kiểm tra thông tin Import table tương tự Lab06-03.exe Kiểm tra ...

PHÂN TÍCH MÃ ĐỘC – LAB 06 – PRACTICAL MALWARE ANALYSIS (Phần 3)

Tiếp tục đến với chủ đề phân tích mã độc Lab 06 với cấu trúc thứ 3 qua bài viết dưới đây nhé. Kiểm tra bằng PEiD, chương trình không được packed. Kiểm tra Import table: ⇒ Chương trình có thể có hành vi mạng tương tự Lab06-02.exe, có can thiệp ghi/xóa ...

Update lên WordPress 4.9.4 Ngay để không bị Hacker tấn công

Cách đây một tuần, WordPress đã phát hành phiên bản 4.9.3 để vá 34 lỗ hổng, nhưng tiếc là, phiên bản mới này đã phá vỡ cơ chế cập nhật tự động cho hàng triệu trang web sử dụng WordPress. Để khắc phục lỗi nghiêm trọng này, nhóm WordPress đã đưa ra bản cập nhật có tính bảo mật cao ...

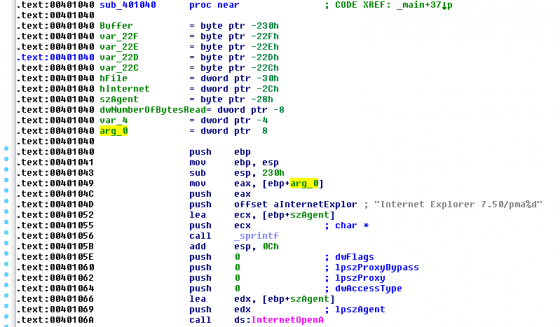

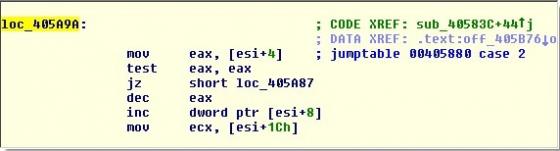

PHÂN TÍCH MÃ ĐỘC – LAB 07 – PRACTICAL MALWARE ANALYSIS (Phần 2)

Cùng chuyên gia an ninh mạng Bùi Đình Cường tiếp tục phân tích cấu trúc của mã độc Lab 07 qua bài viết dưới đây. Bài viết phân tích mã độc Lab 07 với cấu trúc 02 giải quyết các vấn đề: Chương trình đạt được trạng thái ổn định như thế nào? Mục đích của chương trình là gì? Khi nào ...

Pentest theo tiêu chuẩn owasp

Hiện nay việc ứng dụng CNTT vào thực tế đời sống trở nên khá phổ biến và nó giúp các doanh nghiệp thêm phần kết nối với nhau. Để xác nhận 1 Website bảo mật và cần đảm bảo sự an toàn về mặt thông tin thì website đó cần phải được kiểm thử Có thể hiểu một cách đơn giản ...

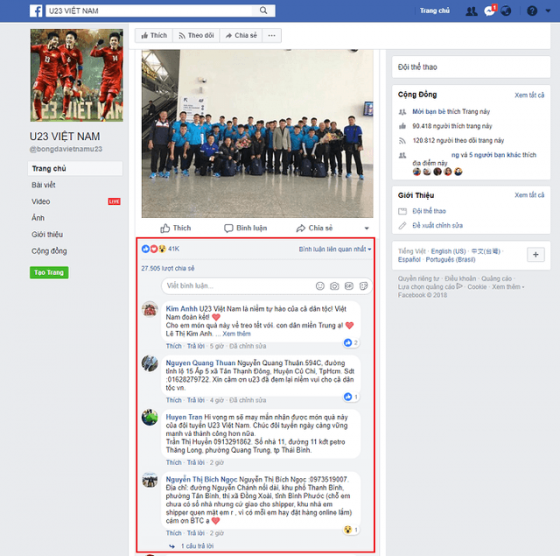

Tưởng được tặng lịch U23 Việt Nam, 27.000 người dùng bị lộ thông tin cá nhân

Chỉ vì tin rằng sẽ được tặng lịch hình tập thể với chữ ký của tất cả cầu thủ U23 Việt Nam, hơn 27.000 người đã công khai cung cấp thông tin cá nhân điều này có thể làm họ trở thành nạn nhân bị lừa đảo, tấn công trên internet. Diễn đàn an ninh mạng WhiteHat vừa lên tiếng cảnh báo về việc kẻ xấu ...

SecurityBox 4Network – Giải pháp bảo mật cho Mạng nội bộ

Những giải pháp bảo mật cho mạng nội bộ trước đây đã đảm nhiệm rất tốt vai trò của mình, tuy nhiên vẫn chưa toàn diện và Hacker có thể tấn công. Đó là lý do tại sao bạn cần tới giải pháp An ninh cho Mạng nội bộ của SecurityBox – Thiết bị SecurityBox 4Network. Những giải pháp ...

Phân Tích Mã Độc Sử Dụng IDA PRO (Phần 1)

Có rất nhiều công cụ hỗ trợ quá trình dịch ngược, trong đó IDAPro là một công cụ tương đối mạnh và phổ biến. Ở bài viết lần này chúng ta sẽ tiến hành phân tích mã độc dựa trên việc sử dụng IDA PRO. Trước khi phân tích mã độc cần phải làm quen với các công cụ, việc quen thuộc với các ...

Tiêu chí đánh giá một Sản phẩm ATTT chất lượng cao

Cuộc thi S ản phẩm An toàn thông tin chất lượng cao đã được nhiều nước trên thế giới quan tâm từ rất sớm khi điện toán đám mây và Internet nở rộ. Tại Việt Nam cũng vậy, được tổ chức từ năm 2015, chương trình đánh giá do Hiệp hội An toàn Thông tin (VNISA) đã đón nhận rất nhiều sự ...

[CẢNH BÁO] Lỗ hổng mới trong thiết bị An ninh của Cisco

Cisco vừa cảnh báo dòng sản phẩm Cisco ASA đang tồn tại lỗ hổng bảo mật trong chức năng VPN. Dòng sản phẩm Cisco ASA cung cấp các dịch vụ bảo mật mạng như tường lửa, hệ thống chống xâm nhập (IPS), bảo mật thiết bị đầu cuối và VPN. Đại diện Cisco cho biết, hacker có thể lợi dụng ...