Sự phát triển của phản ứng sự cố và xây dựng kế hoạch phản ứng sự cố hiệu quả

Ứng cứu sự cố (Incident Response) là quá trình ngăn chặn, điều tra nguyên nhân, khôi phục hệ thống nhằm giảm thiểu các mối đe dọa liên quan tới vấn đề an ninh mạng Đối phó kịp thời với sự cố một cách nhanh chóng giúp tổ chức giảm thiểu sự thiệt hại, hạn chế các lỗ hổng, ngăn chặn ...

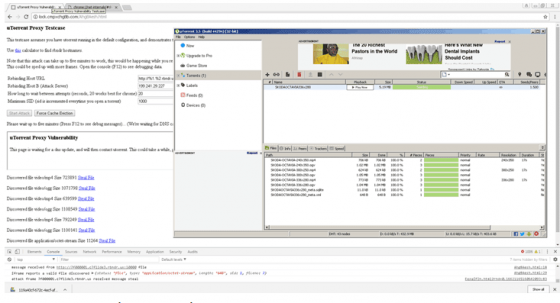

Lỗi trong phần mềm μTorrent phổ biến, cho phép Hacker kiểm soát máy tính của bạn từ xa

Chắc hẳn người dùng nhiều về công nghệ sẽ biết đến phần mềm μTorrent phổ biến nhất trên thế giới. Nếu bạn dang cài đặt phần mềm này thì bạn hãy nhanh chóng tải phiên bản mới nhất cho Windows. Nhà nghiên cứu bảo mật của Google tại Project Zero đã phát hiện ra một lỗ hổng nghiêm ...

Update Samba ngay để vô hiệu hóa tính năng thay đổi Mật khẩu từ tấn công từ chối dịch vụ DoS

Các nhà bảo trì Samba vừa cho ra mắt phiên bản mới có thể vá hai lỗ hổng quan trọng cho phép những kẻ tấn công từ xa không có đặc quyền khởi chạy tấn công DoS đối với các máy chủ và thay đổi mật khẩu của bất kỳ người dùng nào, kể cả các quản trị viên. Bạn có biết 3/4 số vụ ...

Tại sao cần phải quản lý an ninh mạng trong mỗi doanh nghiệp

Với hệ thống mở ngày nay của các thiệt bị số, việc liên lạc và trao đổi thông diễn ra một cách thường xuyên và liên tục. Vai trò của an toàn thông tin trong Doanh nghiệp hết sức quan trọng, nó có khả năng quyết định đến nguy cơ sống còn trong mỗi Doanh nghiệp. Các nhà quản lý và giám ...

5 Bước thiết kế một bản kế hoạch Ứng cứu sự cố hoàn chỉnh

Ước tính các thiệt hại bắt nguồn từ tội phạm mạng trên toàn cầu sẽ vượt quá 6 nghìn tỷ đô / năm vào năm 2021. Cho dù tổ chức của bạn có đầu tư hệ thống phòng thủ tiên tiến đến mấy cũng không thể tránh khỏi nguy cơ bị hacker tấn công. Tuy nhiên, một bản kế hoạch Ứng cứu sự cố hoàn ...

Phát hiện lỗ hổng CredSSP RDP trong các phiên bản của Windows

Một lỗ hổng quan trọng đã được phát hiện trong giao thức CredSSP của Credential Security Provider (CredSSP) ảnh hưởng đến tất cả các phiên bản của Windows hiện nay. Lỗ hổng này cho phép hacker có thể khai thác RDP và WinRM để ăn cắp dữ liệu người dùng và chèn mã độc hại. Giao ...

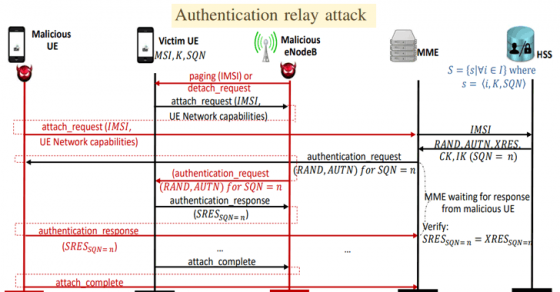

Kỹ thuật tấn công mạng LTE mới giúp Hacker đọc trộm tin nhắn, vị trí, cảnh báo giả

Các chuyên bảo mật đã phát hiện ra một loạt các lỗ hổng nghiêm trọng trong giao thức 4G LTE có thể bị khai thác để theo dõi các cuộc gọi điện thoại, tin nhắn văn bản, theo dõi địa điểm, thiết bị ngoại tuyến và thậm chí giả mạo những cảnh báo khẩn cấp. Một nghiên cứu gần đây của ...

Top 10 Lỗ hổng trong Ứng dụng Web thường gặp nhất

“90% lỗ hổng bảo mật bắt nguồn từ ứng dụng web, 90% nhà quản trị chưa có cái nhìn tổng quan về bảo mật WebApp”. Đây là lý do dẫn tới số lượng các cuộc tấn công trên mạng ngày càng nhiều. Cùng đọc bài viết “ Top 10 Lỗ hổng trong Ứng dụng Web thường gặp nhất” ...

Mẹo kiểm tra tài khoản của bạn có từng bị Hacker đánh cắp?

Để kiểm tra xem tài khoản của bạn từng đã và đang bị kẻ xấu tấn công đánh cắp hay không hãy kiểm tra bằng trang web với cái tên khá đặc biệt Have I Been Pwned. Have I Been Pwned cho phép bạn kiểm tra tài khoản của nhiều dịch vụ thường dùng có nguy cơ bị tấn công và đánh cắp hay không. ...

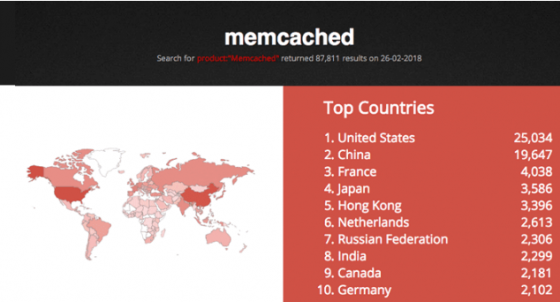

Máy chủ Memcached bị tấn công bằng tấn công DDoS khuyếch đại khổng lồ

Tội phạm mạng đã tìm ra cách để lạm dụng các máy chủ Memcached để khai thác hơn 51.000 lần các cuộc tấn công DDoS điều này có thể dẫn tới việc chiếm đoạt hoàn toàn các trang web và cơ sở hạ tầng Internet quan trọng. Các nhà nghiên cứu an ninh tại Cloudflare , Arbor Networks ...

Các biện pháp phòng chống tấn công DDOs

Ddos có tên đầy đủ là Distributed Denial Of Service – là một biến thể của loại tấn công DOS. Đây là một hình thức tấn công từ chối dịch vụ phân tán, nó làm cho người bị tấn công không thể sử dụng một dịch vụ nào đó, nó có thể khiến bạn không thể kết nối với một dịch vụ internet, hoặc ...

Tổng quan về Ứng cứu sự cố – Incident Response

Ngày 25/10/2017, Thủ tướng Chính phủ ban hành quyết định đẩy mạnh hoạt động ứng cứu sự cố trên phạm vi toàn quốc, đặc biệt giai đoạn 2020 – 2025. Bắt kịp với xu hướng hiện đại, ngay bây giờ chúng ta cần trang bị cho mình nền tảng kiến thức về Ứng cứu sự cố và kỹ năng liên quan. Điều ...

Trộm dữ liệu thẻ tín dụng thông qua truy vấn DNS tại các điểm bán hàng

Với tốc độ phát triển ngày càng mạnh của Internet cùng với sự bùng nổ của các thiết bị công nghệ số các tội phạm mạng ngày càng trở nên thông thạo, sáng tạo và có kỹ thuật chuyên sâu. Họ đang ngày càng tinh vi và khó nắm bắt, phát hiện. Một dòng malware mới đã được phát hiện dựa trên một ...

Gần 500.000 máy tính đã bị nhiễm mã độc đào tiền ảo Dofoil chưa đầy 12 giờ

Hai ngày trước, Microsoft đã gặp phải một sự cố tấn công khai thác tiền ảo (hay còn gọi là tiền mã hóa) đã lây lan nhanh chóng và lây nhiễm gần 500.000 máy tính trong vòng 12 giờ đồng hồ. Tin tặc đã sử dụng phương thức tấn công Dofoil ( hay còn gọi là Smoke Loader). Dofoil cho ...

7 công cụ mã nguồn mở giúp tìm kiếm lỗ hổng website

Trong thời đại công nghệ số mỗi Doanh Nghiệp đều sở hữu có mình một Website để thể hiện được sản phẩm, dịch vụ hay thông tin công ty mình đến với cộng đồng. Chính vì vai trò quan trọng đó mà ngày nay các Website đang trở thành mục tiêu tấn công của các Hacker. Việc kiểm tra an ninh ...

Mục tiêu và nguyên tắc cơ bản khi xây dựng hệ thống an toàn thông tin trong doanh nghiệp

Để có thể xây dựng được hệ thống an toàn thông tin trong doanh nghiệp một cách hiệu quả nhất thì phải hiểu về mục tiêu và những nguyên tắc cơ bản khi xây dựng hệ thống an toàn thông tin trong doanh nghiệp Đối với nhiều tổ chức, doanh nghiệp, cá nhân thì thông tin và dữ liệu ...

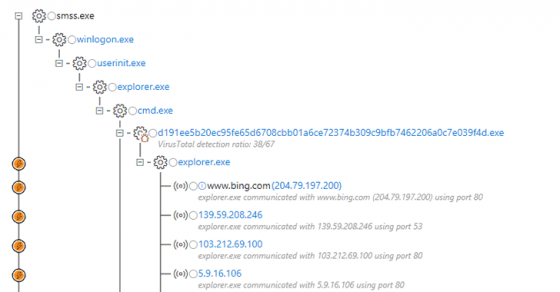

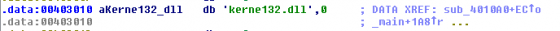

PHÂN TÍCH MÃ ĐỘC – LAB 07 – PRACTICAL MALWARE ANALYSIS (Phần 3)

Kết thúc chuyên đề phân tích mã độc lab là bài phân tích về cấu trúc 03 của mã độc LAB 07. Bài viết lần này sẽ lần lượt tìm hiểu các nội dung: Chương trình đạt được trạng thái ổn định như thế nào để đảm bảo nó vẫn hoạt động sau khi máy tính khởi động lại? Đưa ra 2 chữ kí dạng ...

Sản phẩm An ninh mạng cho Mọi Doanh Nghiệp

Ảnh hưởng trực tiếp đến sự sống còn của Doanh Nghiệp Việt trong thời đại công nghệ số, bảo mật an toàn thông tin là yêu cầu thiết yếu đặt ra nhiều nỗi lo cho nhà quản trị. Securtybox giới thiệu đến bạn hai sản phẩm an ninh mạng Toàn Diện phù hợp với mọi doanh nghiệp đang hoạt động ...

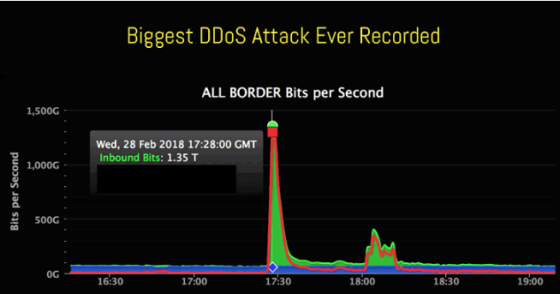

Tấn công DDoS lớn nhất (1.35 Tbs) Lượt truy cập Website của Github

Ngày 28 tháng 2 năm 2018, trang web lưu trữ mã của GitHub đã bị tấn công từ chối dịch vụ (DDoS) lớn nhất từ trước tới nay với tốc độ kỷ lục 1.35 Tbps. Kẻ tấn công đã không sử dụng bất kỳ mạng Botnet nào, thay vào đó nó đã vũ khí hóa các máy chủ Memcached để khuếch đại tấn công ...

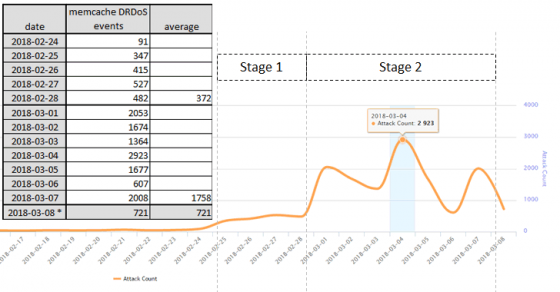

Hơn 15,000 vụ tấn công Memcached DDoS từ ngày 27/2 – 8/3

Công ty giám sát Ddos toàn cầu Qihoo 360’s Netlab của Trung Quốc vừa phát hiện hơn 15,000 vụ tấn công Memcached DDoS từ ngày 28/2 – 8/3 và 7.131 là mục tiêu duy nhất trong 10 ngày qua. Trong danh sách vụ tấn công lớn nhất lịch sử này bao gồm cả các dịch vụ Online nổi ...