Bộ định tuyến Dasan và Dlink chạy chương trình GPON tiếp tục bị tấn công

Dasan và D-Link router chạy chương trình hệ thống GPON bị tin tặc tấn công nhằm tạo ra botnet. Theo nghiên cứu được công bố hôm thứ 6 bởi eSentire Threat Intelligence, các lỗ hổng chưa được vá trong router D-Link và Dasan GPON đang bị tin tặc nhắm tới để xây dựng một đội quân botnet. Các ...

Facebook chịu phạt £500.000 sau vụ lộ dữ liệu người dùng Cambridge Analytica

Facebook đã bị kiện khoản tiền 500.000 bảng Anh (664.000 đô la Mỹ) sau khi cơ quan bảo vệ dữ liệu của nước này kết luận rằng scandal về chia sẻ dữ liệu người dùng của công ty là hành vi vi phạm pháp luật. Đây là khoản tiền phạt đầu tiên trong chuỗi scandal Cambridge Analytica dành cho mạng xã hội ...

Phòng chống mã độc – một số đặc tính và phương pháp

Trong bài này chúng ta sẽ tập trung giới thiệu một số đặc tính cơ bản của mã độc, đồng thời cung cấp một số phương pháp phòng chống mã độc căn bản để giúp người dùng có nhận thức và hành động đúng đắn trong việc ngăn chặn các loại mã độc. Mã độc là gì? Mã độc là một khái niệm chung dùng để ...

Bản tin an ninh mạng, ngày 16/07/2018

SecurityDaily xin gửi đến bạn một số tin tức về bảo mật diễn ra trong tuần vừa qua để bạn nắm được và cập nhật. Các malware LokiBot phát tán trên internet đều đã “bị hack” Nhà nghiên cứu bảo mật phát hiện ra rằng vị trí máy chủ C&C của malware, nơi dữ liệu bị đánh ...

Web Security: Các lớp trong kiến trúc web

Một ứng dụng web khi triển khai, về cơ bản sẽ có ba lớp như sau: lớp trình diễn, lớp ứng dụng và lớp cơ sở dữ liệu. Việc nắm vững các mô hình triển khai của các hệ thống web và các lớp trong kiến trúc web sẽ giúp đỡ nhiều trong quá trình kiểm thử bảo mật hệ thống web cũng như việc tăng cường hệ ...

Intel thưởng $100.000 cho các biến thể của lỗ hổng Spectre

Intel đã công bố một khoản tiền thưởng 100.000 đô la Mỹ cho ai tìm ra các biến thể mới trong họ lỗ hổng Spectre (CVE-2017-5753) tồn tại trong bộ vi xử lý của họ. Các biến thể của họ Spectre có mã hiệu Spectre 1.1 (CVE-2018-3693) và Spectre 1.2, trong đó Spectre 1.1 được đánh giá là nguy hiểm ...

Các malware LokiBot phát tán trên internet đều đã “bị hack”

Hiện nay hầu hết các phiên bản Lokibot được phát tán tự do trên internet đều đã bị chỉnh sửa từ bản malware Lokibot gốc. Điều này giúp cho hacker có thể đưa vào malware các URL tùy chỉnh của riêng chúng, từ đó dễ dàng đánh cắp các dữ liệu. Hacker đã bị hack. Nó chỉ ra rằng hầu hết các ...

12 Tình báo Nga nhận cáo trạng vì tấn công Ủy ban Quốc gia dân chủ

Bộ Tư pháp Hoa Kỳ đã công bố bản cáo trạng hình sự chống lại 12 sỹ quan tình báo Nga liên quan đến vụ tấn công vào Ủy ban Quốc gia Dân chủ (DNC) trong chiến dịch bầu cử tổng thống Mỹ năm 2016. Những cáo trạng đã được đưa ra bởi Robert Mueller, Công tố viên đặc biệt và cựu giám đốc FBI trong quá ...

Bảo vệ dữ liệu của bạn

Tại sao “nhiều” chưa chắc đã tốt ? Khi bạn mua một phần mềm nào đó, có thể sẽ có một phần mềm khác đi kèm theo nó. Hoặc bạn tìm thấy một phần mềm download miễn phí trên mạng. Có thể bạn sẽ cài nó vì nghĩ rằng bạn sẽ dùng nó sau này. Tuy nhiên, thậm chí ngay cả phần mềm đó có hợp ...

Google kích hoạt “Site Isolation” trên Chrome để chống lỗ hổng Spectre

Google mặc định kích hoạt cho người dùng PC một tính năng bảo mật có tên “Site Isolation” kể từ bản Chrome 67 ra mắt để bảo vệ người dùng khỏi nhiều mối nguy hại trực tuyến như nguy cơ bị tấn công Spectre và Meltdown. Site Isolation là một tính năng trên trình duyệt Google Chrome ...

Những điều cần biết về chữ ký số

Chữ ký số là gì? Có rất nhiều loại chữ ký số khác nhau, bài viết này sẽ chỉ tập trung vào chữ ký số của email. Khi nhận một email, bạn sẽ thấy một loạt các ký tự và chữ số ở bên dưới email. Mặc dù có thể nó trông giống như một đoạn văn bản vô nghĩa hoặc giống như một loại lỗi gì đó, nhưng chúng ...

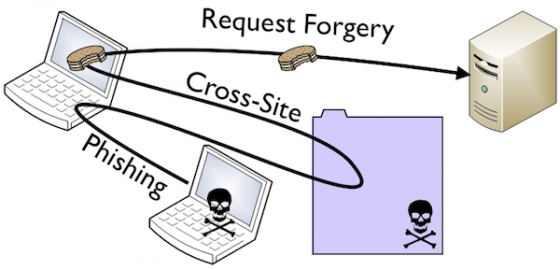

CSRF phần 1: Những hiểu về biết chung

CSRF là gì? CSRF ( Cross Site Request Forgery) là kĩ thuật tấn công bằng cách sử dụng quyền chứng thực của người sử dụng đối với 1 website khác. Các ứng dụng web hoạt động theo cơ chế nhận các câu lệnh HTTP từ người sử dụng, sau đó thực thi các câu lệnh này. Hacker sử dụng phương pháp CSRF ...

Tìm hiểu về Email Client

Mỗi email client đều khác nhau về cách tổ chức các mục thư nháp, thư đã gửi, thư đã lưu và xóa thư. Hãy tập làm quen với các phần mềm này để bạn có thể tìm và lưu trữ tin nhắn dễ dàng hơn và để bạn không làm mất các tin nhắn một cách vô tình. Email clients làm việc như thế nào? Mọi địa chỉ ...

Kết tội cô gái 21 tuổi xâm nhập email của ca sĩ Selena Gomez

Một phụ nữ 21 tuổi ở New Jersey đã bị buộc tội xâm nhập email của ngôi sao nhạc pop và nữ diễn viên Selena Gomez, đánh cắp ảnh cá nhân của cô, và sau đó đăng tải chúng lên Internet. Susan Atrach bị buộc tội hôm thứ Năm với 11 tội danh – năm tội danh về đánh cắp danh tính, năm tội danh về truy ...

Hướng dẫn bóc tách và phân tích KeyLogger

Để hiểu thêm về KeyLogger hôm nay tôi sẽ hướng dẫn các bạn cách để phân tích một keylogger mà bạn nghi ngờ. Bài này ở mức cơ bản để một người dùng có kiến thức không cần chuyên môn về RCE (Remote Command Execute) cũng có thể phân tích được một keylogger và phòng chống, cũng như có thể “tấn ...

Tin tặc sử dụng giao thức quản lý thiết bị di động MDM để theo dõi iPhone

Các nhà nghiên cứu bảo mật đã tìm ra một chiến dịch malware dựa trên dịch vụ quản lý thiết bị di động nhắm vào đối tượng cụ thể diễn ra từ tháng 8 năm 2015. Tuy nhiên, chỉ có 13 chiếc iPhone ở Ấn Độ là đối tượng của chiến dịch này. Những tin tặc này, khả năng cao cũng đến từ Ấn Độ, đã sử dụng ...

Miễn phí phát hành công cụ phá mã độc tống tiền Thanatos

Nếu máy tính của bạn bị nhiễm mã độc tống tiền Thanatos và bạn cần một công cụ phá mã độc miễn phí để mở khóa tài liệu, thì điều bạn cần tìm nằm ở chính đây. Các nhà nghiên cứu bảo mật ở Cisco Talos đã phát hiện được điểm yếu trong mã code Thanatos. Điều ấy sẽ giúp cho người dùng mở khóa lại ...

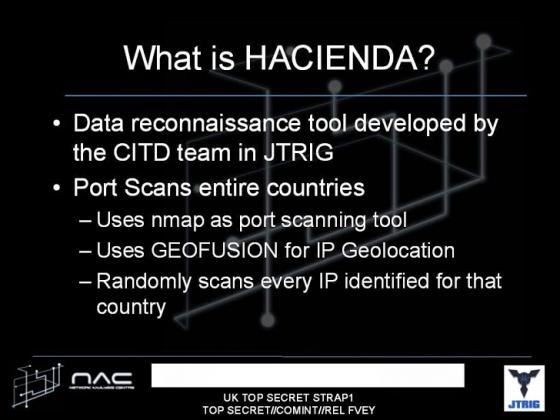

Hướng dẫn các kỹ thuật quét cổng cơ bản

Truyền thông với TCP – UDP Trong phạm vi bài viết tôi chỉ xin phép chỉ trình bày về các thiết lập flag (cờ) trong gói tin TCP. Bạn có thể tìm hiểu thêm các kiến thức về TCP/IP tại đây: http://www.faqs.org/rfcs/rfc793.html. Các thông số Flag trong TCP Thông số SYN chronize: Yêu cầu kết ...

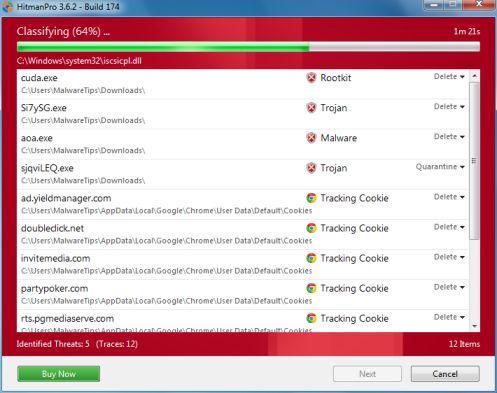

Kiểm tra, theo dõi, phát hiện và diệt mã độc

“Trong bài trước tôi đã giới thiệu với các bạn những kiến thức cơ bản xung quanh các loại mã độc và cách phòng tránh chúng. Bạn có thể tham khảo trước tại đây. Trong bài này tôi sẽ giới thiệu các kỹ thuật liên quan tới việc kiểm tra, theo dõi và phát hiện và diệt mã độc.” Các kỹ ...

5 bước bảo mật dữ liệu và thông tin của bạn

An toàn dữ liệu luôn là mối quan tâm hàng đầu với những người sử dụng máy tính. Nếu không có giải pháp bảo vệ thích hợp, khi tương tác càng nhiều với mạng toàn cầu thì khả năng bạn mất quyền kiểm soát với dữ liệu của mình càng cao. Bước 1 – Mã hóa dữ liệu Ngày nay, chúng ta đọc báo, ...