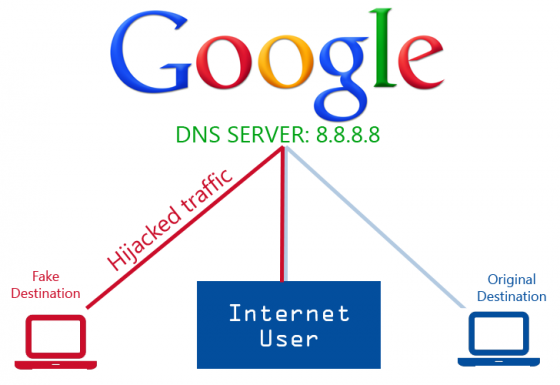

Hệ thống tên miền DNS và những điều cần biết

DNS viết tắt từ Domain Name System (hệ thống tên miền) là hệ thống phân giải tên miền được phát minh vào năm 1984. DNS là chìa khóa chủ chốt của nhiều dịch vụ mạng như duyệt Internet, mail server, web server… Không có hệ thống tên miền DNS, internet sẽ mau chóng lụi tàn và khó có thể ...

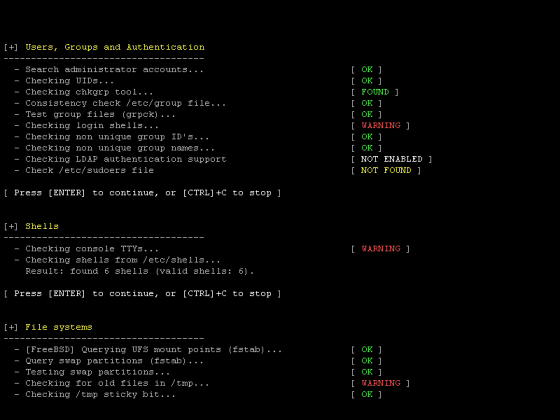

Các phương pháp kiểm tra bảo mật cho website

Kiểm thử bảo mật cho website là phương thức hiệu quả để đánh giá khả năng bảo mật của một website. Bài viết sẽ giới thiệu các phương pháp kiểm thử bảo mật cho website và các công cụ kiểm tra bảo mật cho website phổ biến. Các phương pháp kiểm tra bảo mật cho website 1. Hộp đen (Blackbox) ...

Bản vá lỗi của Oracle trong tháng 7 lập kỉ lục

Bản vá lỗi của Oracle trong tháng 7 xử lí 334 lỗ hổng bảo mật trong phần lớn các sản phẩm kinh doanh của doanh nghiệp này. Bản vá lỗi quan trọng của Oracle (Critical Patch Update/CPU) trong tháng 7 đã được phát hành nhằm giải quyết 334 lỗ hổng bảo mật. Trong số đó, 61 lỗ hổng được đánh giá là ...

Chiến dịch thư rác lây lan FlawedAmmyy RAT trong tập tin SettingContent-ms

Chiến dịch của nhóm tội phạm TA505 đang truyền hàng trăm ngàn email rác lây lan file PDF đính kèm có chứa tập tin SettingContent-ms độc hại. Một chiến dịch thư rác của nhóm tội phạm tài chính khét tiếng TA505 đang lây lan FlawedAmmyy RAT bằng cách sử dụng một cách mới: dùng file PDF có chứa ...

Apple chuyển dữ liệu iCloud của người dùng cho trung tâm thuộc chính phủ

Đối tác của Apple đã chuyển dữ liệu iCloud của 130 triệu người dùng Trung Quốc tới kho lưu trữ của một nhà cung cấp viễn thông nhà nước. Hồi tháng Hai năm nay, Apple chuyển khoá mật mã và dữ liệu iCloud của người dùng tại Trung Quốc từ máy chủ ở Mỹ tới các máy chủ địa phương trên đất Trung ...

Network: Sơ lược về các thiết bị mạng

Bài viết sẽ cung cấp cho các bạn đọc những thông tin sơ lược nhất về các thiết bị mạng. Router Router là thiết bị mạng thực hiện ở tầng thứ 3 (tầng mạng) của mô hình OSI. Nó xác định tuyến đường tối ưu và vận chuyển các nhóm thông tin trong một liên mạng sau khi hiểu được giao thức mạng. Nó ...

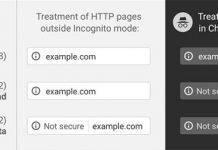

Google update: Cảnh báo website không an toàn nếu không sử dụng HTTPS

Google Chrome bắt đầu cảnh báo website không an toàn (Not secure) nếu không dùng HTTPS nhằm xây dựng trình duyệt an toàn hơn. Hôm nay, cùng với việc phát hành Chrome 68, Google bắt đầu thực hiện việc cảnh báo website không an toàn nhằm thực hiện nỗ lực xây dựng trình duyệt an toàn hơn cho ...

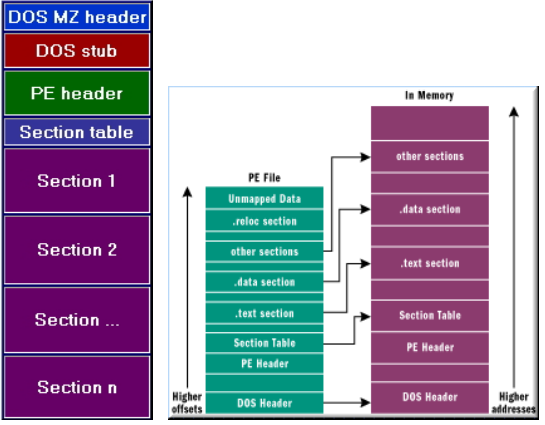

Công cụ xem, chỉnh sửa file nhị phân

Trong phần này sẽ tập trung giới thiệu các công cụ liên quan tới việc xem, chỉnh sửa file nhị phân, xem cấu trúc header cho các file PE. Có rất nhiều công cụ cho phép xem, sửa nội dung file binary, xem, sửa cấu trúc file PE. Bài viết này sẽ tập trung vào nghiên cứu hai công cụ chính: LordPE và ...

Tổ chức chăm sóc sức khỏe lớn nhất Singapore bị lấy cắp dữ liệu

Tổ chức chăm sóc sức khỏe lớn nhất Singapore, SingHealth, đã bị tấn công lấy cắp dữ liệu trên phạm vi lớn. SingHealth là tổ chức chăm sóc sức khỏe lớn nhất tại Singapore với 2 bệnh viện, 5 chuyên khoa cấp quốc gia và 8 phòng khám đa khoa. Tin tặc đã lấy cắp dữ liệu là thông tin cá nhân của ...

Web Security: Một số khái niệm cơ bản về Web

Chào các bạn nằm trong chuỗi các bài viết về “bảo mật ứng dụng Web” (Web Security) mà tôi trình bày tại đây. Tôi sẽ cố gắng đi từ những khái niệm cơ bản về Web (Web Security 101) đến những bài phân tích chuyên sâu và cả những kinh nghiệm làm việc của riêng cá nhân tôi từ trước tới nay. ...

Bản tin an ninh mạng, ngày 23/07/2018

SecurityDaily xin gửi đến bạn một số tin tức về bảo mật diễn ra trong tuần vừa qua để bạn nắm được và cập nhật. 12 Tình báo Nga nhận cáo trạng vì tấn công Ủy ban Quốc gia dân chủ Những cáo trạng đã được đưa ra bởi Robert Mueller, Công tố viên đặc biệt và cựu giám đốc FBI ...

Lỗi xác thực khóa công khai của Bluetooth gây ra tấn công Man-in-the-middle

Hàng loạt nhà cung cấp tích hợp Bluetooth vào sản phẩm mà không yêu cầu xác minh khóa công khai đang yêu cầu bản sửa lỗi cho sản phẩm của họ. Các nhà nghiên cứu tại Viện Công nghệ Israel đã xác định một lỗ hổng bảo mật liên quan đến mã hóa (CVE-2018-5383) trong tính năng kết nối thiết bị ...

Microsoft cho rằng Nga muốn tấn công ba ứng cử viên Mỹ tranh cử giữa kì 2018

Microsoft đã phát hiện và giúp chính phủ Mỹ ngăn chặn các cuộc tấn công từ phía Nga nhằm vào ít nhất ba ứng cử viên quốc hội trong năm nay. Đây là thông tin giám đốc điều hành của Microsoft phát biểu tại Diễn đàn an ninh Aspen ngày 19 tháng 7 vừa qua. Mặc dù công ty từ chối tiết lộ tên các mục ...

Web Security: Các mô hình kiến trúc website

Trong bài viết trước tôi đã trình bày về các lớp trong một ứng dụng web. Hôm nay tôi sẽ tiếp tục với bài viết về “Các mô hình kiến trúc website”. Mô hinh của một ứng dụng web được phân theo các lớp của hệ thống. Việc hiểu rõ các lớp trong một ứng dụng web giúp người phát triển dễ dàng ...

Mua thông tin truy cập hệ thống an ninh sân bay chỉ với giá $10 trên Dark Web

Nếu bạn không tìm được thứ gì trên Google, bạn sẽ tìm được thứ đó trên Dark Web. Kể cả khi bạn muốn mua thông tin truy cập hệ thống an ninh sân bay. Chợ đen trên Dark Web không chỉ được biết đến với hàng trắng mà còn là một mạng lưới ngầm khổng lồ mà bạn có thể tìm mua mọi thứ bạn muốn: video ...

Phát hiện mã độc dựa trên các hoạt động bất thường

Ai cũng có thể bị nhiễm virus và vì vậy chúng ta sẽ luôn cần phần mềm bảo vệ. Mục tiêu lớn nhất của phần mềm là ngăn không cho các file độc được thực thi trên máy tính. Chính vì vậy, các mẫu nhận diện phải được cập nhât một cách nhanh nhất và có thể Phát hiện mã độc ngay lập tức. Thực tế thì vẫn ...

Những chỉ dẫn an toàn về sử dụng điện thoại

Trung tâm Ứng cứ khẩn cấp máy tính Hoa Kỳ US-CERT cùng với các đối tác quốc tế đến từ Châu Á, Châu Âu đã đưa ra một tập hợp các lời khuyên về an toàn khi sử dụng điện thoại được phát triển bởi Liên minh Anh Ninh Mạng Quốc Gia, InfollutionZero, Liên Minh Nhận Thức An Ninh Mạng ở Singapore và dự án ...

Những hiểu biết cơ bản về mã hóa

Mã hóa vô cùng quan trọng nếu bạn muốn gửi một thông tin nhạy cảm cho một ai đó mà không muốn người khác đọc được, vì các tin nhắn email được gửi thông qua internet và có thể bị chặn bởi một kẻ tấn công nào đó. Mã hóa là gì? Một khái niệm vô cùng đơn giản, mã hóa là một cách gửi tin nhắn bằng ...

Bộ định tuyến Dasan và Dlink chạy chương trình GPON tiếp tục bị tấn công

Dasan và D-Link router chạy chương trình hệ thống GPON bị tin tặc tấn công nhằm tạo ra botnet. Theo nghiên cứu được công bố hôm thứ 6 bởi eSentire Threat Intelligence, các lỗ hổng chưa được vá trong router D-Link và Dasan GPON đang bị tin tặc nhắm tới để xây dựng một đội quân botnet. Các ...

Facebook chịu phạt £500.000 sau vụ lộ dữ liệu người dùng Cambridge Analytica

Facebook đã bị kiện khoản tiền 500.000 bảng Anh (664.000 đô la Mỹ) sau khi cơ quan bảo vệ dữ liệu của nước này kết luận rằng scandal về chia sẻ dữ liệu người dùng của công ty là hành vi vi phạm pháp luật. Đây là khoản tiền phạt đầu tiên trong chuỗi scandal Cambridge Analytica dành cho mạng xã hội ...