- 1 Cài đặt phần mềm cần thiết cho học lập trình web

- 2 Tự Học HTML Cơ Bản Online Miễn Phí Từ A đến Z

- 3 Seo website dành cho dân IT

- 4 REACT NATIVE

- 5 sdfdsf

- 6 Lập trình di động với React Native

- 7 Vue.js

- 8 Kiếm thức cơ bản HTML CSS

- 9 So sánh count() và sizeof() 2 phần tử đếm mảng

- 10 Toán tử và biểu thức của php

Bảo vệ tài liệu và file PDF với Microsoft Office

Microsoft Office cho phép bạn mã hóa văn bản Office và các tệp PDF của bạn, bảo vệ các tập tin để không ai có thể xem các tập tin trừ khi họ có mật khẩu. Các phiên bản hiện đại của Office sử dụng mã hóa bảo mật mà bạn có thể tin cậy trong trường hợp mật khẩu của bạn đủ mạnh. Các ...

MVS nhận Giấy phép kinh doanh sản phẩm, dịch vụ an toàn thông tin mạng

Ngày 07/05/2018 Công ty Cổ phần an toàn thông tin MVS đã chính thức được nhận Giấy phép số 193/CP-BTTTT, giấy phép kinh doanh sản phẩm, dịch vụ an toàn thông tin mạng. Giấy phép có thời hạn 10 năm và có giá trị đến ngày 06/05/2028. Giấy phép được cấp căn cứ vào Luật an toàn ...

Tại sao Hacker thích Hacking [5 lý do chính]

Đã bao giờ bạn đặt câu hỏi tại sao Hacker thường tấn công vào doanh nghiệp. Họ nhận được gì từ việc làm hư hỏng hệ thống? Liệu họ làm vì tiền hay chỉ mang tính chất mua vui? Phải chăng hacker thích hacking? Vâng, có rất nhiều lý do khiến hacker tấn công trang web, ứng ...

Hiểu sâu về mã hóa dữ liệu

Trong thời đại công nghệ số phương thức bảo mật dữ liệu được sử dụng nhiều nhất là mã hóa dữ liệu. Trong bài viết lần này hãy cũng Securitybox tìm hiểu định nghĩa, chức năng và quá trình mã hóa dữ liệu. Mã hóa dữ liệu là gì? Mã hóa dữ liệu là chuyển dữ liệu từ dạng này ...

Mã hóa dữ liệu: Mối đe dọa và trình tự triển khai tốt nhất

Mã hóa dữ liệu là chuyển dữ liệu từ dạng này sang dạng khác hoặc sang dạng code mà chỉ có người có quyền truy cập vào khóa giải mã hoặc có mật khẩu mới có thể đọc được nó. Bằng cách sử dụng các thuật toán lồng vào nhau, thường dựa trên 1 khóa (key) để mã hóa dữ liệu. Hiện ...

95% các Doanh nghiệp vừa và nhỏ KHÔNG có kịch bản Ứng cứu sự cố

Với hàng ngàn các cuộc tấn công trên mạng diễn ra hàng ngày, an ninh mạng đang là tâm điểm chú ý của hầu hết các doanh nghiệp hiện đại. Tuy nhiên, một thực tế là hầu hết các doanh nghiệp vừa và nhỏ ở Việt Nam hiện nay lại phản ứng rất chậm trước các nguy cơ an ninh, sự cố tấn công ...

Sự phát triển của phản ứng sự cố và xây dựng kế hoạch phản ứng sự cố hiệu quả

Ứng cứu sự cố (Incident Response) là quá trình ngăn chặn, điều tra nguyên nhân, khôi phục hệ thống nhằm giảm thiểu các mối đe dọa liên quan tới vấn đề an ninh mạng Đối phó kịp thời với sự cố một cách nhanh chóng giúp tổ chức giảm thiểu sự thiệt hại, hạn chế các lỗ hổng, ngăn chặn ...

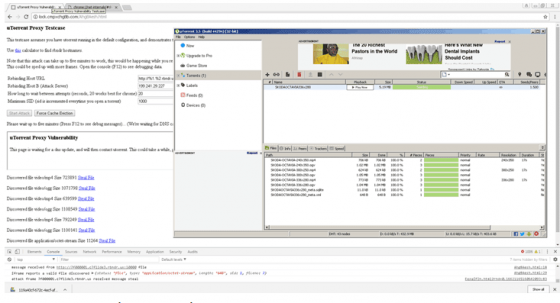

Lỗi trong phần mềm μTorrent phổ biến, cho phép Hacker kiểm soát máy tính của bạn từ xa

Chắc hẳn người dùng nhiều về công nghệ sẽ biết đến phần mềm μTorrent phổ biến nhất trên thế giới. Nếu bạn dang cài đặt phần mềm này thì bạn hãy nhanh chóng tải phiên bản mới nhất cho Windows. Nhà nghiên cứu bảo mật của Google tại Project Zero đã phát hiện ra một lỗ hổng nghiêm ...

Phát hiện lỗ hổng CredSSP RDP trong các phiên bản của Windows

Một lỗ hổng quan trọng đã được phát hiện trong giao thức CredSSP của Credential Security Provider (CredSSP) ảnh hưởng đến tất cả các phiên bản của Windows hiện nay. Lỗ hổng này cho phép hacker có thể khai thác RDP và WinRM để ăn cắp dữ liệu người dùng và chèn mã độc hại. Giao ...

Top 10 Lỗ hổng trong Ứng dụng Web thường gặp nhất

“90% lỗ hổng bảo mật bắt nguồn từ ứng dụng web, 90% nhà quản trị chưa có cái nhìn tổng quan về bảo mật WebApp”. Đây là lý do dẫn tới số lượng các cuộc tấn công trên mạng ngày càng nhiều. Cùng đọc bài viết “ Top 10 Lỗ hổng trong Ứng dụng Web thường gặp nhất” ...