Khủng bố ISIS tấn công Paris có ví Bitcoin trị giá 3 triệu USD

Thế giới đang dõi theo vụ khủng bố kinh hoàng tại Paris. Hơn 20 kẻ tấn công thuộc một phiến quân khủng bố đã thực hiện kế hoạch chết chóc này với đánh bom liều chết, 7 kẻ đã bị bắt và 6 tên chạy thoát. Nhà nước Hồi giáo ISIS, nhận trách nhiệm tấn công người dân vô tội đang tập trung đông ...

Top 10 hệ điều hành dành cho nghiên cứu bảo mật

Một thiết bị cài đặt hệ điều hành định hướng hacking luôn tốt hơn một thiết bị cài đặt hệ điều hành thông thường cùng với một vài công cụ hacking. Nguyên nhân là do các hệ điều hành đó có thể tận dụng tối đa phần cứng, khả năng ẩn danh và hiệu năng phần mềm. Sau đây sẽ là danh sách những hệ ...

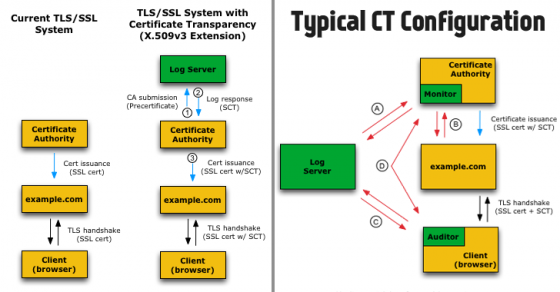

Quảng cáo độc hại sử dụng chứng chỉ để vô hiệu hóa sản phẩm bảo mật

Một mẫu quảng cáo độc hại mới có tên Vonteera có khả năng lừa gạt hệ điều hành nghĩ rằng chứng chỉ số từ các công ty bảo mật là không đáng tin cậy nhằm vô hiêu hóa những phần mềm này. Công ty Anti-malware Malwarebytes đã phát hiện một mẫu adware có thể cài đặt “những chương trình không ...

Anonymous đánh sập 20,000 tài khoản Twitter của IS

Trong khi quân đội Pháp, Nga và Hoa Kỳ đánh bom ISIS từ bầu trời, thì thành viên Anonymous trên khắp thế giới cũng đang thực hiện cuộc chiến không gian mạng của riêng mình #OpParis chống lại tổ chức khủng bố Hồi giáo cực đoan. Trong một video đăng tải trên YouTube gần đây, Anonymous đã khẳng ...

Hacker Mr.Grey đánh cắp 1.2 tỉ mật khẩu đăng nhập

Cục điều tra liên bang Mỹ FBI tin rằng tin tặc có biệt danh Mr.Grey đã đánh cắp hơn 1.2 tỉ tài khoản trực tuyến – một con số khổng lồ mà FBI điều tra được. Theo báo cáo của Reuters, thông tin này nằm trong tài liệu của tòa án liên bang đệ trình hỗ trợ nghiên cứu năm 2014. Dữ liệu đã bị đánh ...

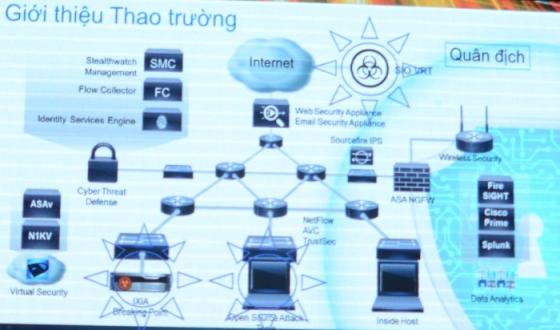

Diễn tập an toàn thông tin tại TP Hồ Chí Minh

An toàn thông tin được xem là mối quan tâm hàng đầu hiện nay của hầu hết các quốc gia trên thế giới. Chính vì vậy, TPHCM đã tổ chức buổi Diễn tập bảo vệ Hệ thống Thông tin vào trưa nay 18/11 với mục đích nâng cao tầm quan trọng của An toàn thông tin đối với các cá nhân, doanh nghiệp và các tổ ...

Mã độc Point-of-Sale mới chỉ với kích thước 76KB

Hệ thống bán lẻ hiện đang là đối tượng phổ biến dành cho tin tặc đánh cắp thông tin thẻ thanh toán của khách hàng. Bạn cần thật cẩn thận khi sử dụng thẻ thanh toán tại các điểm bán lẻ hoặc cửa hàng tạp hóa bởi tin tặc đang bán một mã độc PoS (Point-of-Sale) siêu mạnh mẽ tại các diễn đàn ngầm. ...

Laptop Dell chứa malware cài đặt sẵn giống Superfish

Tương tự với malware Superfish được phát hiện cài đặt trước trên laptop của Lenovo, nay một nhà sản xuất máy tính hàng đầu khác là Dell gặp phải vấn đề với chứng chỉ SSL xấu có sẵn trên thiết bị cho phép tin tặc giả mạo bất kì website HTTPS nào và theo dõi hoạt động mua sắm, ngân hàng trực tuyến. ...

Amazon tiến hành reset mật khẩu của một số người dùng

Một số lượng lớn người dùng đã báo cáo với ZDNet rằng họ nhận được email từ Amazon cho biết công ty đã tiến hành reset lại mật khẩu tài khoản của họ. Lí do của Amazon đưa ra không hề rõ ràng và có khả năng công ty đã bị tấn công rò rỉ dữ liệu. Email đã được phản hồi ngược lại trung tâm ...

Công cụ giải mã ransomware CoinVault và Bitcrytor miễn phí

Giờ bạn đã có thể khôi phục lại file bị mã độc CoinVault và Bitcrytor mã hóa – hoàn toàn miễn phí nhờ nỗ lực của cảnh sát Hà Lan và công ty diệt virus Kaspersky Lab. Các nhà nghiên cứu Kaspersky Lab và cảnh sát hà Lan đã lấy được và công bố tập hợp khóa mã hóa mới nhất từ máy chủ điều khiển của ...

The Pirate Bay hoạt động trở lại tại Thụy Điển

Website chia sẻ file ngang hàng The Pirate Bay hoạt động trở lại tại Thụy Điển sau khi tòa án Quận Stockholm đưa ra phán quyết họ không có quyền buộc nhà cung cấp Internet (ISP) chặn website gây nhiều tranh cãi này. The Pirate Bay là một máy tìm kiếm và chia sẻ dữ liệu số thành lập tại Thụy ...

Li-Fi – Bóng đèn phát wifi nhanh gấp 100 lần

Các nhà nghiên cứu vừa mới thử nghiệm thành công lần đầu tiên một công nghệ không dây mới có tên Li-Fi. Điều đặc biệt tốc độ của Li-Fi gấp 100 lần công nghệ WiFi hiện tại. Li-Fi là một công nghệ không dây mới truyền tải dữ liệu tốc độ cao thông qua ánh sáng. Đầu năm nay, các nhà khoa học đã đạt ...

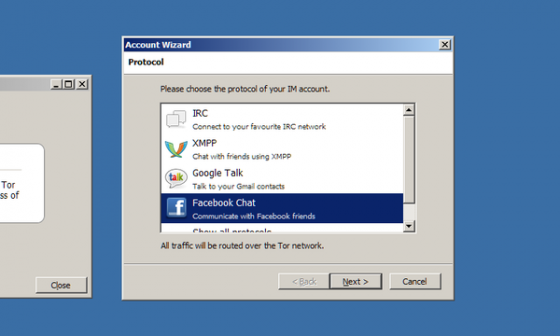

Tor phát hành công cụ nhắn tin nhanh ẩn danh Tor Messenger

Tor Project đã chính thức phát hành phiên bản thử nghiệm đầu tiên của Tor Messenger, một công cụ mã nguồn mở nhắn tin nhanh mã hóa trên mạng ẩn danh TOR. Tor Messenger được thiết kế để đảm bảo tính đơn giản và riêng tư cao. Đội ngũ Tor Project khẳng định rằng ứng dụng của họ mã hóa nội dung tin ...

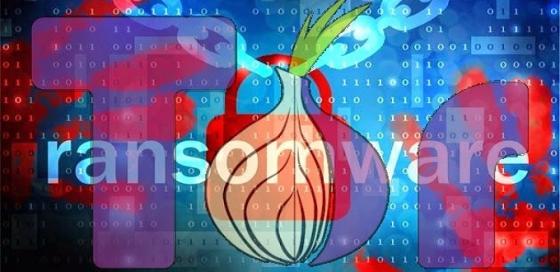

Nuclear Exploit Kit phát tán ransomware Cryptowall 4.0

Phiên bản mới của ransomware Cryptowall đã bắt đầu xuất hiện trong bộ công cụ khai thác. SANS Internet Storm Center cho biết một tin tặc sử dụng domain thuộc quản lý của BizCN Trung Quốc đã sử dụng Cryptowall 4.0 thông qua Nuclear Exploit Kit. Nhân viên của SANS ISC và kĩ sư bảo mật Brad ...

NSA chấm dứt chương trình do thám trên điện thoại

Giờ bạn có thể gọi điện thoải mái đến bất cứ ai, nói bấy kì điều gì mà không cần lo lắng chương trình do thám của Cơ quan An ninh Quốc gia Hoa Kỳ (NSA). Nhờ cựu nhân viên NSA Edward Snowden, người công bố những tài liệu bí mật đầu tiên về tổ chức tình báo năm 2013 đã cho cả thế giới nhận thức ...

Tổng hợp diễn tập quốc tế về an toàn thông tin mạng ACID 2015

ASEAN CERT Incident Drill 2015 (ACID 2015) là cuộc diễn tập quốc tế về an toàn thông tin mạng có chủ đề “Điều tra, phân tích và ứng cứu sự cố mã độc gián điệp” với sự tham gia của 10 quốc gia trong khối ASEAN và 4 nước đối thoại (gồm Trung Quốc, Nhật Bản, Ấn Độ và Australia) từ ngày ...

Linux Ransomware tấn công máy chủ và đe dọa webmaster

Chỉ trong một vài năm, Ransomware đã dần trở thành một trong những mã độc nguy hiểm nhất, mã hóa toàn bộ nội dung ổ đĩa cứng/máy chủ của nạn nhân và yêu cầu tiền chuộc (thường dưới dạng Bitcoin) để trao đổi khóa giải mã. Tin tặc không gian mạng nhắm đến máy tính, điện thoại thông minh, máy tính ...

Giúp Windows Defender diệt adware hiệu quả hơn bằng Registry

Quảng cáo độc hại – Adware luôn gây khó chịu cho người dùng. Những ứng dụng bảo mật trên Windows thường rất hạn chế trong việc chặn hoặc diệt Adware. Một mẹo đơn giản trong Registry sẽ giúp Windows Defender thành một “super adware killer”. Microsoft vừa mới thông báo sản phẩm bảo ...

Hacker chiến thắng 1 triệu USD với lỗ hổng iOS 9

Một nhóm hacker đã tìm ra lỗ hổng zero-day cho phép xâm nhập từ xa trên thiết bị iOS 9 mới nhất. Lỗ hổng này đã được bán cho công ty Zerodium, một startup Pháp chuyên mua và bán khai thác zero-day. Vào tháng trước, Zerodium đã đưa ra một chương trình thách thức tìm lỗ hổng trao tiền thưởng với ...

Dữ liệu bị tin tặc đánh cắp được bán với giá bao nhiêu?

Dữ liệu bị đánh cắp bởi tin tặc đáng giá bao nhiêu tại Dark Web ? Theo báo cáo mới nhất của McAfee Labs, mỗi kiểu dữ liệu được định giá tại Dark Web như một mặt hàng – chúng bao gồm tài khoản ngân hàng cùng với những thông tin nhạy cảm khác. Giá trung bình của thẻ tín dụng và thẻ ghi nợ: $5 ...