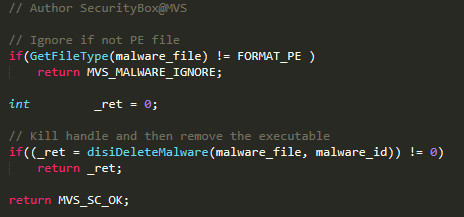

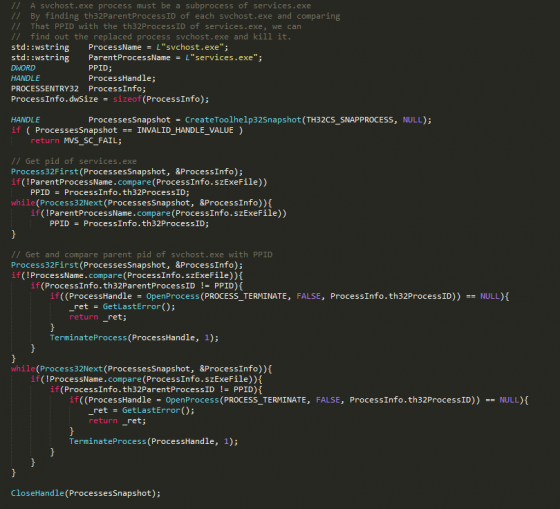

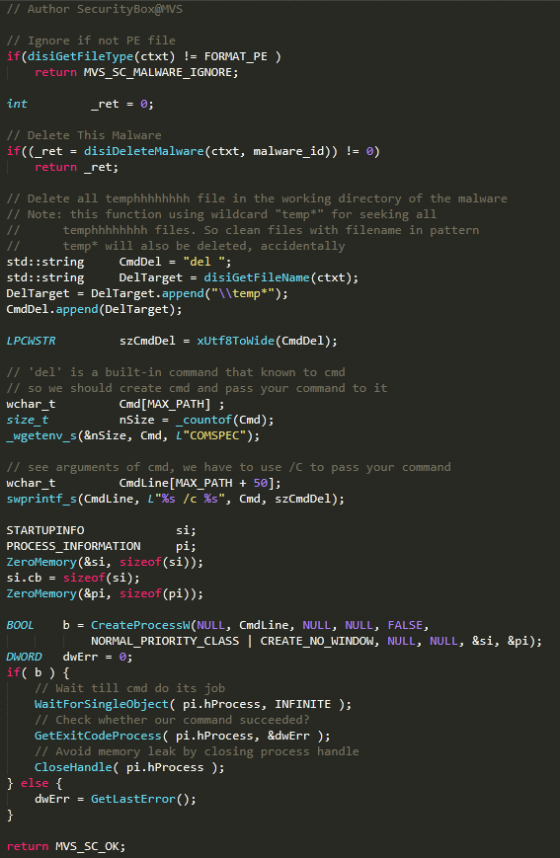

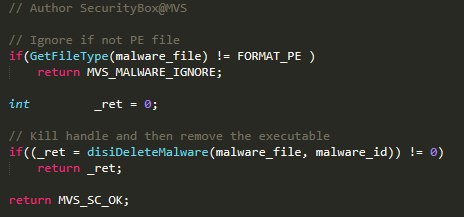

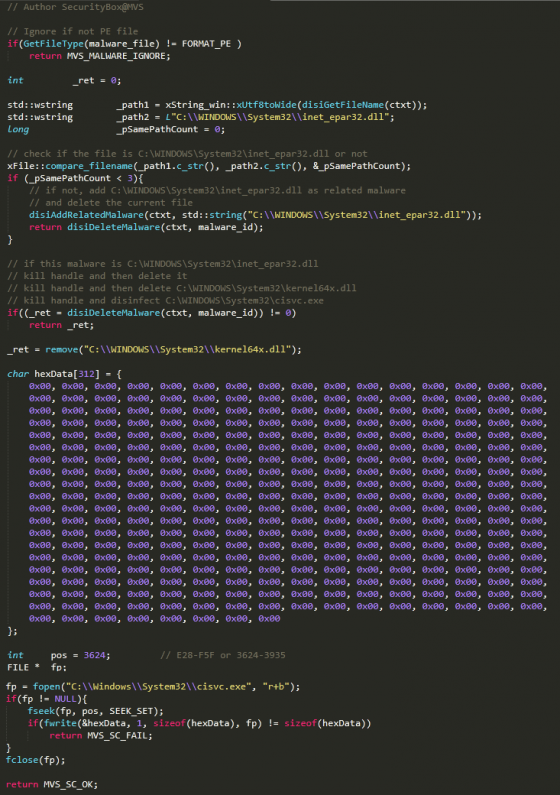

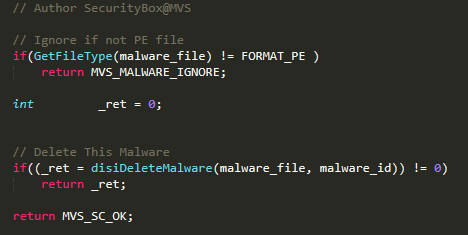

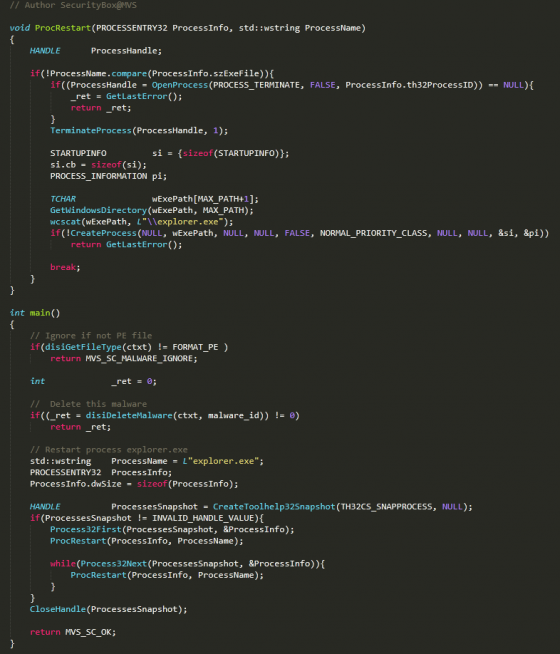

Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab14-01

Bài viết hướng dẫn các bạn cách phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab14-01 Phân tích mã độc Lab14-01 trong cuốn sách Practical Malware Analysis Practical Malware Analysis: https://nostarch.com/malware Mẫu mã độc của Lab14-01 có thể tải về ...

5 Phần mềm ghi âm tốt nhất trên máy tính

Hiện nay có rất nhiều phần mềm hỗ trợ ghi âm trên máy tính, ghi âm ngoài hội trường hay ghi lại nội dung của các cuộc họp,… miễn phí có, trả phí có, thậm trí là không cần sử dụng tới phần mềm cũng được. Tuy nhiên, để chọn ra được những phần mềm tốt nhất và dễ sử dụng ...

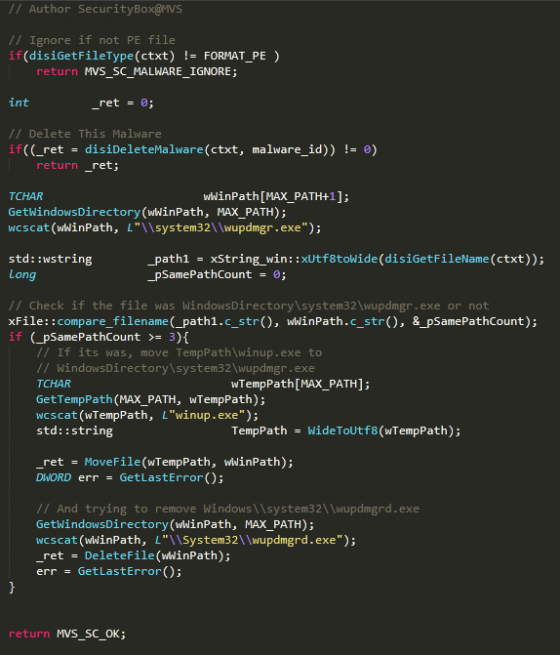

Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab12-04

Phân tích mã độc Lab12-04 trong cuốn sách Practical Malware Analysis Practical Malware Analysis: https://nostarch.com/malware Mẫu mã độc của Lab12-04 có thể tải về từ: https://github.com/mikesiko/PracticalMalwareAnalysis-Labs Phân tích Section resource của ...

Hướng dẫn khôi phục lại tài khoản Google/Gmail khi đã bị hack

Mặc dù bạn đã sử dụng các thủ thuật để bảo vệ tài khoản của mình một cách tốt nhất trước những kẻ tấn công nhưng kẻ xấu vẫn có thể tấn công bạn với một số kịch bản nhất định. Một trong những tài khoản quan trọng nhất với người dùng là tài khoản Google/Gmail, bài viết dưới đây hướng ...

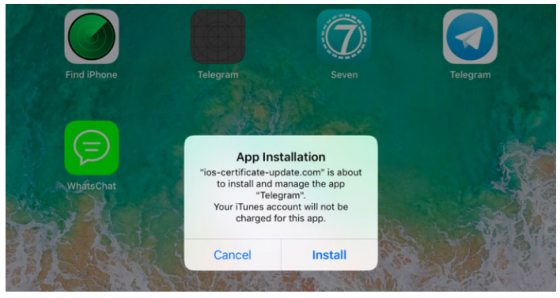

Theo dõi Iphone thông qua giao thức quản lý thiết bị di động MDM

Các nhà nghiên cứu bảo mật đã tìm ra một chiến dịch malware dựa trên dịch vụ quản lý thiết bị di động nhắm vào đối tượng cụ thể diễn ra từ tháng 8 năm 2015. Tuy nhiên, chỉ có 13 chiếc iPhone ở Ấn Độ là đối tượng của chiến dịch này. Người ta cho rằng những tin tặc đó cũng xuất phát ...

Hướng dẫn diệt virus Shortcut trong máy tính hoặc USB

Những người dùng máy tính thường xuyên gặp phải những vấn đề mà virus Shortcut gây ra. Trong thực tế đây không phải là virus mà chỉ là một dạng VBS Script. Virus Shortcut thường xuyên phát tán thông qua thiết bị ngoại vi USB như thẻ nhớ, điện thoại, máy ảnh kĩ thuật số hay ổ đĩa ...

Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab12-02

Nhận được nhiều phản hồi tích cực của bạn đọc về chuyên đề phân tích, phát hiện và gỡ bỏ mã độc Pratical Malware Analysis Lab12-01, bài viết này chuyên gia an ninh mạng SecurityBox sẽ tiếp tục gửi đến bạn đọc những Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis ...

Nhân viên google được bảo mật tuyệt đối bằng khóa bảo mật titan

Google vừa công bố khóa bảo mật mới đã được thử nghiệm nội bộ 2 năm và chưa ghi nhận trường hợp nào bị hack tài khoản. Ngày 25/7, tại một cuộc hội thảo, Google đã công bố sản phẩm khóa bảo mật Titan, hiện có sẵn cho khách hàng của Cloud và được lên kế hoạch bán ra trong những ...

Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab13-02

Bài viết của chuyên gia an ninh mạng Securitybox đã hướng dẫn phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab13-01 đã nhận được rất nhiều phản hồi tích cực từ phía độc giả điều đó đã tạo động lực rất lớn cho các chuyên gia SecurityBox tiếp tục nghiên cứu. Bài viết ...

Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab13-01

Chuyên đề phân tích mã độc đang được rất nhiều bạn đọc quan tâm, tiếp nối chuyên đề này SecurityBox sẽ tiếp tục hướng dẫn các bạn Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab13-01 qua bài viết dưới đây. Phân tích mã độc Lab13-01 trong cuốn sách Practical ...

Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab11-03

SecurityBox tiếp tục gửi đến các bạn Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab11-03 qua bài viết dưới đây Phân tích Lab11-03 gồm các file Lab11-03.exe và Lab11-03.dll Lab 11-03.dll export hàm duy nhất với tên zzz69806582 Lab11-03.exe thực ...

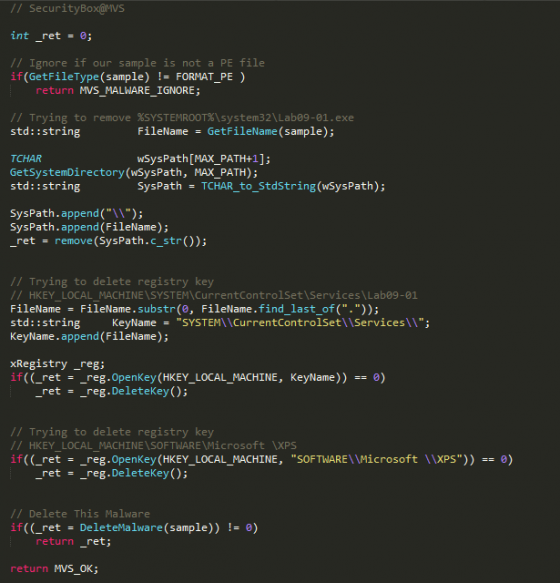

Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab09-01

Cùng chuyên gia an ninh mạng của SecurityBox tìm hiểu về cách phân tích, phát hiện và gỡ bỏ mã độc lab09-01 qua bài viết dưới đây. Phân tích mã độc Lab09-01 trong cuốn Practical Malware Analysis của Andrew Honig và Michael Sikorski ( https://nostarch.com/malware ) Mẫu mã ...

Cảnh báo: Hàng loạt thiết bị thông minh bị hack qua Bluetooth

Lỗ hổng nghiêm trọng ảnh hưởng đến hàng loạt thiết bị của Apple, Google và những mẫu smartphone, tablet sử dụng vi xử lý Intel, Qualcomm, Broadcom. Tội phạm mạng có thể đánh chặn và giải mã tất cả tin nhắn, dữ liệu được gửi qua Bluetooth. Chuyên gia bảo mật Mike Ryan cho biết trong ...

Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab11-02

Bài viết Phân tích, phát hiện và gỡ ỏ mã độc Practical Malware Analysic Lab11-01 được rất nhiều sự quan tâm, hưởng ứng của bạn đọc, tiếp nối chuyên đề này SecurityBox gửi đến bạn đọc Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab11-02 qua bài viết dưới đây. Phân tích mã ...

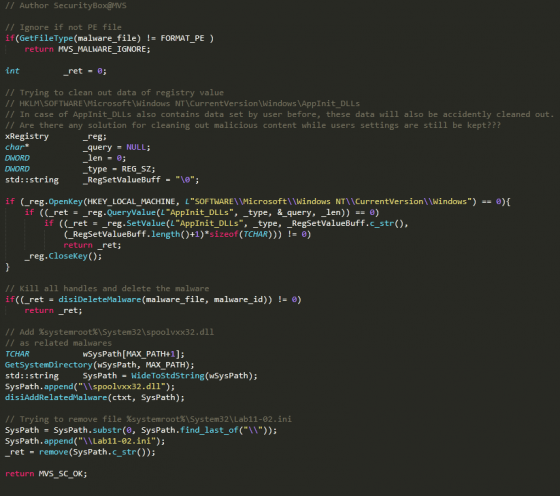

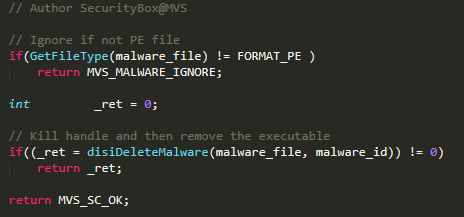

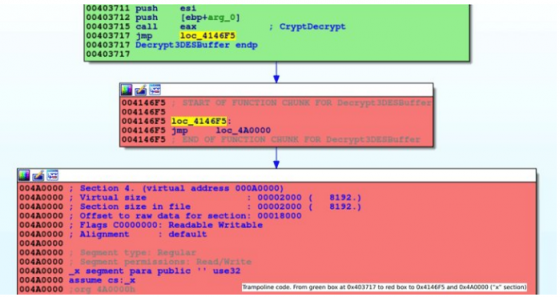

Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab09-02

Ở bài viết trước chúng ta đã được tìm hiểu về mã độc Practical Malware Analysis Lab09-01, trong bài viết lần này chuyên gia SecurityBox sẽ hướng dẫn các bạn phân tích phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab09-02 Phân tích mã độc Lab09-02 trong cuốn Practical ...

Malware LokiBot phát tán trên internet đều đã “bị hack”

Hiện nay hầu hết các phiên bản Lokibot được phát tán tự do trên internet đều đã bị chỉnh sửa từ bản malware Lokibot gốc. Điều này giúp cho hacker có thể đưa vào malware các URL tùy chỉnh của riêng chúng, từ đó dễ dàng đánh cắp các dữ liệu. Hacker đã bị hack. Việc này chỉ ...

Làm thế nào để thiết lập một kế hoạch IR thực sự hiệu quả

Không bao giờ có một bản kế hoạch hoàn hảo, một bản kế hoạch IR chỉ thực sự hiệu quả khi và chỉ khi đảm bảo các yếu tố: tinh thần đội nhóm, mục tiêu, tracking KPIs và tiến hành thử nghiệm thường xuyên. Cùng SecurityBox tìm hiểu hiểu những lưu ý trong việc thiết lập bản kế hoạch IR ...

Tổng hợp những lệnh Run CMD thông dụng

Việc sử dụng những lệnh Run giúp bạn thao tác trên hệ thống máy tính nhanh chóng và hiệu quả hơn rất nhiều. Trong bài viết lần này chúng tôi tổng hợp 15 lệnh Run hay dùng trong Windows mà bạn nên biết. Trước hết, chúng ta cần mở hộp thoại Run bằng tổ hợp phím Windows + R và ...

Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab07-02

Chuyên đề phân tích mã độc đang được rất nhiều bạn đọc yêu thích công nghệ quan tâm, SecurityBox đang nhận được rất nhiều phản hồi tích cực từ phía độc giả. Trong bài viết lần trước bạn đọc đã được hướng dẫn phân tích về mã độc lab07-01, ở bài viết này chuyên gia an ninh mạng của ...

Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab12-01

Cùng chuyên gia an ninh mang SecurityBox Phân tích, phát hiện và gỡ bỏ mã độc Practical Malware Analysis Lab12-01 qua bài viết dưới đây. Phân tích mã độc Lab12-01 trong cuốn Practical Malware Analysis của Andrew Honig và Michael Sikorski ( https://nostarch.com/malware ) Mẫu ...