Hướng dẫn khắc phục lỗ hổng zeroday trong MySQL

Các nhà nghiên cứu vừa mới công bố 02 lỗ hổng zeroday nguy hiểm trong MySQL – một hệ cơ sở dữ liệu lớn và được sử dụng rất phổ biến hiện nay trên các trang web. Lỗ hổng này cho phép tin tặc có thể vượt qua các cơ chế bảo mật của hệ thống và thực thi các mã độc từ xa. Trong đó, lỗ hổng có mã CVE là ...

Trung Quốc yêu cầu Apple giám sát người dùng App Store

Trung Quốc từ lâu đã nổi tiếng với việc kiểm duyệt chặt chẽ, gây khó khăn cho các công ty công nghệ nước ngoài muốn hoạt động kinh doanh tại quốc gia có số dân lớn nhất thế giới này. Một bộ luật mới được chính phủ Trung Quốc ban hành sẽ thắt chặt hơn việc giám sát ứng dụng di động, nhắm tới các ...

Danh sách 10 mã độc tấn công nhiều nhất toàn cầu trong tháng 5

Các chuyên gia nghiên cứu bảo mật công bố danh sách 10 mã độc tấn công nhiều nhất trên toàn cầu. Tháng 5 vừa qua đã có hơn 2,300 họ mã độc khác nhau tấn công vào mạng lưới các tổ chức. Sự gia tăng nhanh chóng các biến thể mã độc là một thách thức lớn đối với đội ngũ an ninh trong ngăn chặn các ...

Sử dụng hệ điều hành Kali Linux trên trình duyệt web

Đây là tin vui đối với hacker và các chuyên gia nghiên cứu bảo mật: Bạn đã có thể sử dụng hệ điều hành Kali Linux ngay trong một trình duyệt web. Kali Linux là một trong những bản phân phối được cộng đồng bảo mật yêu thích nhất và giờ đã được tích hợp vào trình duyệt web có tên KaliBrowser Nhà ...

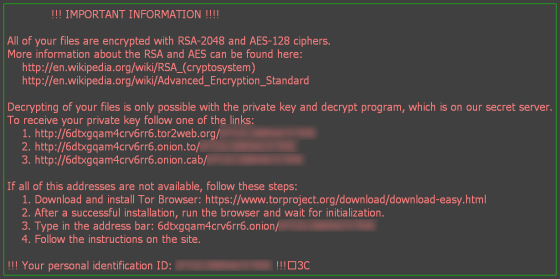

Mã độc tống tiền Locky hoạt động offline không cần máy chủ điều khiển

Mã độc tống tiền Locky hiện tại đã có thể mã hóa dữ liệu người dùng trong chế độ offline khi kết nối đến máy chủ điều khiển (C&C) thất bại. Biến thể mã độc tống tiền Locky mới có thể mã hóa dữ liệu của người dùng mà không cần máy chủ điều khiển từ xa. Điều này khiến Locky trở nên khó bị ...

Lịch sử và thống kê về mã độc tống tiền Ransomware

Mã độc tống tiền Ransomware không còn là mới mẻ – nó đã có lịch sử hơn 20 năm hình thành và phát triển. Ransomware có hai biến thể chính là: ‘ blocker ‘ khóa người dùng truy cập dữ liệu và ‘ encryptor ‘ mã hóa dữ liệu người dùng. Cả hai đều yêu cầu nạn nhân tiền chuộc để lấy ...

5 biện pháp tăng cường bảo mật tài khoản gmail

Trong vài năm trở lại đây, Google đã tăng cường bảo mật và các biện pháp để tăng cường bảo mật tài khoản gmail. Bên cạnh xác thực hai yếu tố và HTTPS, Google đã bổ sung các công cụ và tính năng mới vào Gmail nhằm đảm bảo an ninh và quyền riêng tư người dùng, giảm thiểu các cuộc tấn công từ tin tặc ...

TP-Link “quên” làm mới domain cấu hình cài đặt thiết bị Router

Để giúp việc cấu hình bộ định tuyến (router) dễ dàng hơn, hãng TP-Link đã hướng dẫn người dùng truy cập vào một tên miền (domain) thay vì sử dụng địa chỉ IP. Nhưng TP-Link lại “quên” không gia hạn cho domain của mình khiến các domain này rơi vào tay người khác. Hãng sản xuất thiết ...

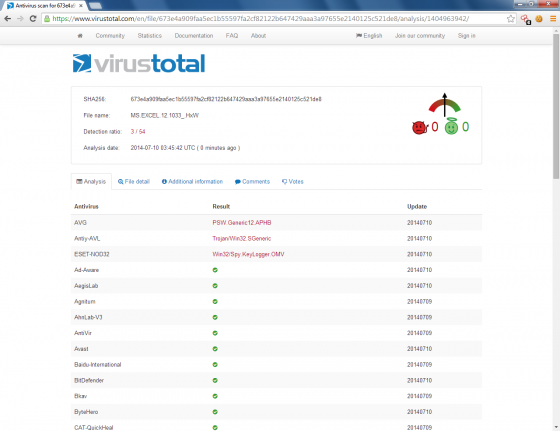

Hướng dẫn bảo vệ máy tính trước kiểu mã độc Macro

Chúng tôi đã từng cảnh báo về việc máy tính bị hack khi mở một file tài liệu văn bản Microsoft Word. Bài viết này sẽ hướng dẫn cách chống loại mã độc Macro có nguy cơ gây hại cho người dùng thường xuyên làm việc với Microsoft Word. Macro là công nghệ bắt đầu từ những năm 1990. Chắc hẳn người ...

[Cảnh báo] Xuất hiện mã khai thác – Bypass tính năng bảo mật SIP của Apple

Nếu đã cài đặt phiên bản mới nhất OS X 10.1.4 thì đã đến lúc người dùng cần thận trọng bởi lẽ đó là bản cập nhật “vô tích sự” của Apple. Phiên bản OS X El Capitan 10.11.4 và iOS 9.3 vẫn tồn tại lỗ hổng vượt quyền ( privilege escalation vulnerability ) ảnh hưởng tới 130 triệu người ...

Mã độc tống tiền CryptXXX đánh cắp tiền ảo Bitcoin và dữ liệu cá nhân

Mã độc tống tiền hiện tại không chỉ đòi tiền chuộc, tin tặc đưa các khả năng đánh cắp thông tin vào CryptXXX ransomware nhằm lấy dữ liệu cá nhân và tiền ảo Bitcoin của nạn nhân. Các nhà nghiên cứu đã theo dõi CryptXXX trong một chiến dịch mã độc phát tán bởi bộ công cụ khai thác Angler và mạng ...

Tính năng xác thực hai nhân tố được Google cải thiện dễ dàng hơn, nhanh hơn

Khi xảy ra những sự cố rò rỉ bảo mật các dịch vụ trực tuyến như LinkedIn, MySpace, Twitter và VK.com, xác thực hai nhân tố sẽ cứu bạn khỏi tay hacker. Xác thực hai nhân tố hay thức thực hai bước là một cách hiệu quả bảo đảm an toàn cho tài khoản người dùng. Nhưng rất nhiều người dùng không kích ...

Tôi đã hack trang SinhVienIT.net như thế nào?

Lỗ hổng bảo mật XSS trên sinhvienit.net Một ngày đẹp trời, tớ lên Google kiếm link tải Visual Studio. Như thường lệ, SVIT (sinhvienit.net) và VNZ (vn-zoom.com) luôn đứng top khi tìm kiếm mấy phần mềm… cr@ck. Khỏi phải suy nghĩ, tớ liền nhấn vào một link có thể tin tưởng (là trang nào thì ...

Cảnh báo Zero-Day! Ransomware tấn công người dùng Microsoft Office 365

Một biến thể mã độc tống tiền có tên Cerber đang nhắm tới người dùng Microsoft Office 365 bằng một cuộc tấn công chưa từng biết đến trước đây (zero-day). Cerber ransomware có khả năng vượt qua công cụ bảo mật tích hợp sẵn trong Office 365. Theo báo cáo đã được công bố của nhà cung cấp dịch vụ ...

PentestBox – môi trường kiểm thử thâm nhập tuyệt vời trên Windows

Lời mở đầu Đôi khi, bạn thấy có những công cụ bảo mật, quét lỗ hổng rất tuyệt vời cho đến khi bạn vào trang chủ để tải về thì bắt gặp dòng chữ “ Windows is not supported “… Nhưng đừng buồn, vì bạn không phải là người duy nhất gặp vấn đề đó. Và may mắn thay, đó cũng ...

Tổng hợp tình hình tấn công DDoS toàn cầu quý I/2016

Tấn công từ chối dịch vụ phân tán (Distributed denial of service – DDoS) trong quý I/2016 đang gia tăng mạnh mẽ và ngày càng phức tạp. Đây là một mối đe dọa thường trực đối với hệ thống mạng và máy chủ dịch vụ của các tổ chức. Tấn công từ chối dịch vụ là kiểu tấn công gây cạn kiệt tài nguyên hệ ...

Facebook thử nghiệm tính năng hội thoại bí mật trong Messenger

Facebook đã bắt đầu thử nghiệm tính năng hội thoại bí mật (Secret Conversation) trong ứng dụng Messenger với một số người dùng. Khi bật tính năng này, nội dung cuộc hội thoại sẽ được mã hóa, đảm bảo hoàn toàn riêng tư chỉ hai người nói chuyện với nhau mới thấy được. Tính năng mã hóa end-to-end ...

Hacker đã lấy được toàn bộ mã nguồn website Vine như thế nào ?

Vine – dịch vụ chia sẻ video ngắn dưới dạng stop- motion của Twitter tồn tại lỗ hổng cho phép hacker tải về toàn bộ mã nguồn website. Một hacker chuyên tìm lỗ hổng kiếm tiền thưởng người Ấn Độ đã phát hiện một lỗ hổng nằm trong website Vine cho phép ông tải về Docker image chưa toàn bộ mã nguồn ...

Lỗ hổng nghiêm trọng trong Print Spooler cho phép tin tặc hack tất cả các phiên bản Windows

Một lỗ hổng nghiêm trọng trong Print Spooler service ảnh hưởng đến tất cả các phiên bản Windows hiện tại. Tin tặc có thể khai thác chiếm quyền kiểm soát thiết bị thông qua cơ chế rất đơn giản. Lỗ hổng có định danh CVE-2016-3238 nằm trong phần xử lý cài đặt driver (chương trình điều khiển) ...

[Hướng dẫn] 10 biện pháp chống hack website

Tấn công website thường được tin tặc thực hiện bằng cách tạo ra các đoạn mã tự động dò quét lỗ hổng của các website trên Internet nhằm cố gắng khai thác các lỗ hổng phổ biến tồn tại trong các ứng dụng web. Bài viết sẽ đưa ra một số biện pháp chống hack website giúp bạn vận hành website an toàn ...