Cập nhật danh sách thiết bị chịu ảnh hưởng bởi lỗ hổng mạng Wi-Fi

Một lỗ hổng nghiêm trọng trong mạng Wi-Fi đã gây ảnh hưởng đến rất nhiều thiết bị trong đó phải kể đến các thiết bị như máy tính cá nhân, điện thoại lẫn các thiết bị IoT. Dưới đây là danh sách các thiết bị chịu ảnh hưởng và đã được SecurityBox tổng hợp lại đến ngày hôm nay: Nhà cung cấp ...

Google phát hiện mã độc mới trên điện thoại Android

Các nhà nghiên cứu bảo mật tại Google đã phát hiện ra một loại mã độc Android mới , có thể ăn cắp rất nhiều thông tin về người dùng, bao gồm tin nhắn văn bản, email, cuộc gọi thoại, ảnh, dữ liệu vị trí và các tệp khác. Bài viết này sẽ cung cấp cho các bạn thông tin mới nhất về loại mã ...

Xuất hiện mã độc tống tiền mới trên điện thoại Android

Sau sự bùng nổ của ransomeware WannaCry và Petya, lại xuất hiện một chuỗi mã độc tống tiền mới đáng sợ đang lan truyền qua các ứng dụng giả mạo trên Cửa hàng Google Play, lần này nhắm mục tiêu đến người dùng di động Android. Loại mã độc này không giống như các loại mã độc tống tiền ...

Sinh trắc học – Xu hướng phát triển trong tương lai

Bạn đã bao giờ thấy phiền phức khi phải nhớ hàng loạt các loại mật khẩu khác nhau: Tài khoản ngân hàng, mật khẩu điện thoại, mật khẩu khóa cửa,…Trong khi đó, nếu bạn đặt mọi thứ cùng một mật khẩu thì lại không an toàn? Ngày nay, công nghệ sinh trắc học ngày càng phát triển với nhiều ứng ...

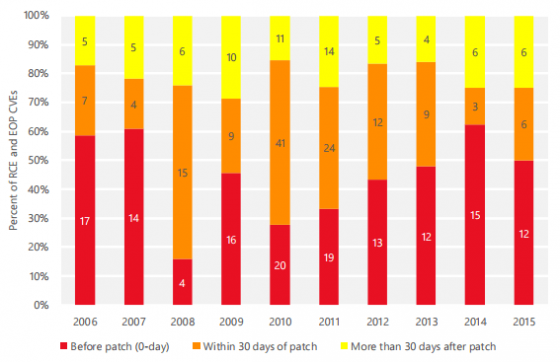

Hiểm họa từ mã độc tới vấn đề An ninh mạng (Phần 1)

Hiện nay, có rất nhiều khái niệm liên quan tới mã độc, rất nhiều người không phân biệt được sự khác nhau trong các khái niệm này. Trong chủ đề về Mã Độc, lần này tôi sẽ đề cập đến một số chủ đề chính tình hình an ninh mạng hiện nay và xoay quanh về mã độc. Thực trạng tình hình an ninh mạng ...

Tổng kết về kiểm thử hiệu suất

Thử nghiệm hiệu suất là một loại thử nghiệm để đảm bảo các ứng dụng phần mềm sẽ hoạt động tốt dưới khối lượng công việc mong đợi của họ. Nó bao gồm nhiều kiểu kiểm thử (đã được chúng tôi đề cập tại các bài viết trước). Và bài viết này sẽ là sự tổng hợp về kiểm thử hiệu suất. Thế nào là ...

Siêu mã độc Stuxnet

Theo các chuyên gia về an ninh mạng, Stuxnet là một loại mã độc đầu tiên có khả năng đe dọa thế giới vật chất, đánh dấu sự thay đổi chiến lược quân sự toàn cầu trong thế kỷ XXI. Và để tiếp nối chuỗi bài viết về các loại mã độc nguy hiểm, chúng tôi sẽ cùng các bạn tìm hiểu về mã độc ...

Tổng quan về Dark Web – Deep Web

Bạn có biết Dark we, Deep web là gì? Nghe không thôi đã cảm thấy nó tối tăm và nhiều bí ẩn đúng không? Thực tế, giống như tên gọi của nó, những trang web thuộc Dark web, Deep web đều ấn chứa những bí ẩn. Đọc bài viết này để hiểu thêm về những điều bí ẩn của những trang web ấy nhé. Thế ...

Thế nào là thử nghiệm beta ?

Bạn có đã từng tải phiên bản ứng dụng beta về dùng bao giờ chưa? Về cơ bản thì phiên bản này không có nhiều khác biệt so với phiên bản chính thức. Nhưng tại sao lại phải có phiên bản beta như vậy? Hiểu đơn giản thì phiên bản beta được tung ra nhằm phục vụ cho kiểm thử beta . Còn nếu bạn muốn ...

Windows 10 phiên bản 1511 sẽ không được cập nhật bảo mật an ninh mạng

Bắt đầu từ ngày 11 tháng 10 năm 2017, các thiết bị Windows 10 chạy phiên bản 1511 sẽ không còn nhận được các bản cập nhật bảo mật và chất lượng. Microsoft khuyến cáo cập nhật thiết bị cho phiên bản mới nhất của Windows 10 bằng cách truy cập trang Bảo mật của Windows và chọn Xác minh bạn đã cập ...

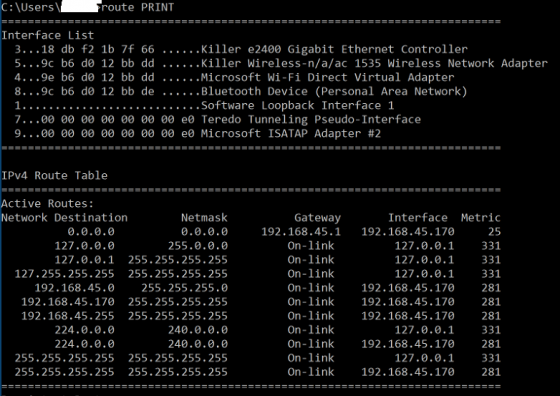

6 công cụ khắc phục sự cố cho mạng mà dân IT nhất định phải biết

Quá trình sử dụng mạng internet thường xuyên gặp phải các sự cố như: kết nối chậm, mất kết nối, kết nối thường xuyên bị gián đoạn. Bất kỳ người dùng hoặc nhà quản trị mạng nào cũng phải biết một số công cụ khắc phục sự cố để quá trình sử dụng internet được xuyên suốt, liên tục. Bài viết dưới ...

Đồng tiền số – Bitcoins là gì?

Năm 2008, lần đầu tiên xuất hiện một loại tiền tệ kỹ thuật số mới có tên Bitcoin , khiến nhiều người tò mò.Các thuật ngữ cryptology, cryptography, Bitcoin mining, blockchain, dwdollar đã bắt đầu được sử dụng từ đó. Chúng đang dần được sử dụng phổ biến. Trong bài viết này bạn sẽ được tìm ...

Diện mạo của kiểm thử phần mềm

Sự lớn mạnh của ngành Công nghệ điện tử – nhất là Công nghệ phần mềm kéo theo sự ra đời của nhiều sản phẩm phần mềm đòi hỏi sự chính xác tuyệt đối trong từng thao tác. Đó là tiền đề để cho nghề kiểm thử phần mềm (Tester) trở nên phổ biến. Hãy cùng tìm hiểu xem diện mạo của kiểm thử phần mềm ...

Internet of things (IoT) là gì?

Trong thời gian gần đây chúng ta rất hay thấy một cụm từ là lạ xuất hiện trên mạng, đó là “Internet of Things” (hay còn gọi tắt là IoT). Đây là một khái niệm còn khá mới mẻ với hầu hết người dùng thông thường mặc dù nó đã được ra đời cách đây khá lâu. Vậy thế nào là Internet of ...

Tìm hiểu toàn bộ về kiểm thử an ninh

Trong các bài viết trước đây của SecurityBox, chúng tôi đã từng giới thiệu với các bạn nhiều loại kiểm thử : kiểm thử beta, kiểm thử tải,… Bài viết này sẽ tiếp tục về một loại của kiểm thử phần mềm- Kiểm thử an ninh . Cùng tìm hiểu bài viết nhé. Kiểm thử an ninh là gì? ...

8 công cụ chia sẻ màn hình máy tính hữu ích

Bạn muốn chia sẻ màn hình máy tính Windows của mình với bạn bè, đồng nghiệp để nhờ họ xử lý hộ vấn đề kỹ thuật? Hãy thử qua một trong 8 công cụ dùng để chia sẻ màn hình sau đây để có được phương thức chia sẻ thuận tiện nhất nhé. 1. TeamViewer Chắc hẳn người dùng máy tính không ...

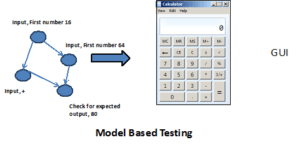

Kiểm thử GUI là gì?

Để tiếp tục chuỗi bài về kiểm thử, hôm nay tôi sẽ cùng các bạn tìm hiểu về kiểm thử GUI (kiểm thử giao diện người dùng). Nó là một phần kiểm thử vô cùng quan trọng. Còn nó quan trong như thế nào trong kiểm tra thử nghiệm thì hãy cũng tìm hiểu thêm trong bài viết dưới nhé. GUI là gì? ...

Làm thế nào để trở thành hacker hợp pháp?

Làm thế nào để trở thành một Hacker hợp pháp ? Đây là một câu hỏi quá quen thuộc với những bạn theo đuổi ngành quản trị mạng và hệ thống. Bạn cũng muốn học các kỹ thuật hacking trên thế giới nhưng không biết bắt đầu từ đâu? Trong bài biết này chúng tôi sẽ giới thiệu với bạn về một khóa học ...

Mạng riêng ảo VPN là gì?

Trong thời đại hiện nay, việc ẩn danh và an ninh mạng đã trở thành một trong những mối quan tâm lớn nhất đối với bất kỳ người dùng Internet nào. Mạng riêng ảo VPN là một giải pháp tốt cho trường hợp này. Cùng tìm hiểu về VPN trong bài viết này nhé. Mạng VPN là gì? Tại sao phải sử dụng ...

Những điều cần phải biết về mã hóa dữ liệu

Mạng máy tính là một môi trường mở, những thông tin bạn gửi lên internet hoặc nhận về internet đều có thể bị nghe trộm. Do đó việc bảo mật những thông tin này là cần thiết, và một trong những cách để bảo mật thông tin hữu hiệu nhất hiện nay là mã hóa . Bài viết này sẽ cung cấp cho bạn những ...